Złośliwa aplikacja Lidl Plus – sposób na zainfekowanie telefonu z Androidem

Cyberprzestępcy coraz śmielej infekują telefony przy użyciu oprogramowania podszywającego się pod popularne aplikacje mobilne. W niniejszym artykule opiszemy, w jaki sposób dochodzi do infekcji telefonu złośliwym oprogramowaniem po zainstalowaniu aplikacji podszywającej się pod Lidl Plus.

W niniejszym artykule opiszemy, w jaki sposób dochodzi do zainfekowania telefonu po zainstalowaniu aplikacji podszywającej się pod Lidl Plus. To nie pierwszy raz, gdy złośliwa aplikacja jest wykorzystywana jako furtka umożliwiająca dostęp do telefonu, a w dalszej perspektywie do wszelkich działań mających na celu pozyskanie newralgicznych danych, jak poświadczenia do bankowości. O podobnych przypadkach infekcji złośliwym oprogramowaniem urządzeń mobilnych informowaliśmy w artykułach poświęconych aplikacji Best Cleaner czy złośliwej aplikacji InPost Mobile.

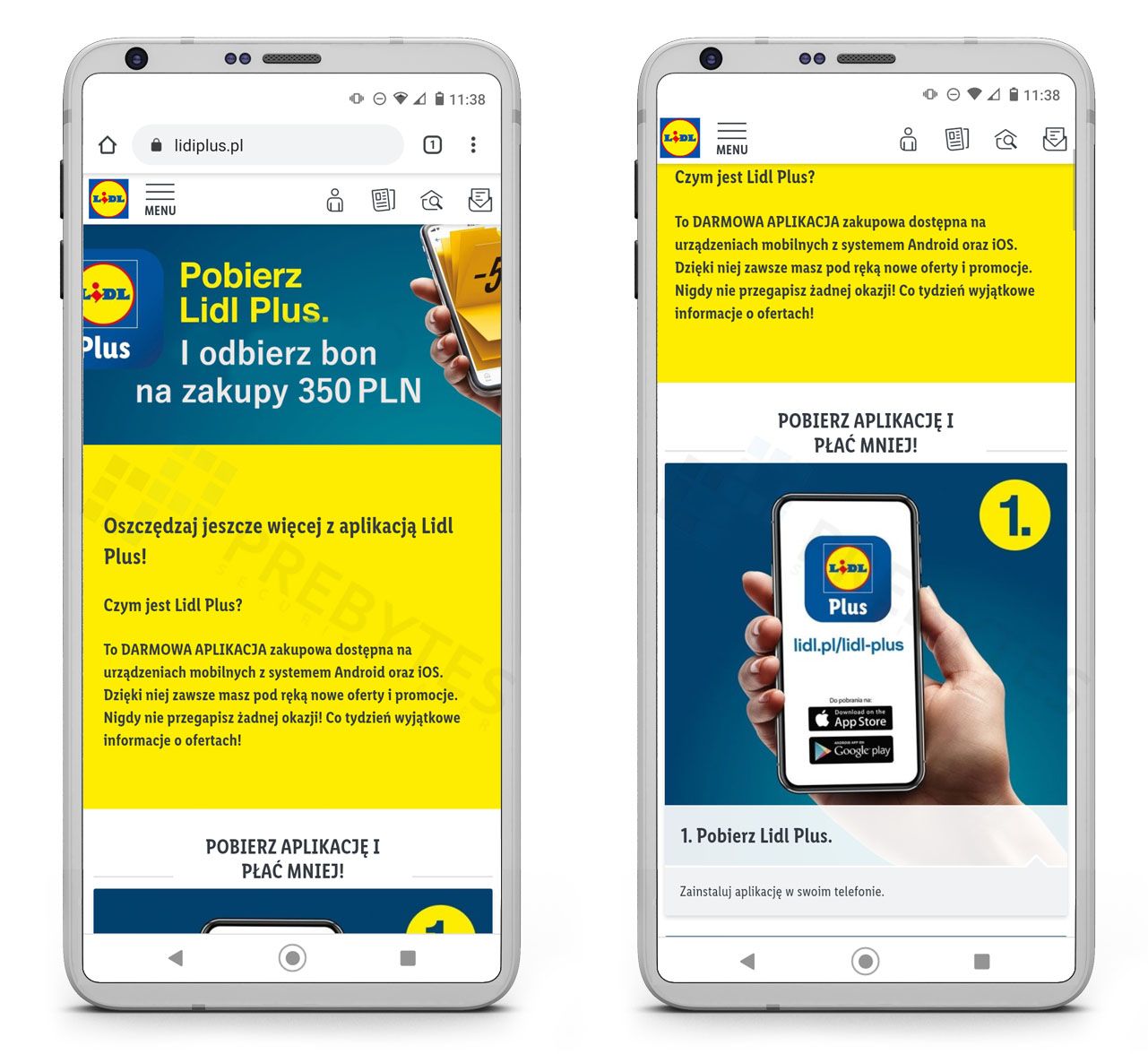

Fałszywa strona aplikacji Lidl Plus

W omawianym przypadku cyberprzestępcy wykorzystują fałszywe strony, jak lidiplus.pl czy lidlplus24.pl, na których internauta znajdzie szczegółowe informacje na temat aplikacji Lidl Plus, jej zaletach, czy do czego może być wykorzystana. Są to zatem jak najbardziej wiarygodne dane. Problem pojawia się w momencie gdy chcemy pobrać wspomnianą aplikację.

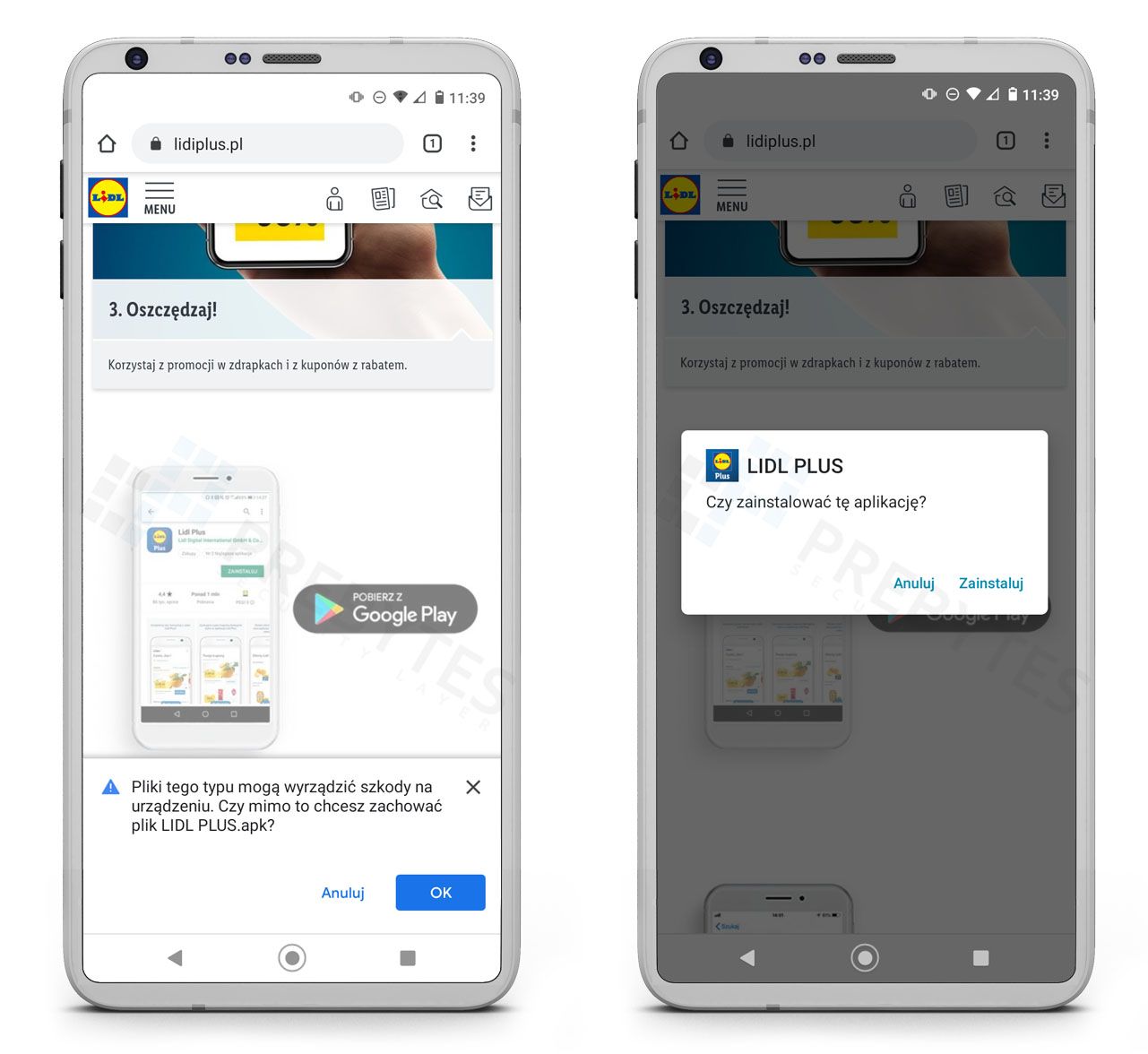

Po kliknięciu przycisku Pobierz, nie zostajemy przekierowani do oficjalnego sklepu Google Play, a ostrzeżeni komunikatem, że pobierany plik Lidl Plus.apk może wyrządzić szkody na naszym urządzeniu. Aby to nastąpiło, w pierwszej kolejności musimy co prawda umożliwić instalowanie na naszym urządzeniu aplikacji spoza oficjalnego repozytorium. Dla mało zaawansowanych użytkowników nie jest to zalecane, a przy domyślnych ustawieniach systemu Android jest niemożliwe. W tym momencie powinniśmy się zreflektować, że coś jest nie tak. Jeśli nie jesteśmy pewni pochodzenia danego oprogramowania i do czego tak naprawdę służy, po prostu go nie pobierajmy. „Przezorny zawsze ubezpieczony”, jak głosi mądre przysłowie, a w tym przypadku taka postawa jest nader zasadna.

Co ciekawe, po kliknięciu Pobierz z App Store, na system Android pobierany jest taki sam plik APK ze złośliwą aplikacją Lidl Plus. Złośliwe oprogramowanie jest przeznaczone jedynie na telefony z systemem Android.

Komunikat ostrzegawczy oraz instalacja złośliwej aplikacji

O takich przypadkach możecie nas na bieżąco informować poprzez formularz zgłoszeniowy na zgłosincydent.pl. Każde zgłoszenie jest weryfikowane i są podejmowane odpowiednie kroki w celu zablokowania potencjalnego zagrożenia.

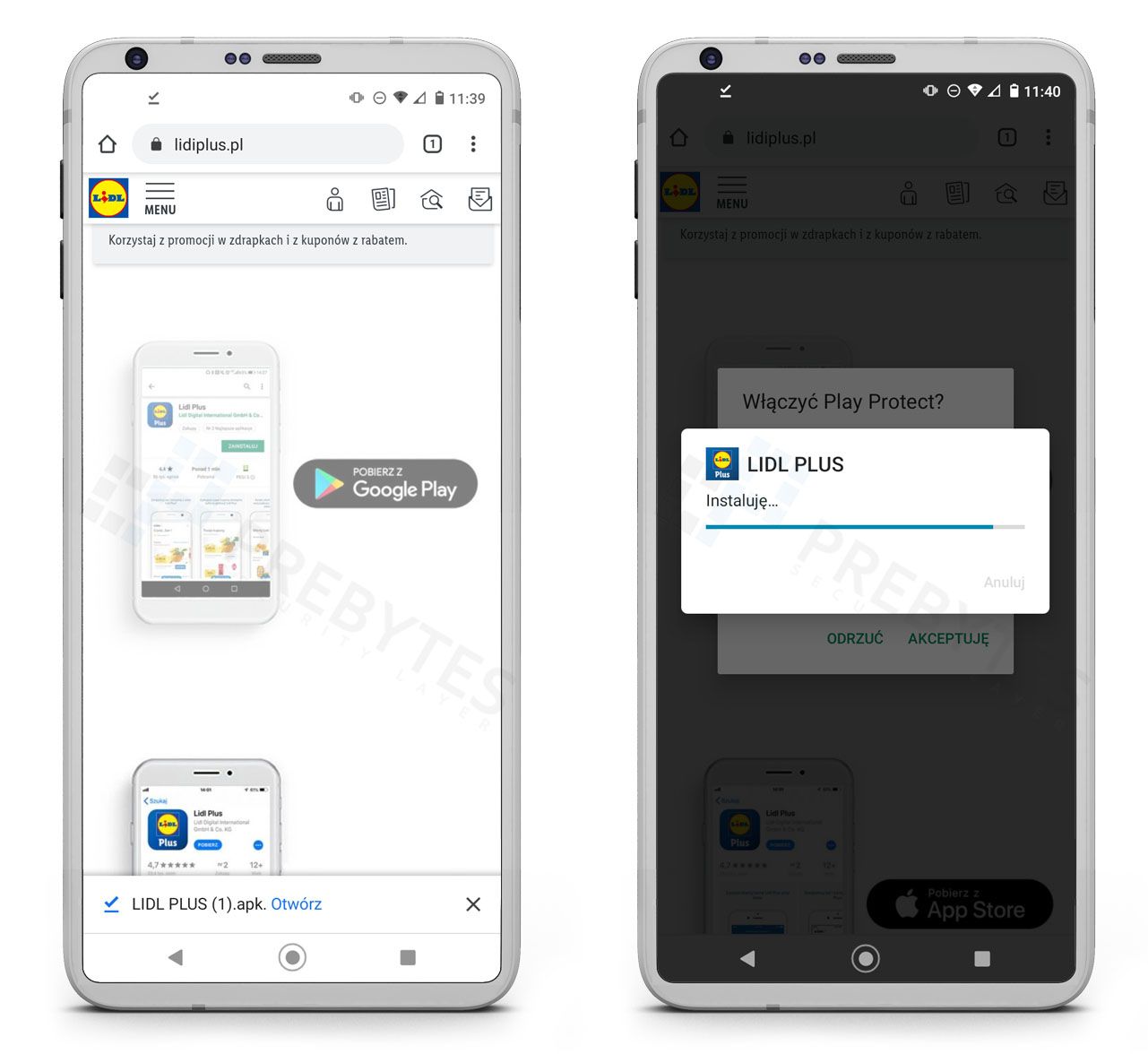

Prześledźmy jednak proces infekowania telefonu w przypadku, gdy ktoś zdecyduje się pobrać fałszywą aplikację Lidl Plus. Po pobraniu pliku wykonawczego na swój telefon i jego uruchomieniu następuje instalacja złośliwego oprogramowania.

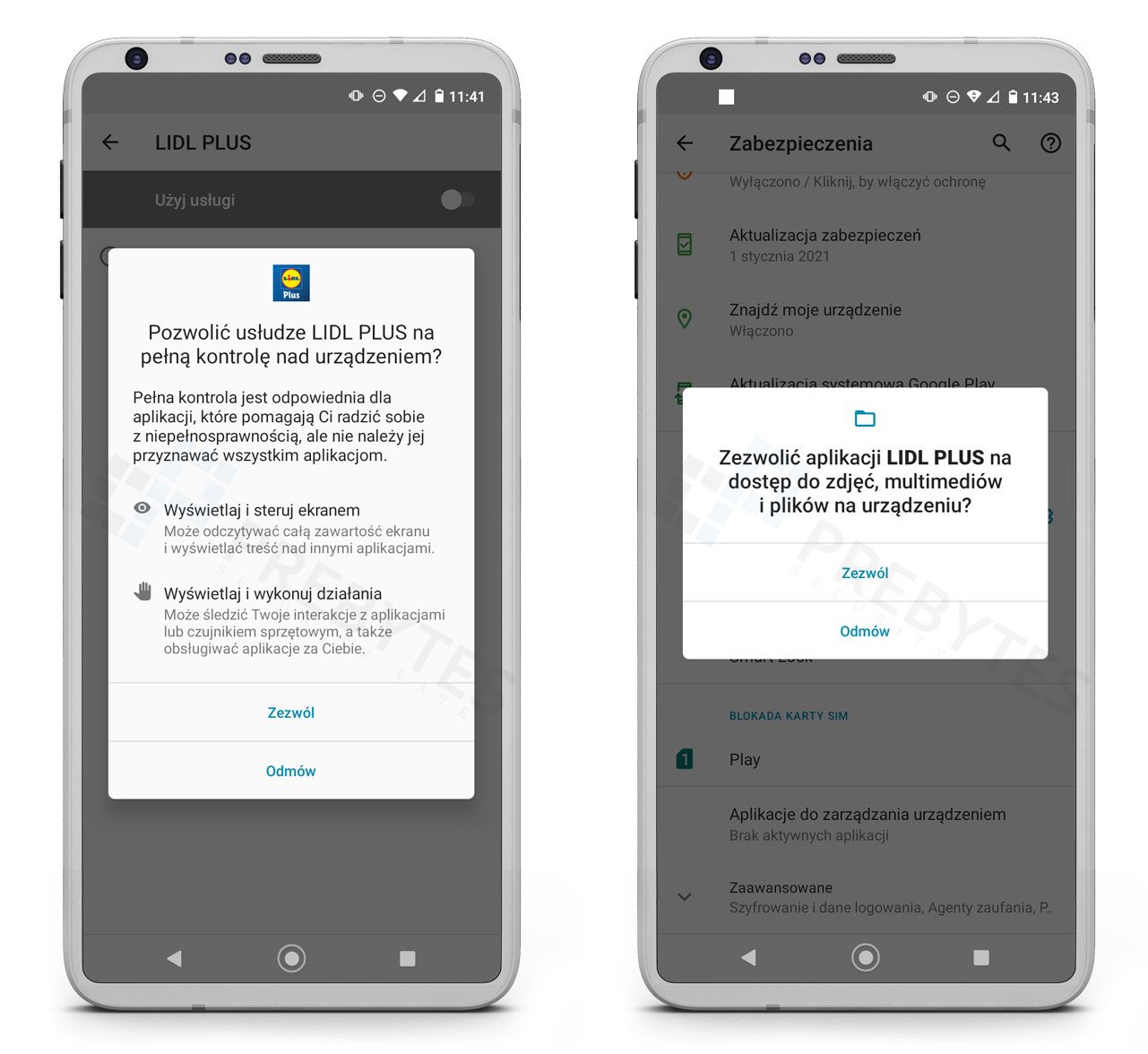

Po zainstalowaniu aplikacja będzie nas prosić o włączenie w systemie Android usługi LIDL PLUS. Pozwoli to fałszywej aplikacji na:

- Obserwowanie Twoich działań - Otrzymywanie powiadomień podczas Twojej pracy z aplikacją.

- Pobieranie zawartości okna - Sprawdzanie zawartości okna, z którego korzystasz oraz pobieranie danych, które wprowadzasz np. w aplikacjach bankowych.

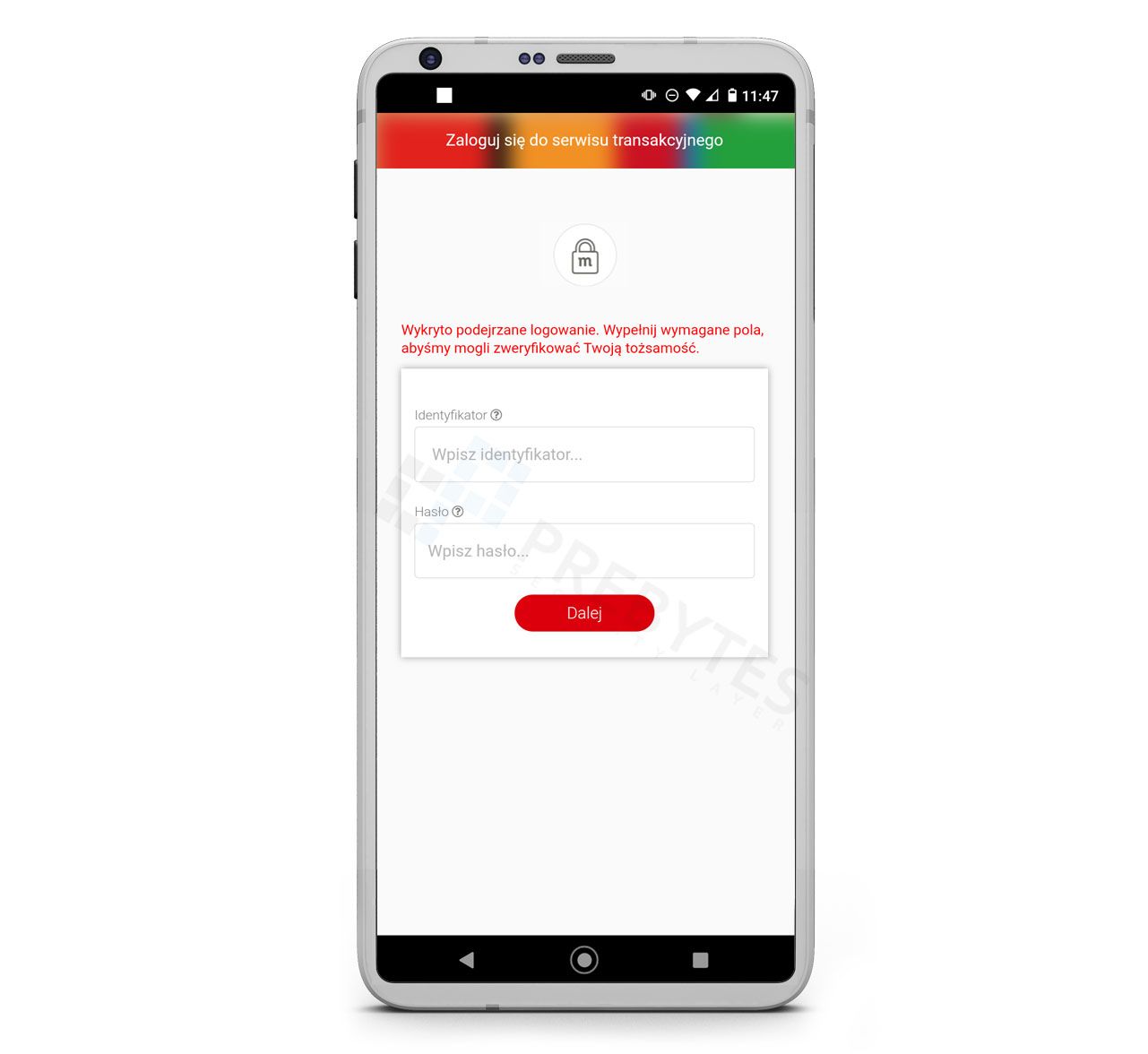

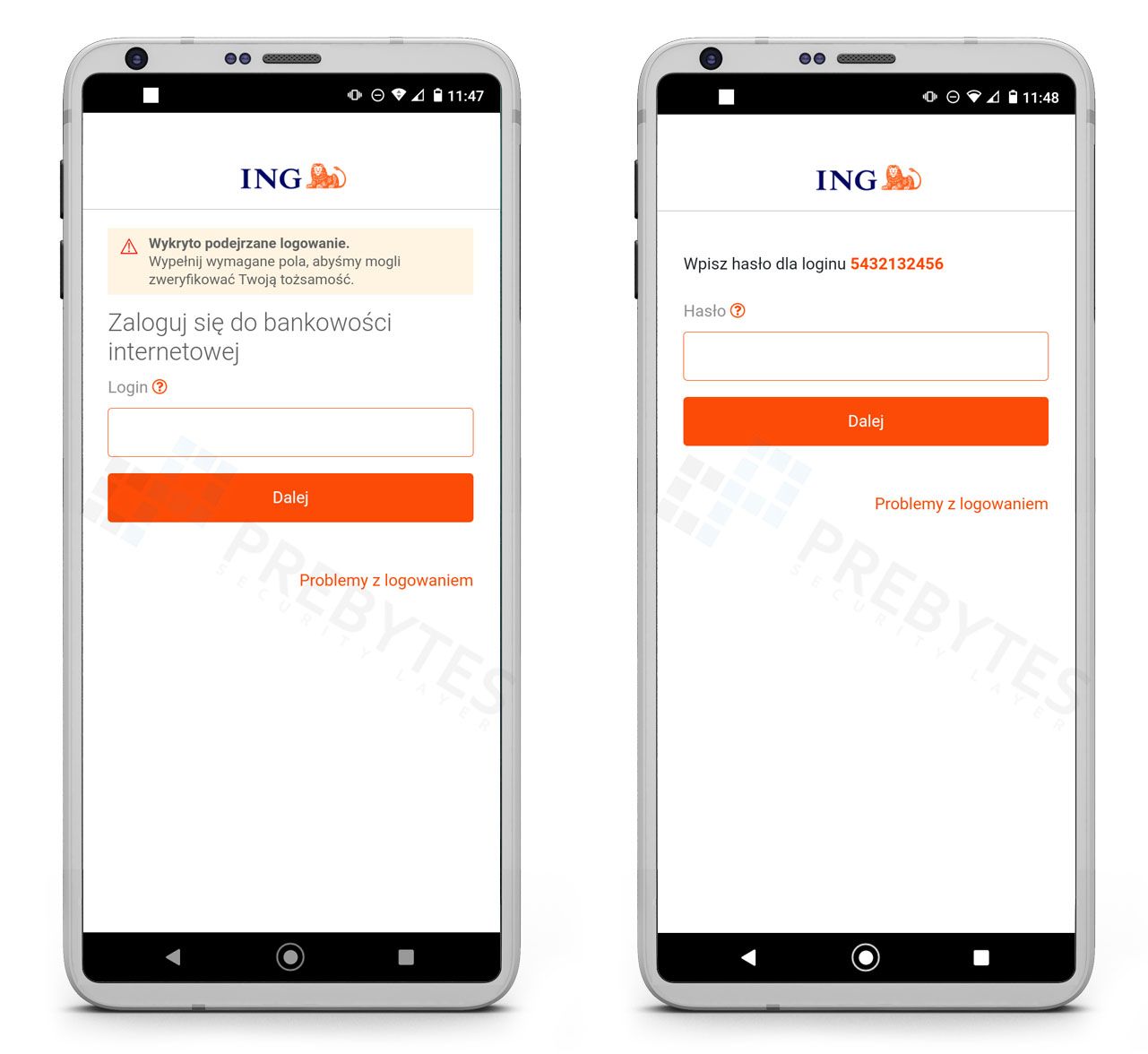

Uprawnienia jakich żąda złośliwa aplikacja

Po nadaniu wspomnianych uprawnień aplikacja nie znika z listy aplikacji i cały czas działa w tle. Z czasem automatycznie dodaje kolejne uprawnienia już bez naszej zgody. Złośliwe oprogramowanie monitoruje to, co aktualnie wykonujemy na telefonie. Po uruchomieniu aplikacji bankowej, która jest głównym celem ataku, zostaje wyświetlona nakładka, która imituje panel logowania. Wprowadzone tam dane są natychmiastowo przechwytywane przez przestępców. Złośliwa aplikacja dodatkowo posiada możliwość odczytywania wiadomości SMS, a co za tym idzie, ma możliwość wykorzystywania kodów autoryzacyjnych SMS z banku. Są one potrzebne np. przy logowaniu, wykonaniu transakcji czy dodaniu autoryzowanych przeglądarek internetowych służących do logowania się do paneli bankowości. W tym przypadku nie widzimy tych wiadomości, ponieważ są one na bieżąco wykorzystywane przez oszustów.

Przykładowe nakładki wyświetlane na oryginalnych aplikacjach bankowych

Podsumowanie

Opisany przykład powinien być przestrogą przed instalowaniem niesprawdzonego oprogramowania na swoje urządzenia. Cyberprzestępcy wykorzystują do przejęcia naszych danych popularne aplikacje, które do złudzenia będą przypominać te oficjalne. Aby ustrzec się przed tego typu zagrożeniami, najlepiej weryfikować pobierane aplikacje i pobierać je z wiarygodnego i autoryzowanego źródła, jakim jest oficjalny sklep Google Play, w przypadku oprogramowania przeznaczonego na systemy Android.