Fałszywe faktury - E-mail spam z malware GuLoader

Od kilku tygodni trwa kampania spam, w której dystrybuowane jest złośliwe oprogramowanie - malware GuLoader. Cyberprzestępcy masowo rozsyłają wiadomości email, podszywając się pod różne mało znane firmy.

W tym schemacie ataku przestępcy nie wykorzystują znanych marek, lecz podszywają się pod małe firmy, często nieznane szerszemu gronu ludzi. Pokazuje to, że nie tylko wielkie firmy są narażone na kradzież ich wizerunku. Również małych biznesów może dotyczyć ten problem. W momencie, kiedy przestępcy podszywają się pod daną markę i wykorzystują jej wizerunek do kradzieży danych, czy pieniędzy, niszczą jej reputację, a co za tym idzie również zaufanie Klientów.

W artykule pokażemy, jak wyglądają wiadomości zawierające złośliwe oprogramowanie GuLoader. Na podstawie kilku przykładowych e-maili zaprezentujemy, w jaki sposób cyberprzestępcy próbują wymusić instalację wspomnianego malware.

Przykładowe wiadomości e-mail

Jakiś czas temu na łamach sirt.pl opisywaliśmy wiadomości e-mail podszywające się pod DHL, czyli znanej i popularnej firmy kurierskiej. Przykłady opisane w tym artykule, dotyczą mało znanych firm, które prowadzą swoją działalność w różnych branżach. Dla wyjaśnienia, we wszystkich przypadkach cyberprzestępcy wykorzystują rzeczywiste dane firm. Dane zawarte w stopkach wiadomości są autentyczne. To celowe działanie cyberprzestępców, mające wzbudzić zaufanie i uwiarygodnić treść przekazywanej wiadomości.

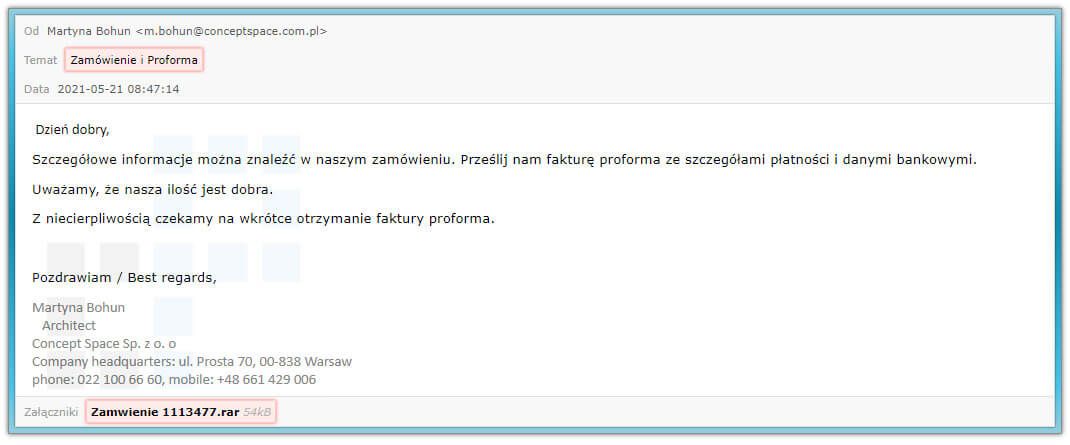

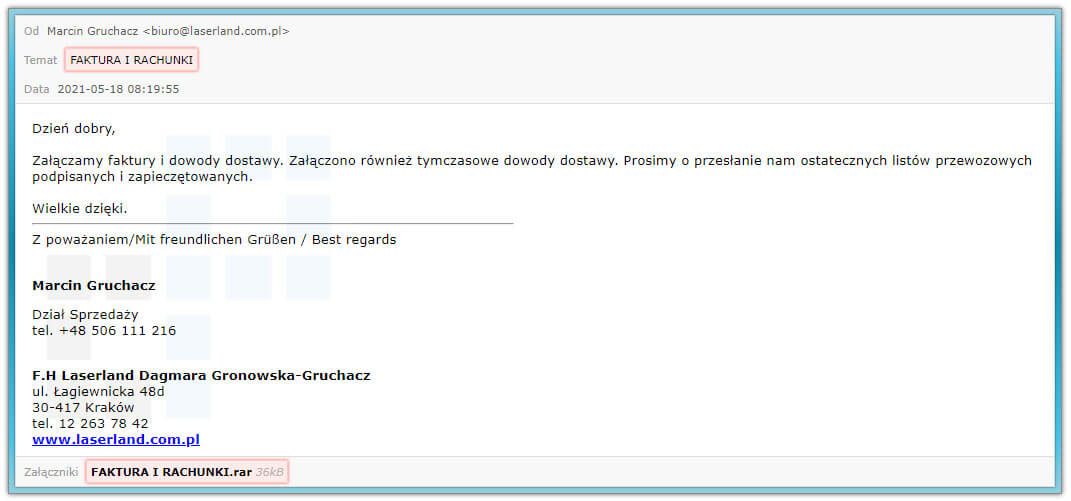

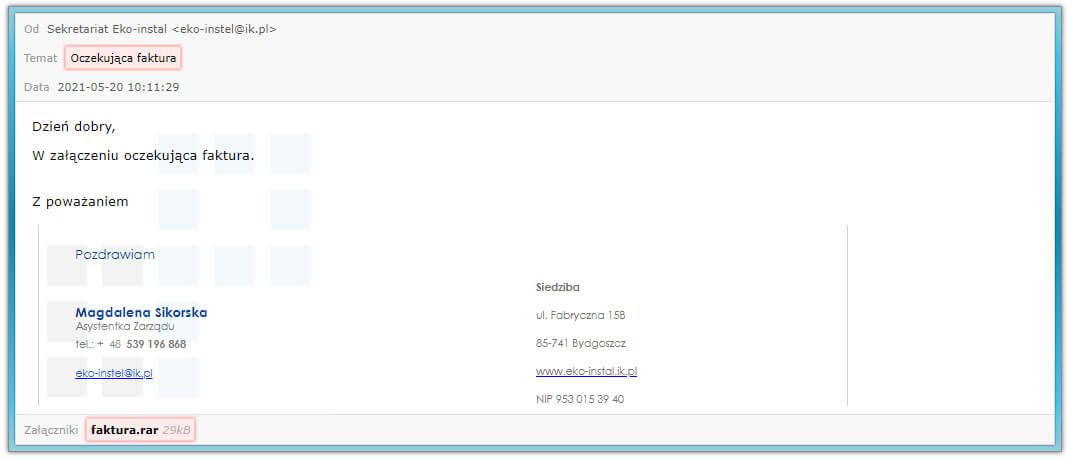

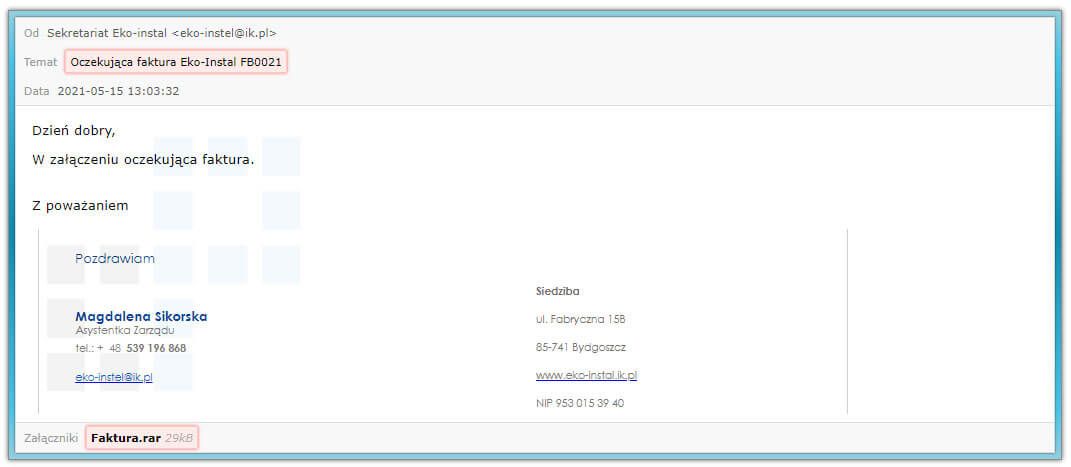

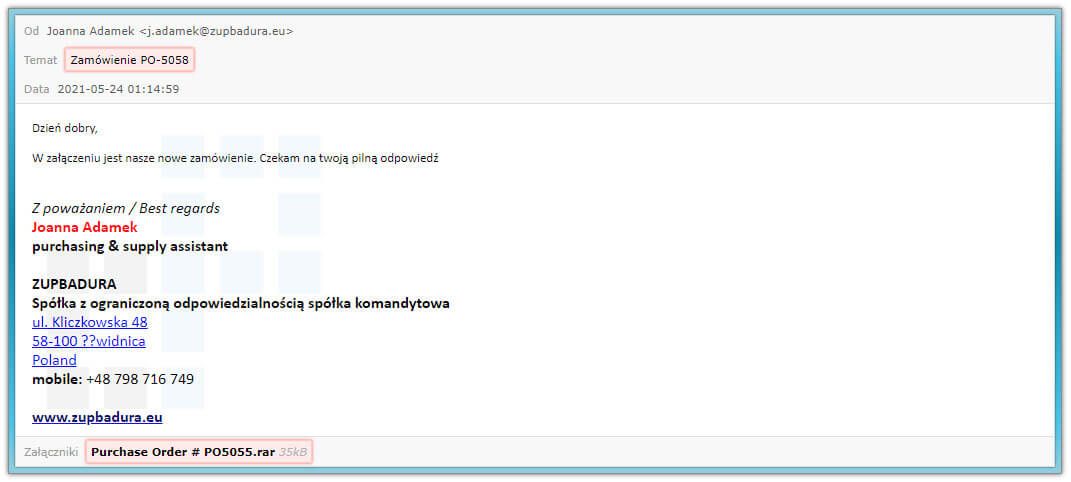

Zazwyczaj w temacie wiadomości zawarte jest słowo Faktura bądź Zamówienie, np. FAKTURA I RACHUNKI, Oczekująca faktura, Zamówienie i Proforma. Poniżej kilka przykładowych wiadomości, które mogą trafić do Waszych skrzynek pocztowych.

Wiadomość, w której cyberprzestępcy podszywają się pod pracownię projektową.

Kolejny przykład zawiera fakturę od firmy zajmującej się sprzedażą i serwisem urządzeń biurowych i komputerowych.

Dwie kolejne wiadomości mailowe pochodzą od hurtowni produktów instalacyjnych, sanitarnych i grzewczych.

Ostatnia przykładowa wiadomość to próba podszycia się pod firmę z sektora przemysłowego.

Patrząc na nadawcę wiadomości w powyższych przykładach, można stwierdzić, że są jak najbardziej poprawne i nie wzbudzają żadnych podejrzeń. Cyberprzestępcy podszywają się pod prawdziwe adresy e-mail należące do firm, których dane mogły zostać przechwycone np. w wyniku wycieku.

Zawartość fałszywych wiadomości e-mail

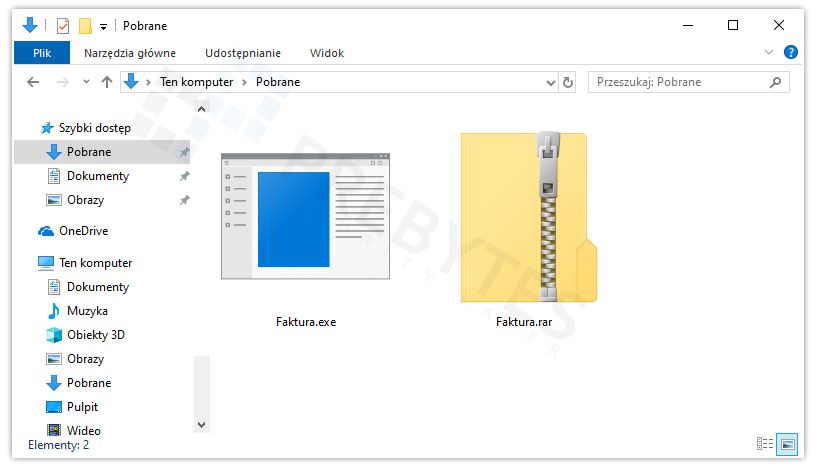

Do wszystkich wiadomości dołączony jest załącznik będący formatem kompresji danych .rar. Nazwa pliku może się różnić, ale w większości przypadków jest to Faktura.rar. Po rozpakowaniu archiwum otrzymujemy plik wykonywalny (format .exe), którego uruchomienie spowoduje infekcję systemu Windows wspomnianym już GuLoaderem. Dla użytkownika skutki infekcji mogą być początkowo niezauważalne.

Malware GuLoader to narzędzie oszustów, za pomocą którego mogą m.in. pobrać inne złośliwe oprogramowanie na zainfekowany komputer. Cyberprzestępcy wykorzystują go do rozprzestrzeniania różnych trojanów zdalnego dostępu (RAT) i innego złośliwego oprogramowania. Jego podstawową funkcją jest pobieranie, odszyfrowywanie, a także uruchamianie plików wykonywalnych z serwera (w większości przypadków legalnych, takich jak np. Dysk Google, Dropbox czy Microsoft OneDrive). Pobrane przez GuLoadera programy mogą być używane jako narzędzia do kradzieży poufnych danych, infekowania komputerów i zdalnego przejęcia kontroli oraz wykonywania innych działań, które pomogłyby cyberprzestępcom w generowaniu przychodów.

Jak ustrzec się przed infekcją

Podobnie, jak w przypadku maili z żądaniami okupu, wszystkie podejrzane wiadomości e-mail powinniśmy dokładnie zweryfikować przed kliknięciem w dołączone w nich linki, bądź załączniki. Jeśli z daną firmą, za którą podają się cyberprzestępcy, nigdy nie mieliśmy do czynienia, to nie powinniśmy w ogóle, zwracać uwagi na przesyłane wiadomości. Chociaż samo otworzenie maila i przeczytanie treści w nim zawartej nie spowoduje zainfekowania komputera, to już pobranie i uruchomienie załącznika może do tego doprowadzić.

Warto przestrzegać kilku zasad postępowania w takich przypadkach.

- Przede wszystkim należy się zastanowić, czy w ogóle dana wiadomość nas dotyczy. Jeśli pochodzi od adresata/firmy, z której usług nie korzystaliśmy to po prostu jej nie otwierać.

- W przypadku, gdy dana firma prosi nas o opłacenie faktury i przesyła podejrzany załącznik, można ustalić, czy jest to zasadne, kontaktując się telefonicznie.

- Warto zadać sobie trud i sprawdzić, czy w niedalekiej przeszłości realizowany był zakup, który mógłby świadczyć o zasadności otrzymania faktury.

- Faktury w wersji cyfrowej zazwyczaj są przekazywane w formacie PDF. Nie zaś w postaci zarchiwizowanej, a tym bardziej jako plik wykonywalny, dlatego to kolejny powód, dla którego nie powinno się otwierać tego typu załączników.

Warto w tym miejscu nadmienić, że programy antywirusowe nie gwarantują pełnego bezpieczeństwa. Zazwyczaj nie są w stanie wykryć nowych zagrożeń, które tak jak w opisywanych przypadkach rozprzestrzeniają się błyskawicznie. Co ważne, cyberprzestępcy podszywają się pod coraz większą liczbę firm. Możliwe, że z usług którejś mogliście korzystać, dlatego zachowajcie czujność.

Pamiętajcie, że wszystkie podejrzane wiadomości otrzymane na pocztę elektroniczną możecie przesłać do nas bezpośrednio wykorzystując formularz zgłoszeniowy na zglosincydent.pl. Każdy zgłoszony przypadek będzie przez nas przeanalizowany oraz zostaną podjęte działania mające na celu zablokowanie potencjalnego zagrożenia.