Złośliwa aplikacja "Google Update" wykrada dane logowania do bankowości!

Kolejna złośliwa aplikacja wyświetla fałszywe nakładki na oryginalnych aplikacjach bankowych. Przeczytaj artykuł i dowiedz się jaki jest schemat ataku.

Wykryliśmy koleją złośliwą aplikację - Google Upadte. Cyberprzestępcy przy jej użyciu wykradają dane logowania do bankowości elektronicznej. Schemat ataku Google Upadate jest zbliżony, jak w opisywanej przez nas w lutym podobnej aplikacji, również o nazwie Google Upadte. Aplikacja nie została odnaleziona w Sklepie Play.

Przeczytaj więcej o tym ataku w naszym artykule https://sirt.pl/falszywa-aplikacja-crypto-navigator-dostepna-w-sklepie-google-play/.

Złośliwa aplikacja atakuje aż 17 bankowości mobilnych. Wśród celów znajduje się jeden portfel kryptowalut.

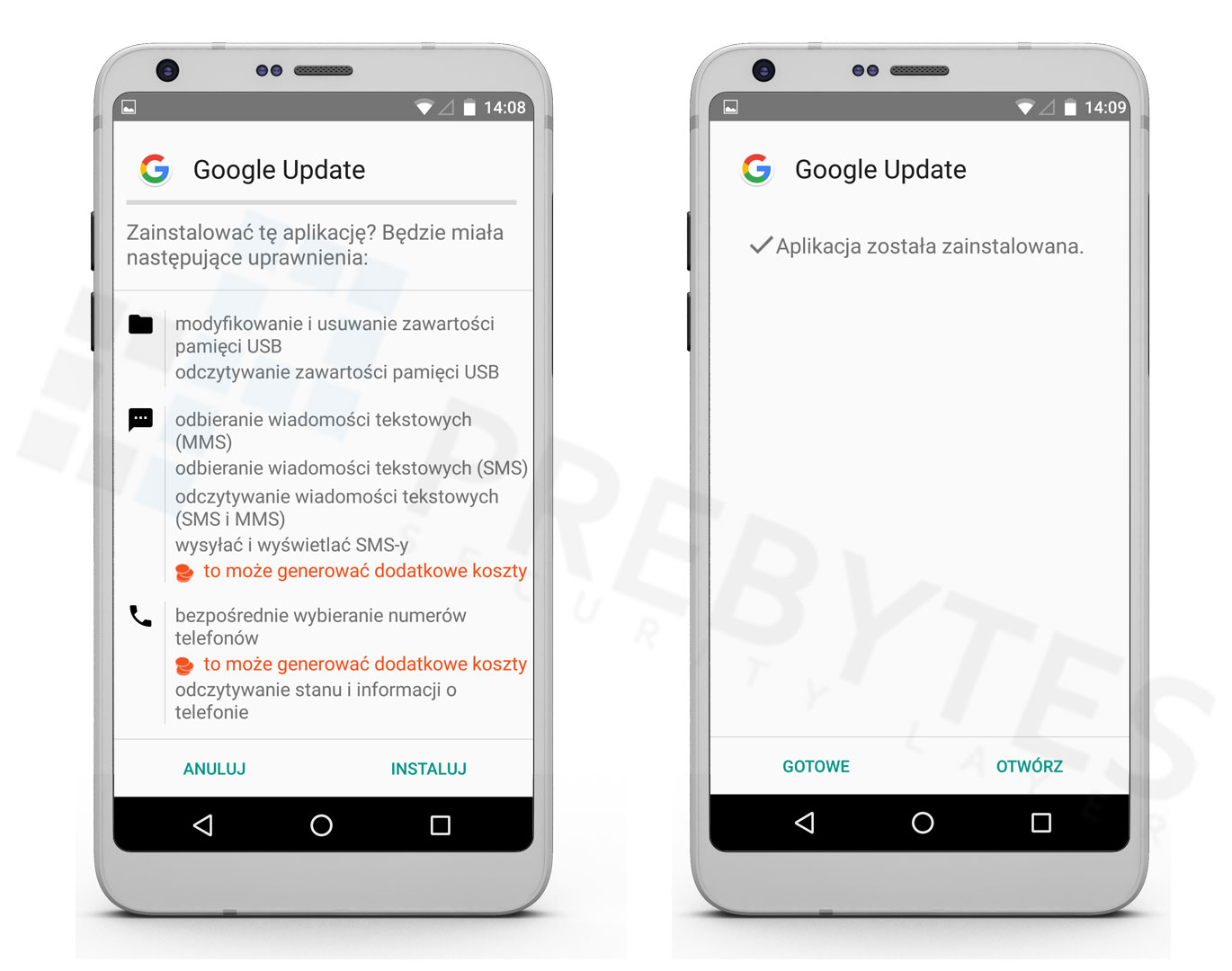

Aplikacja przed zainstalowaniem jej na urządzeniu mobilnym nie wzbudza żadnych podejrzeń. Posługuje się logotypem Google, co ma wzbudzić zaufanie.

Podczas instalacji Google Upadte żąda następujących uprawnień:

- modyfikowanie i usuwanie zawartości pamięci USB

- odczytywanie zawartości pamięci USB

- odbieranie wiadomości tekstowych (MMS)

- odbieranie wiadomości tekstowych (SMS)

- odczytywanie wiadomości tekstowych (SMS i MMS)

- wysyłać i wyświetlać SMS-y

- bezpośrednie wybieranie numerów telefonów

- odczytywanie stanu informacji o telefonie

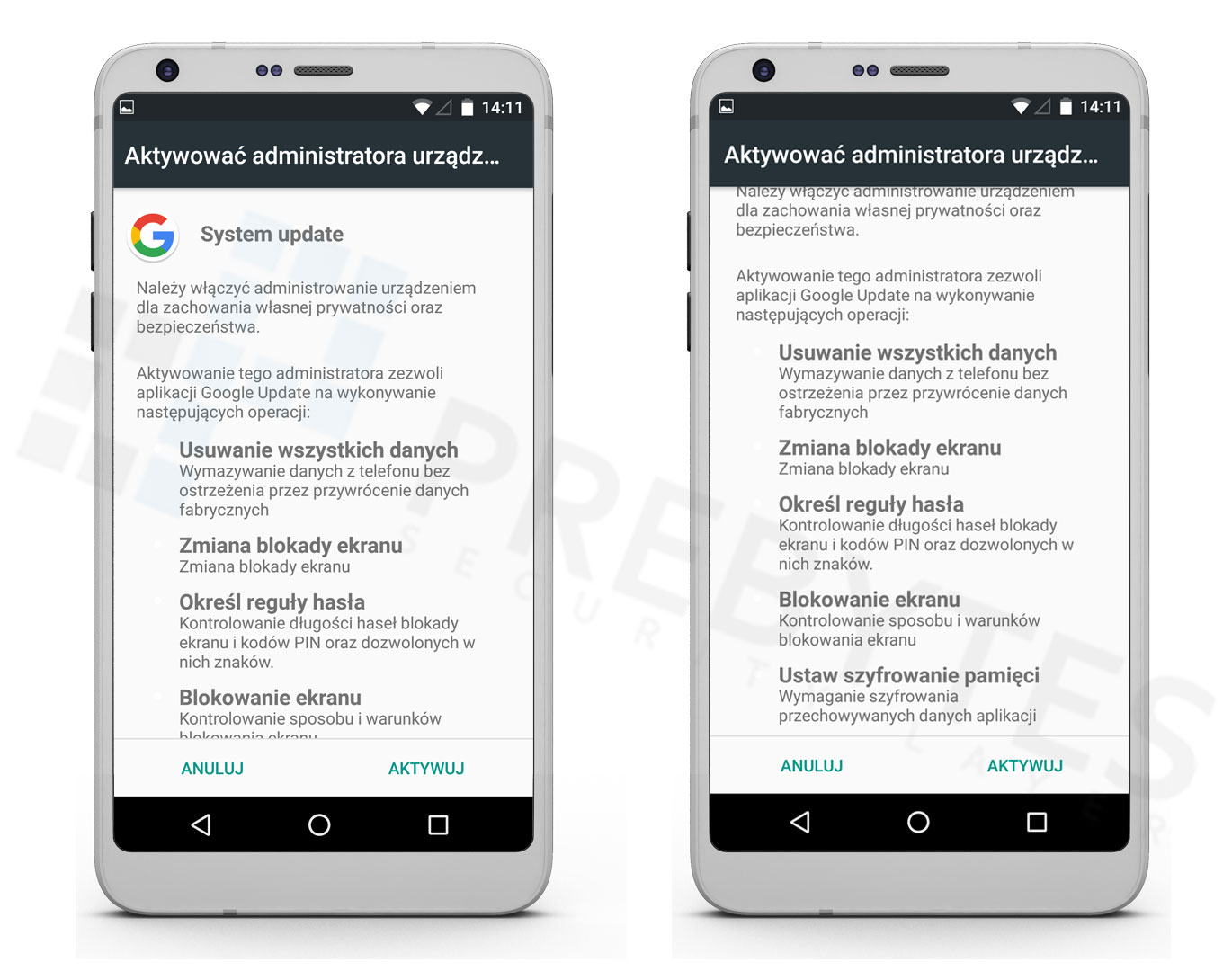

Po uruchomieniu Google Update żąda aktywacji funkcji administratora urządzenia, co zezwala jej na wykonywanie następujących operacji:

- Usuwanie wszystkich danych

- Zmiana blokady ekranu

- Określ reguły hasła

- Blokowanie ekranu

- Ustaw szyfrowanie pamięci

Zobacz jak możesz sprawdzić, które aplikacje posiadają uprawnienia administratora w Twoim telefonie https://sirt.pl/zlosliwe-oprogramowanie-jako-admin/.

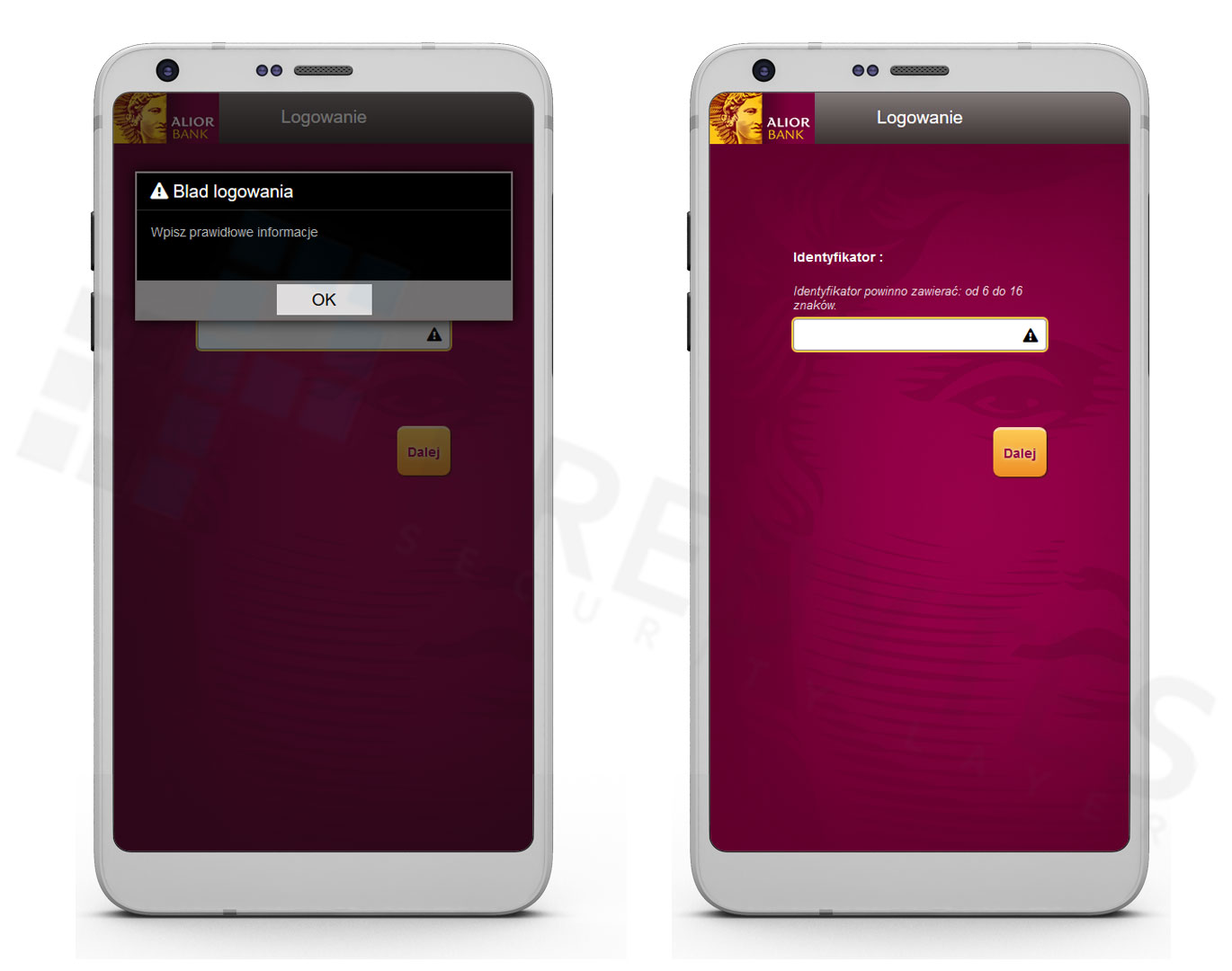

Google Update działa w tle sprawdzając przy tym, czy użytkownik uruchomił aplikację będącą celem ataku. Złośliwa aplikacja wyświetla fałszywe nakładki, które wyglądają niemal identycznie jak oryginalne panele logowania do bankowości. Użytkownik proszony jest o wpisanie danych autoryzacyjnych do bankowości, które natychmiast trafiają w ręce cyberprzestępców.

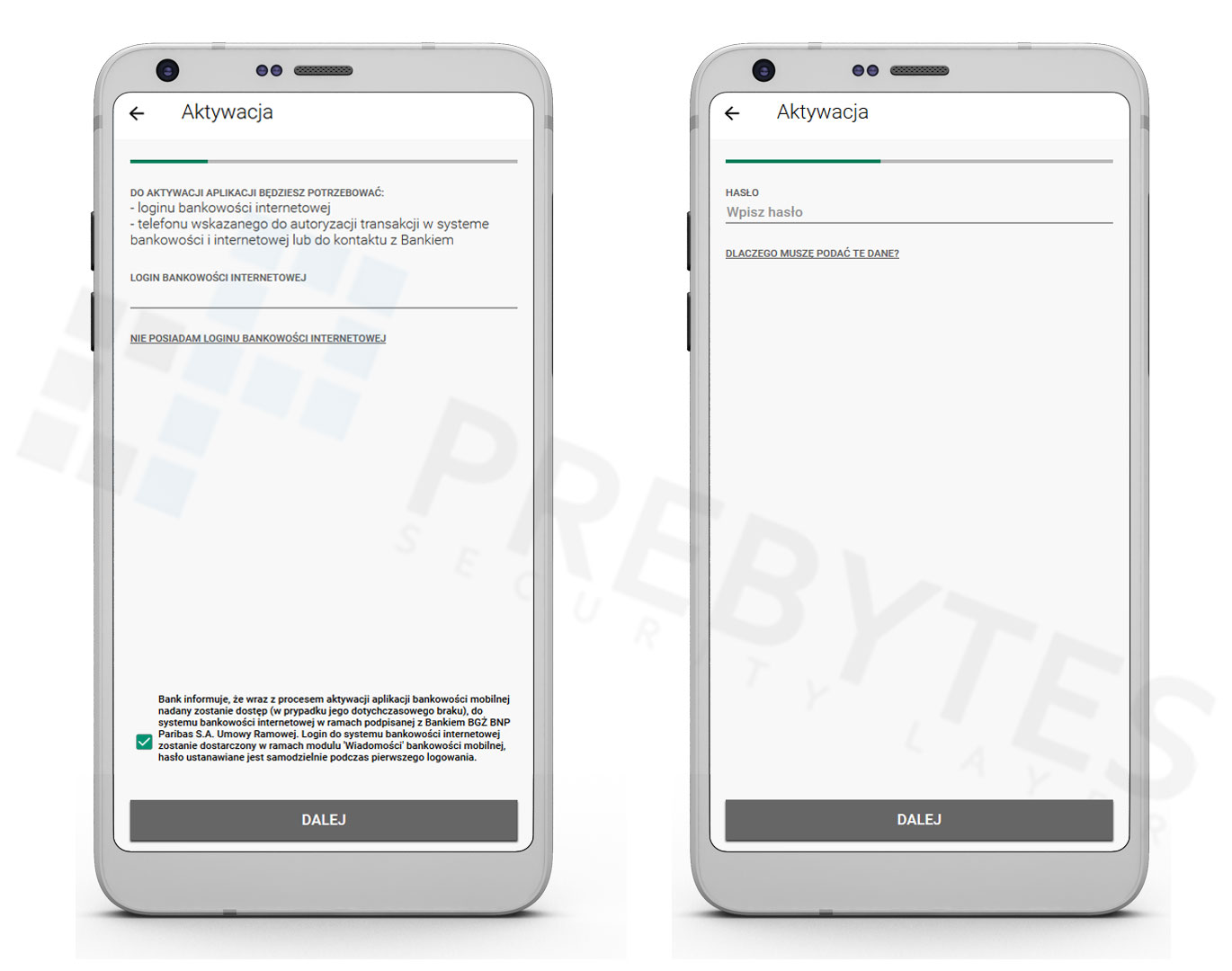

Zobacz, jak wyglądają fałszywe nakładki wyświetlane przez Google Update.

W tym przypadku cyberprzestępcy wyłudzają login i hasło do bankowości. Złośliwa aplikacja sprawdza, czy wprowadzone dane w postaci loginu oraz hasła spełniają określony warunek. W przypadku błędnego formatu wpisanych danych zostanie wyświetlony odpowiedni komunikat.

Komunikat wyświetlany przez złośliwą aplikację.

Zobacz, jak wyglądają nakładki na innej bankowości. W pierwszym kroku ataku użytkownik musi podać login do bankowości internetowej. Po kliknięciu Dalej wyświetla się kolejna nakładka do wpisania hasła.

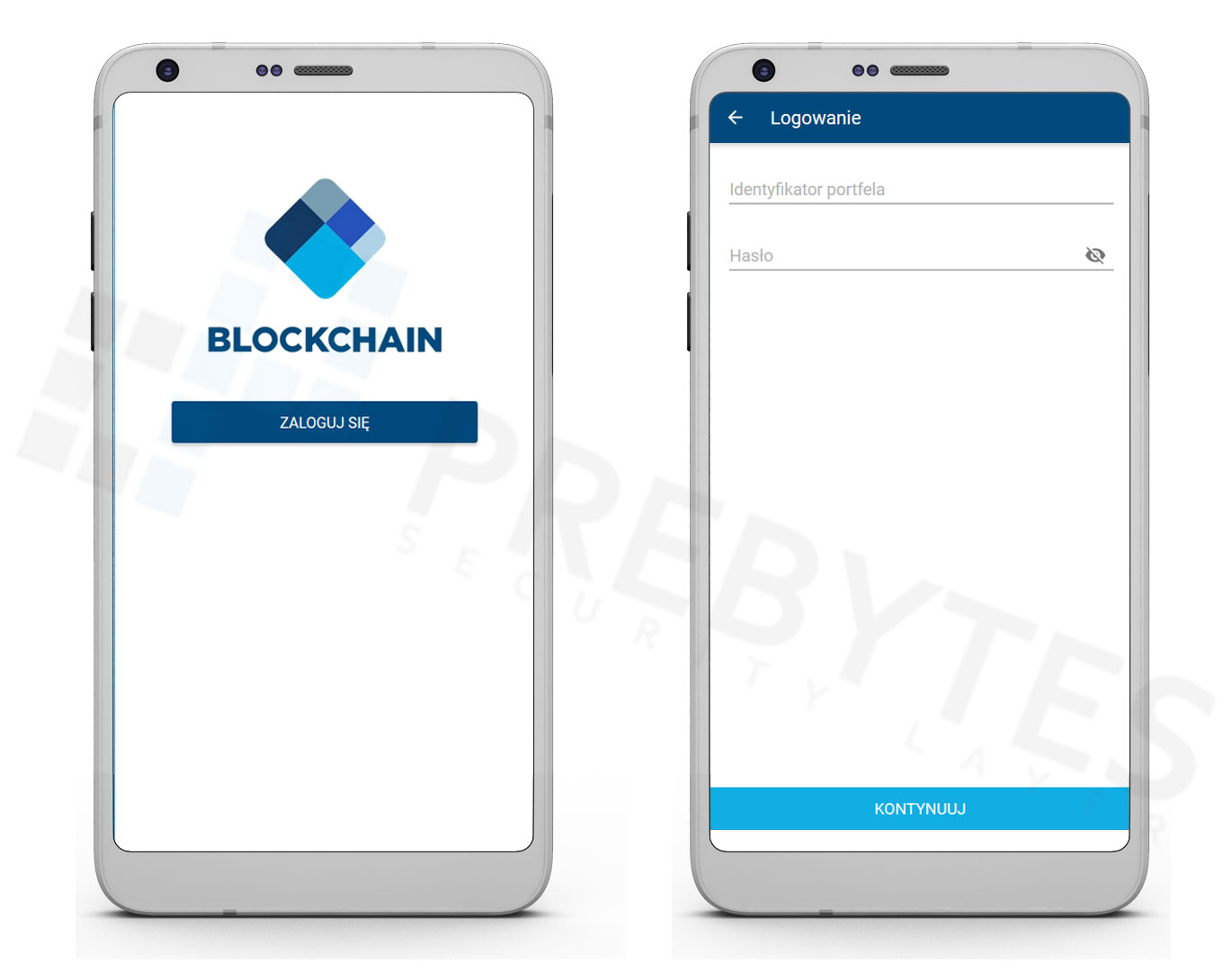

Wśród celów cyberprzestępców znalazł się także portfel kryptowalut - Blockchain Wallet. W tym przypadku cyberprzestępcy wyłudzają identyfikator portfela i hasło. Skradzione w ten sposób dane pozwalają im zalogować się na konto swojej ofiary i ukraść znajdujące się tam kryptowaluty.

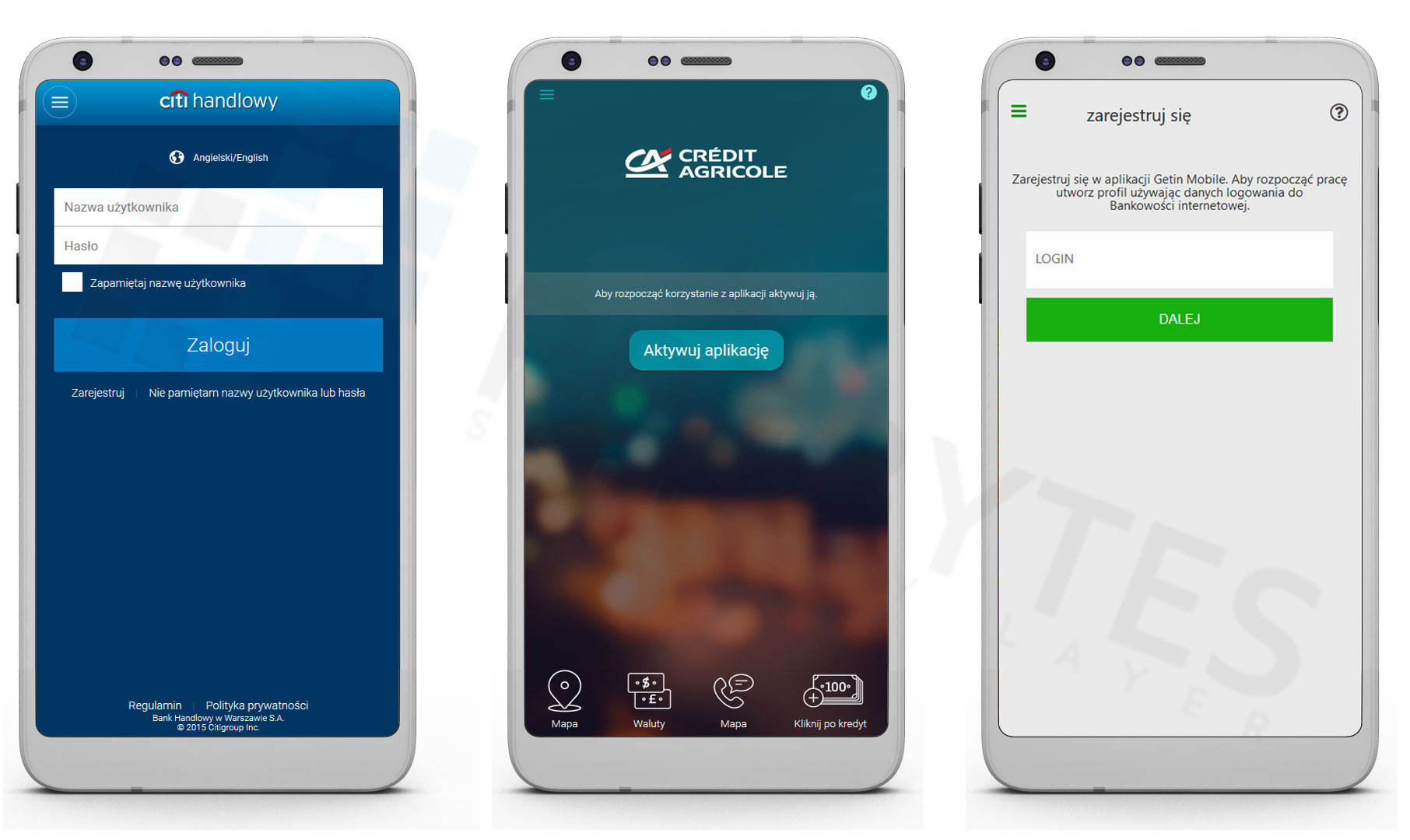

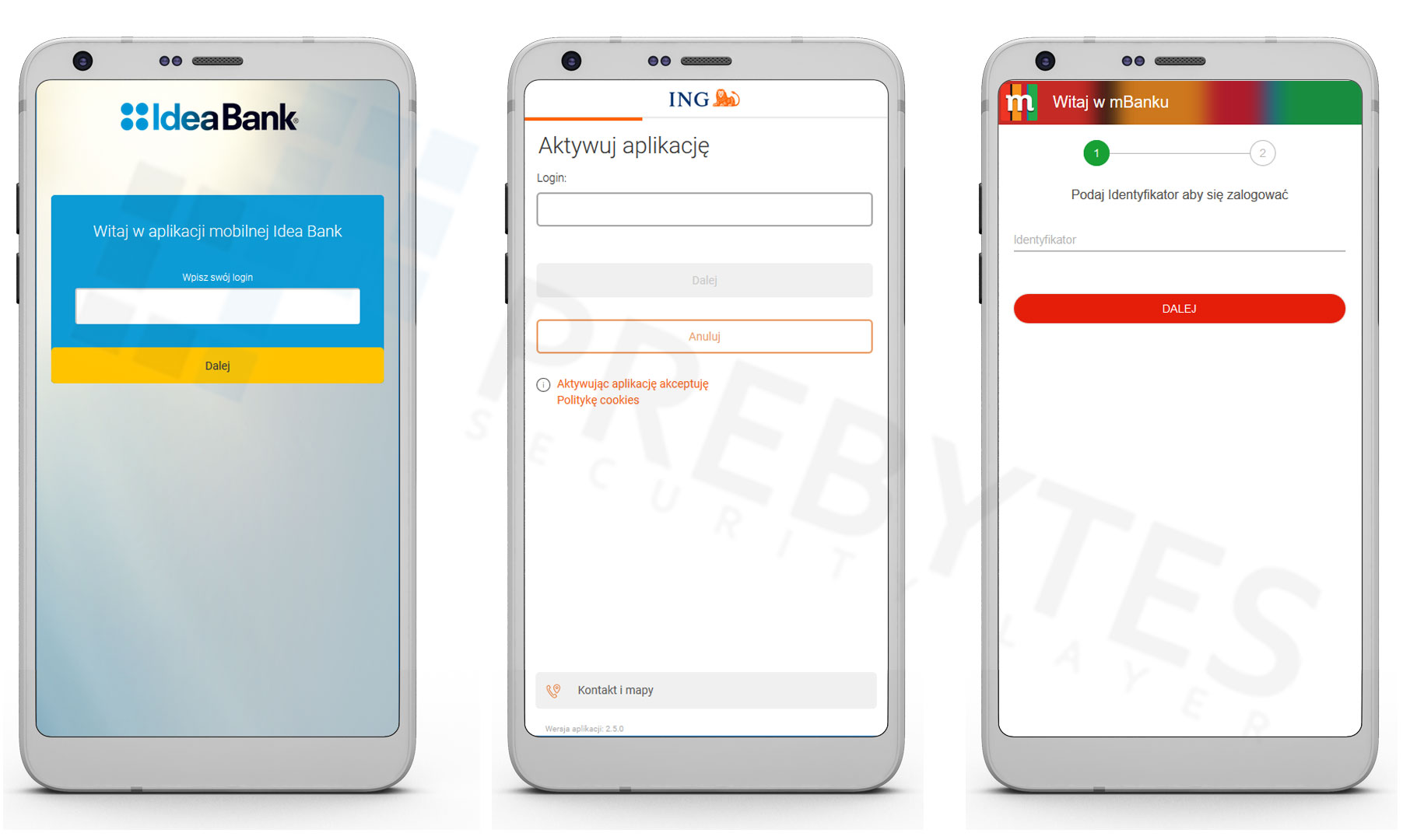

Zobacz, jak wyglądają fałszywe nakładki na różne bankowości. Przestępcy przygotowali je tak, aby do złudzenia przypominały oryginalne ekrany logowania z bankowości mobilnych. Użytkownikowi trudno zorientować się, że padł ofiarą cyberprzestępców.

Aplikacja po udanym ataku jest w stanie przywrócić telefon do ustawień fabrycznych, zacierając tym samym ślady infekcji.

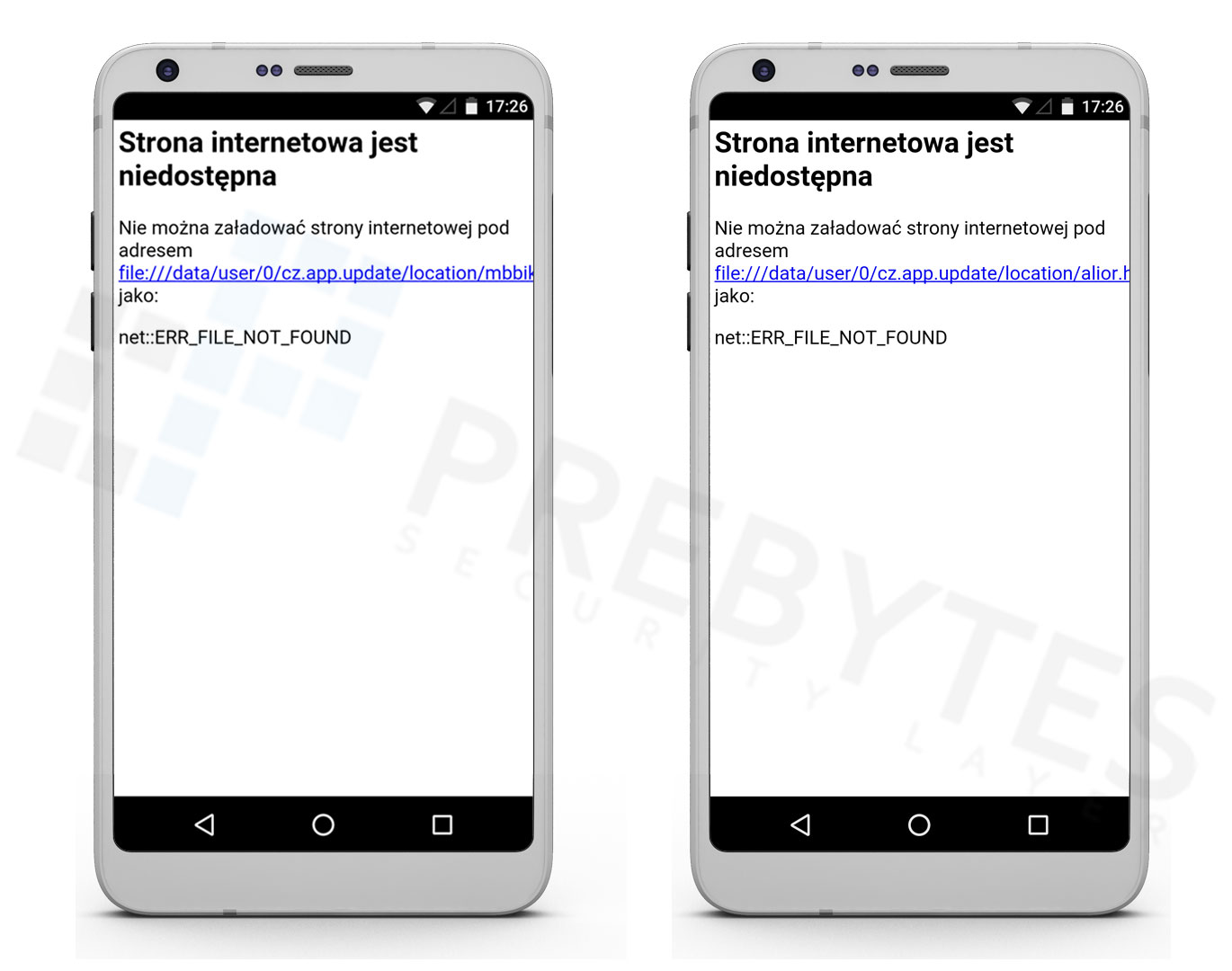

Aktualnie fałszywe nakładki są niedostępne. Zamiast fałszywych nakładek wyświetlana jest informacja, iż strona jest niedostępna.