Paczka zatrzymana przez służby celne? - To oszustwo!

Służba celna zatrzymała Twoją paczkę? Uważaj na wiadomości SMS informujące o tym fakcie. Oszuści wykorzystując markę DHL nakłaniają do instalacji złośliwego oprogramowania FluBot.

W obecnym czasie na popularności mocno zyskały zakupy przez internet. Wprowadzone ograniczenia związane z epidemią sprawiły, że to czego nie możemy kupić stacjonarnie, kupujemy online. Dlatego firmy kurierskie mają ogrom pracy z dostarczaniem nam paczek. Jak zawsze w takich przypadkach przestępcy wykorzystują sytuację. Już od dawna trwają kampanie SMS podszywające się pod różne firmy kurierskie, m.in. InPost, DPD, FedEx. Przekaz za każdym razem jest podobny - informacja o wstrzymanej, czy nieopłaconej przesyłce. Cel tych ataków jest również niezmienny - kradzież środków z kont bankowych.

Kampania malware z wykorzystaniem marki DHL

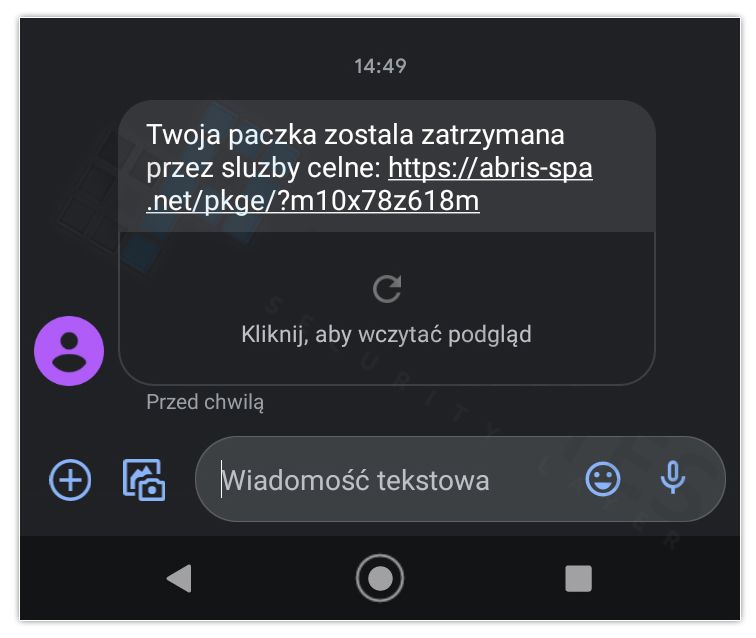

Od wczoraj obserwujemy dużą kampanię, w której wysyłane są wiadomości SMS z informacją o zatrzymanej przesyłce przez służby celne. SMSy zawiera jeszcze link do strony. I to wszystko. Po samej treści wiadomości oraz adresie linku nie jesteśmy w stanie stwierdzić, gdzie zostaniemy przekierowani. Również nadawca SMSa jest nieznany. Poniżej prezentujemy przykładową wiadomość, jaka już do Was trafiła lub może trafić.

Treść wiadomości SMS:

Twoja paczka zostala zatrzymana przez sluzby celne: [link]

Otrzymujemy również sporo wiadomości od Was na ZGŁOŚINCYDENT z informacją o tej kampanii. Wszystkie przesyłane przez Was strony są przez nas blokowane, dlatego w dalszym ciągu zachęcamy do zgłaszania nam podejrzanych SMSów.

Wiadomości SMS są wysyłane masowo. Przestępcy prawdopodobnie dysponują ogromną bazą numerów telefonów, którą wykorzystują w swoich kampaniach. Głównie chodzi o to, aby złośliwe SMSy trafiły do jak największej liczby ludzi. Wówczas prawdopodobieństwo, że ktoś kliknie w link z wiadomości i zainfekuje swój telefon jest większe.

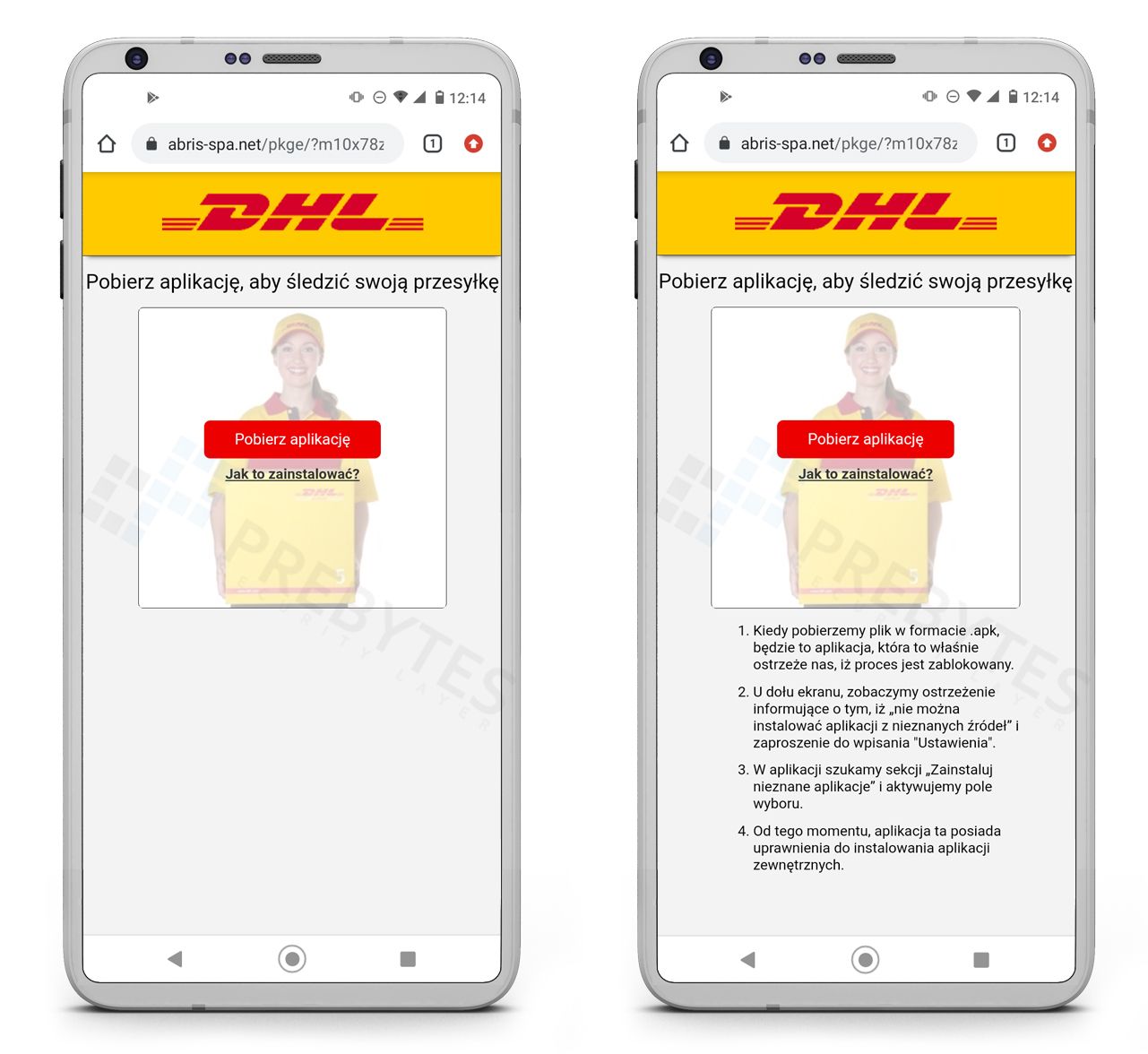

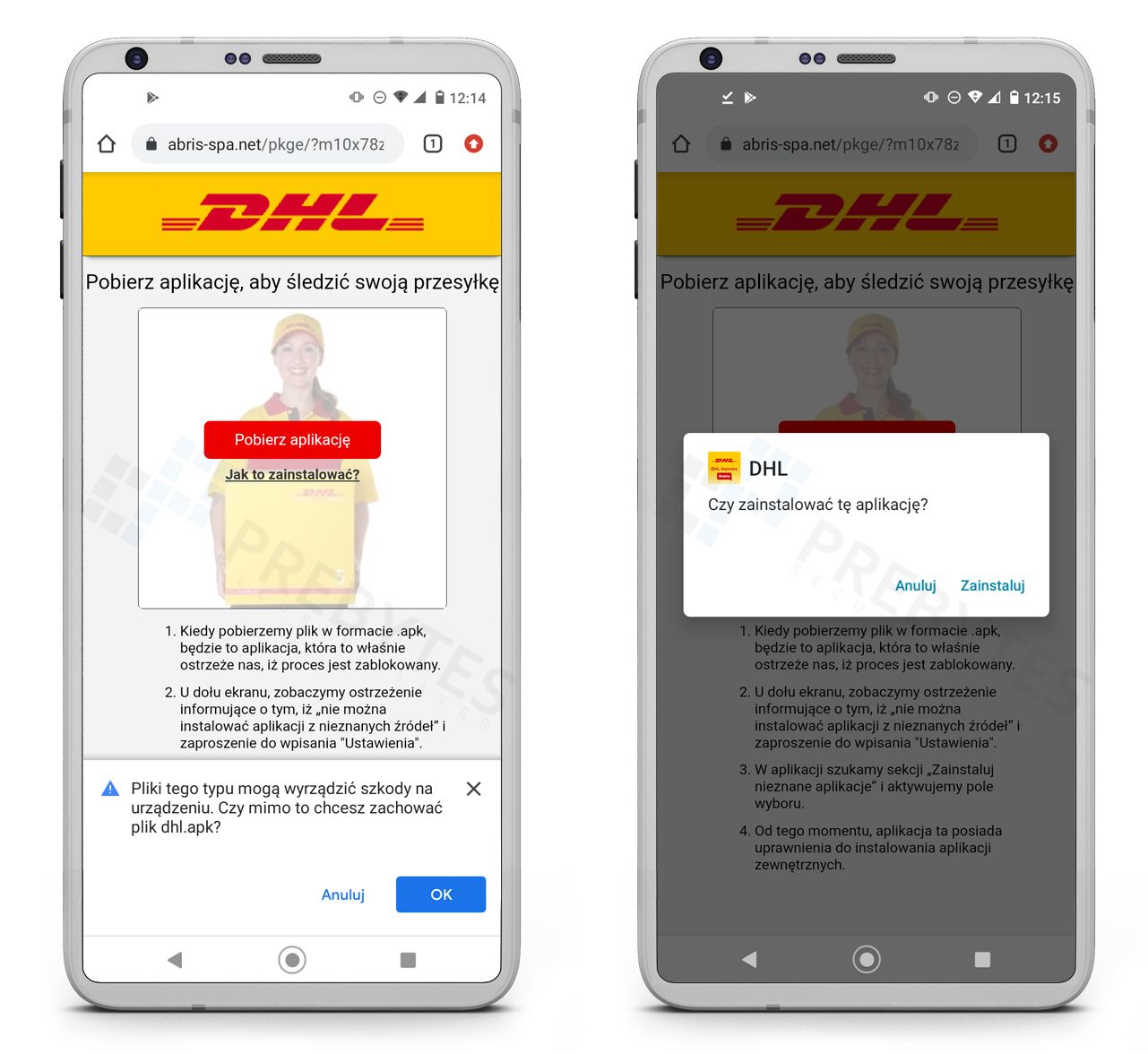

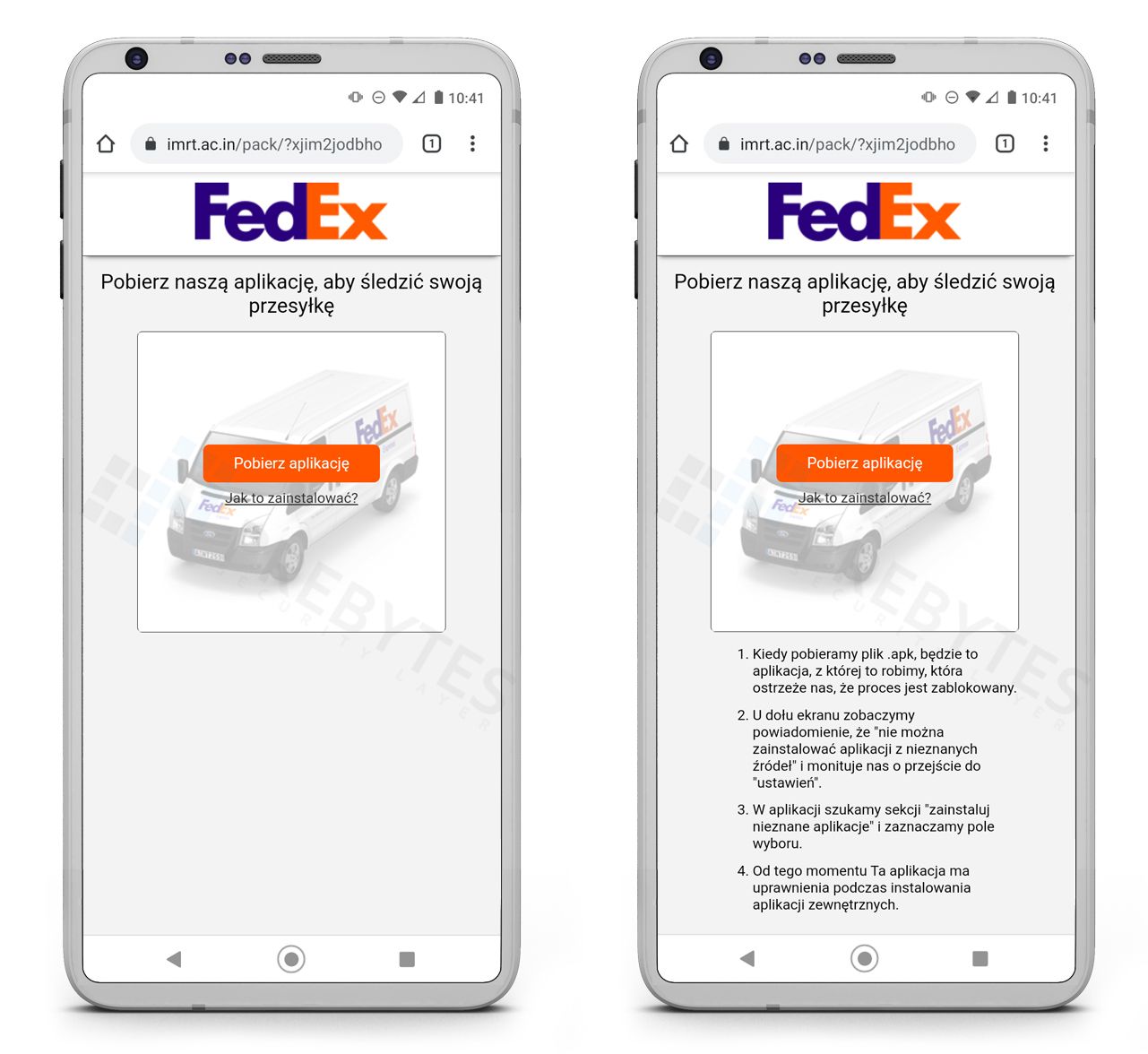

Po kliknięciu w link z wiadomości zostajemy przekierowani do strony podszywającej się pod markę DHL. Na stronie znajduje się komunikat, że aby śledzić przesyłkę należy pobrać aplikację. Dodatkowo, przestępcy zamieścili nawet instrukcję jak to zrobić. Jeśli ktoś chciał zainstalować aplikację, ale przeczytał wspomnianą instrukcję to w tym momencie powinna mu się zaświecić czerwona lampka. Znajduje się tam polecenie włączenia instalacji aplikacji z nieznanych źródeł.

W tym miejscu należy wspomnieć, że linki wysyłane w wiadomościach SMS mogą się różnić. Do tej pory ujawniliśmy ponad 100 różnych adresów. Pod każdym z nich wyświetlana jest taka sama treść. Poniżej możecie zobaczyć przykładową fałszywą stronę DHL.

Wszystkie zidentyfikowane przez nas domeny, które są wykorzystywane w dystrybucji pliku dhl.apk są blokowane w BW DNS oraz dostępne w CTI Feed.

Po kliknięciu Pobierz aplikację wyświetla się komunikat o tym, że na nasz telefon zostanie pobrany plik dhl.apk, który może wyrządzić szkody na urządzeniu. Aby pobrać, a następnie zainstalować aplikację DHL należy również włączyć opcję instalacji aplikacji z nieznanych źródeł (przestępcy w instrukcji zamieszczonej na stronie opisali jak to zrobić). Przypominamy, że opcja ta powinna być domyślnie WYŁĄCZONA w telefonie i nie powinniśmy jej włączać.

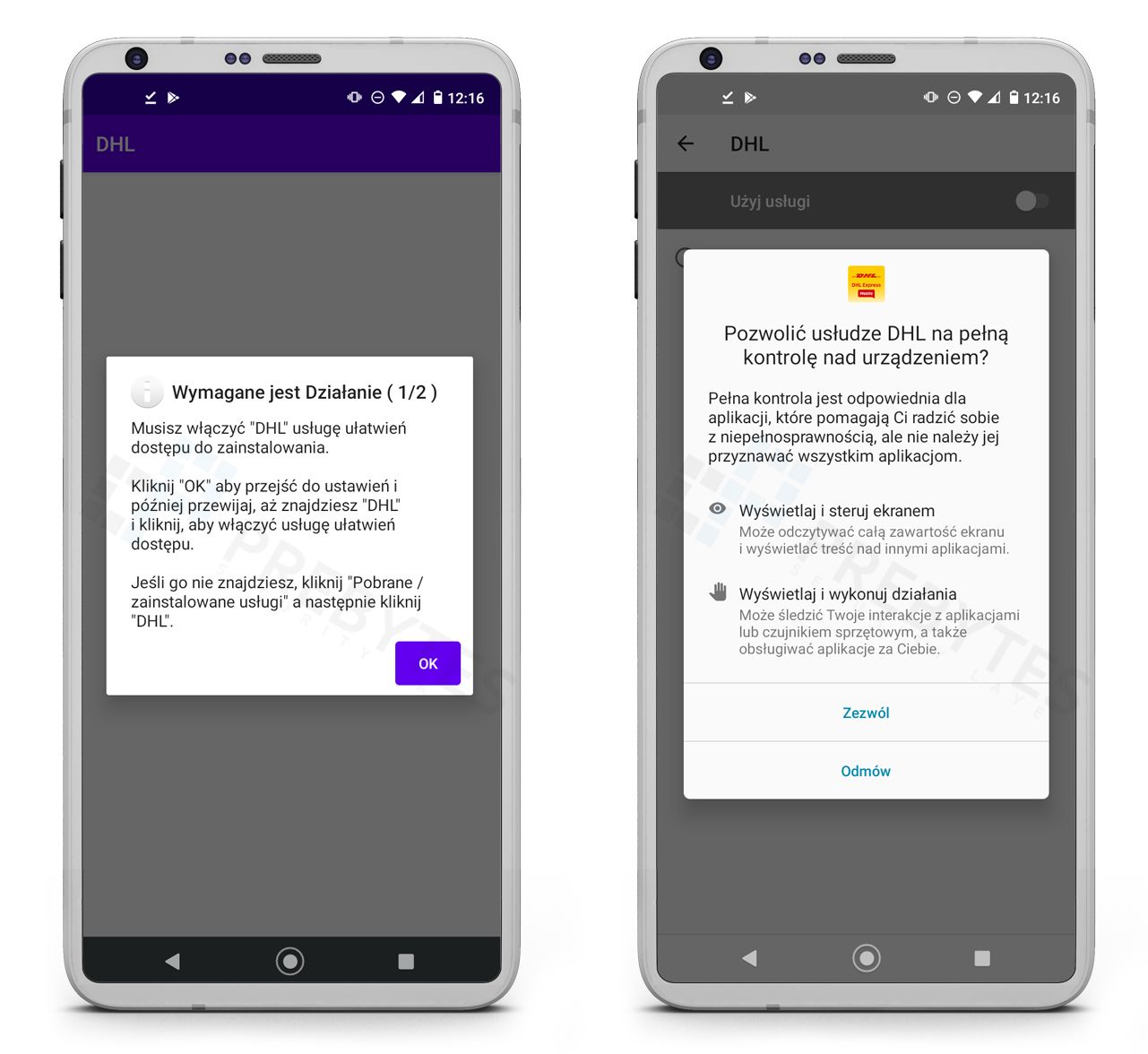

Złośliwe oprogramowanie na system Android - FluBot

Fałszywa aplikacja DHL to w rzeczywistości złośliwe oprogramowanie na system Android o nazwie FluBot. Po zainstalowaniu aplikacji DHL żąda ona przyznania jej dodatkowych uprawnień. Zostaje wyświetlone okno z opcją włączenia usługi DHL. Wiąże się to z przyznaniem złośliwemu oprogramowaniu pełnej kontroli nad zainfekowanym telefonem. Oznacz to, że klikając jeden przycisk - Zezwól, malware FluBot zyskuje całkowitą kontrolę nad naszym telefonem. Od tej pory może w dowolny sposób nim sterować.

Podobnie jak inne złośliwe oprogramowania na telefon (m.in. Anubis, Cerberus, Hydra) FluBot może wyświetlać nakładki na oryginalnych aplikacjach bankowych. Ten sposób ataku opisywaliśmy już niejednokrotnie na naszym blogu. Możecie o tym przeczytać w artykule o malware Hydra, czy artykule o malware Cerberus.

Malware FluBot posiada również szereg innych, bardzo niebezpiecznych funkcjonalności. Przede wszystkim ma dostęp do książki adresowej w telefonie i samodzielnie, bez naszej wiedzy i ingerencji, może wysyłać SMSy.

Inne kampanie malware FluBot

Kampanie SMS, w których dystrybuowany jest malware FluBot trwają od początku roku. Przestępcy nie ograniczają się jedynie do Polski. W identyczny sposób odbywają się ataki w innych krajach Europy, m.in. w Niemczech, czy we Włoszech.

Poniżej możecie zobaczyć, że strony wyglądają identycznie, zmienia się tylko język.

W Polsce również nie jest to pierwsza tego typu kampania, w której dystrybuowany był malware FluBot. Początkiem marca analogiczna kampania realizowana była z wykorzystaniem wizerunku innej firmy kurierskiej - FedEx.

Podsumowanie

Malware FluBot jest nowym rodzajem złośliwego oprogramowania na system Android. Po zainfekowaniu telefonu możemy stracić nie tylko dostęp do konta bankowego, ale także i do telefonu. Ponadto, z naszego numeru mogą być rozsyłane wiadomości SMS i to bez naszej wiedzy.

Jeśli trafi do Was taka sama lub podobna wiadomość SMS z informacją o wstrzymanej przesyłce - bądźcie ostrożni. Przede wszystkim należy się zastanowić, kto w rzeczywistości jest nadawcą wiadomości, dlaczego ją otrzymaliście i czy w ogóle coś zamawialiście w ostatnim czasie. Nawet jeśli tak, to fakt instalacji aplikacji do śledzenia przesyłki z wątpliwego źródła powinien Was zastanowić.

Jak pokazuje czas, kampanie SMS, w których dystrybuowany jest malware FluBot powtarzają się. Przestępcy zmieniają jednie nazwy firm kurierskich pod które się podszywają. W marcu był to FedEx, a obecnie DHL. Dlatego warto być świadomym zagrożenia i czujnym. Nie wykluczone, że za jakiś czas kampania ta powtórzy się.