Księgarnia online jako przynęta hakerów. Jak nie dać się oszukać?

Ataki phishingowe przeprowadzane przez hakerów nie ustają. Sięgają oni po kolejne znane marki, by uskuteczniać swoje ataki. Tym razem padło na księgarnię online czytam.pl. Zachęcamy do zapoznania się z przebiegiem ataku, aby poznać schemat ataku i wiedzieć jak ochronić swoją firmę przed hakerami.

Nie ulega wątpliwości, że coraz więcej osób wybiera zakupy online. Głównie ze względu na wygodę oraz szeroki wybór asortymentu. Dotyczy to także księgarni internetowych, takich jak czytam.pl. Ten trend wykorzystywany jest przez oszustów, którzy za pomocą fałszywych stron, podszywają się pod wspomnianą księgarnię online. W ten sposób próbują wyłudzić newralgiczne informacje, w tym dane kart płatniczych. Jest to kolejny atak z wykorzystaniem znanej marki. Jakiś czas temu na łamach naszego bloga pisaliśmy o fałszywym sklepie Media Expert.

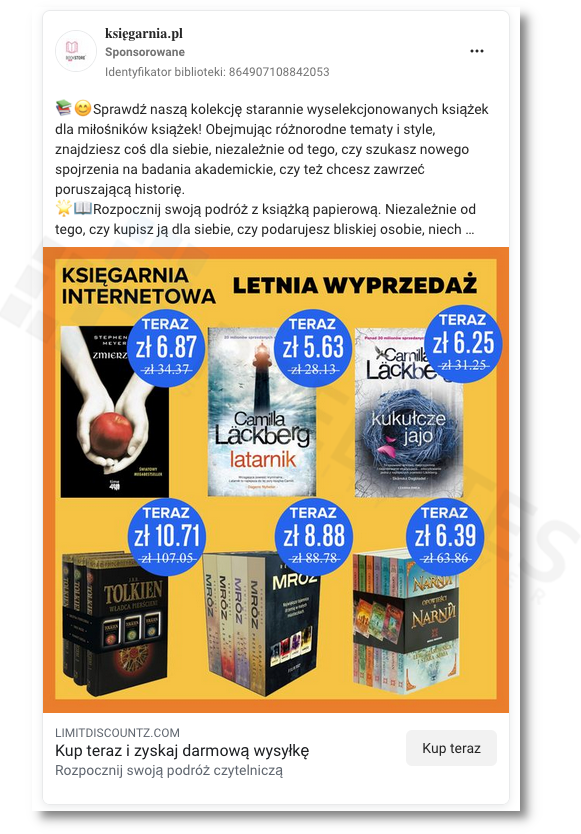

Fałszywe reklamy w Social Media

Wektorem opisywanego ataku są m.in.fałszywe reklamy w serwisie społecznościowym Facebook.

Reklamy zawierają grafiki przedstawiające popularne książki w bardzo promocyjnych cenach. Osoby zainteresowane określonymi tytułami z pewnością stwierdzą, że jest to atrakcyjna okazja. Kliknięcie w reklamę powoduje przekierowanie do specjalnie przygotowanej przez cyberprzestępców fałszywej strony.

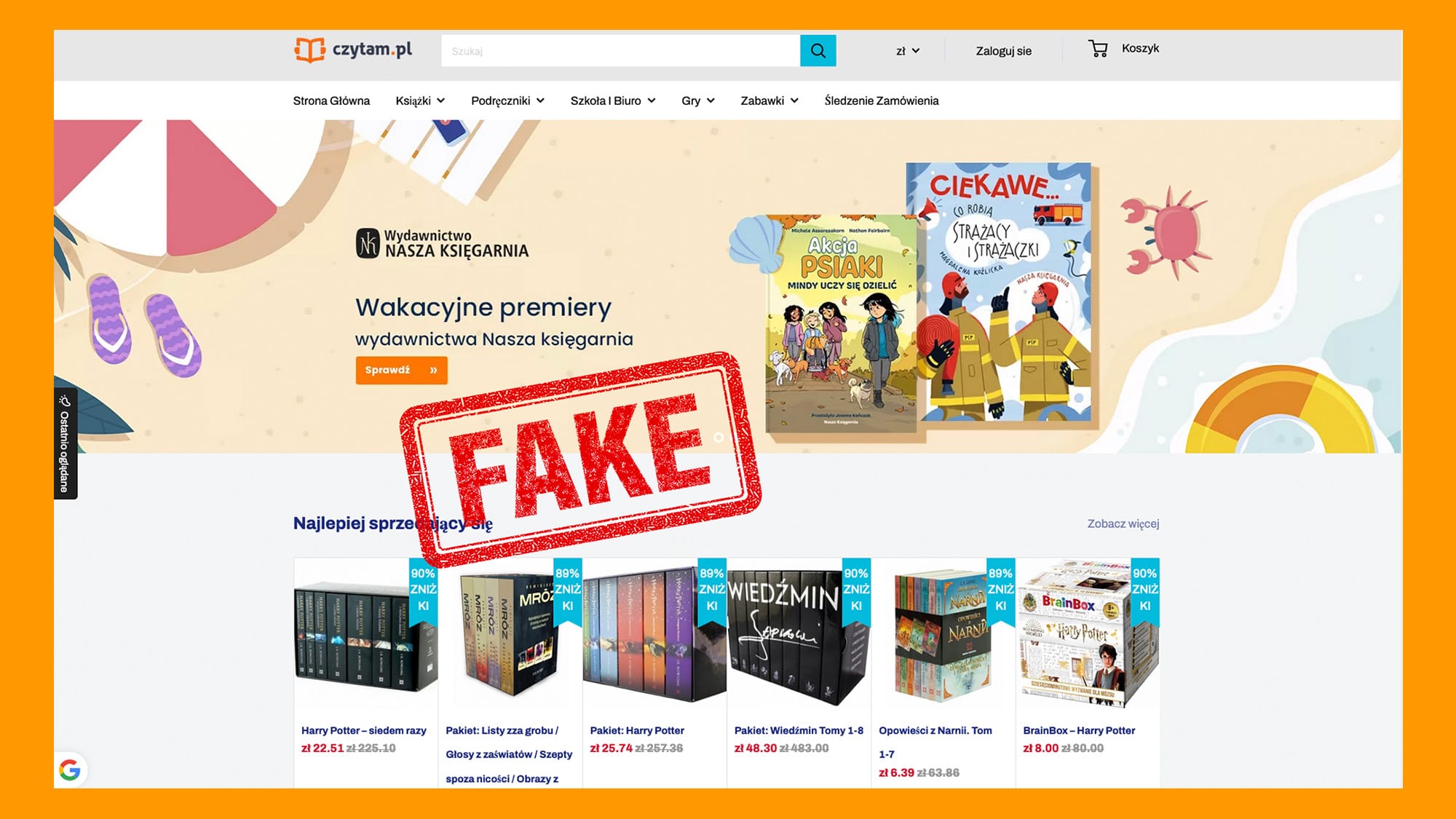

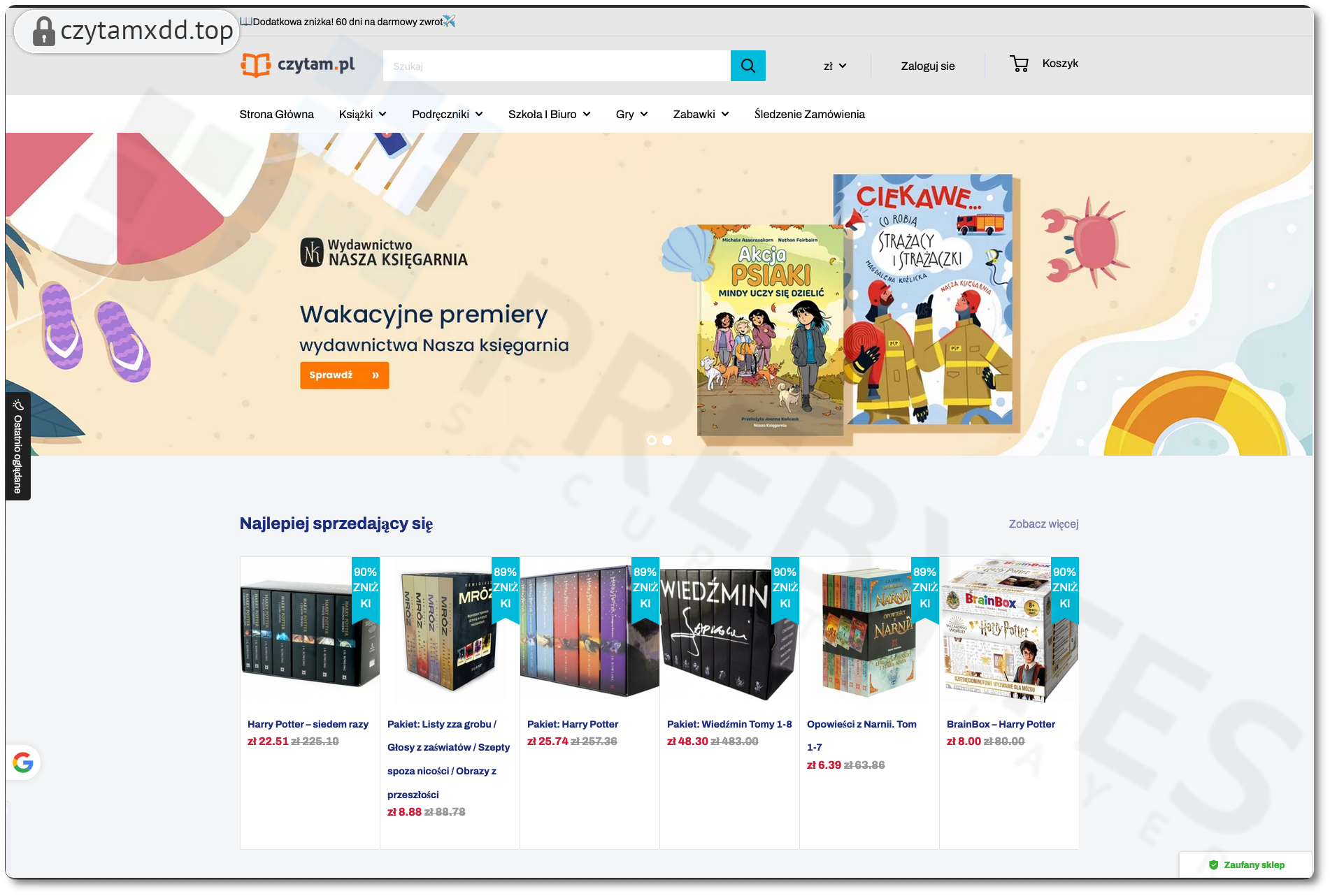

Strona podszywająca się pod księgarnię online czytam.pl

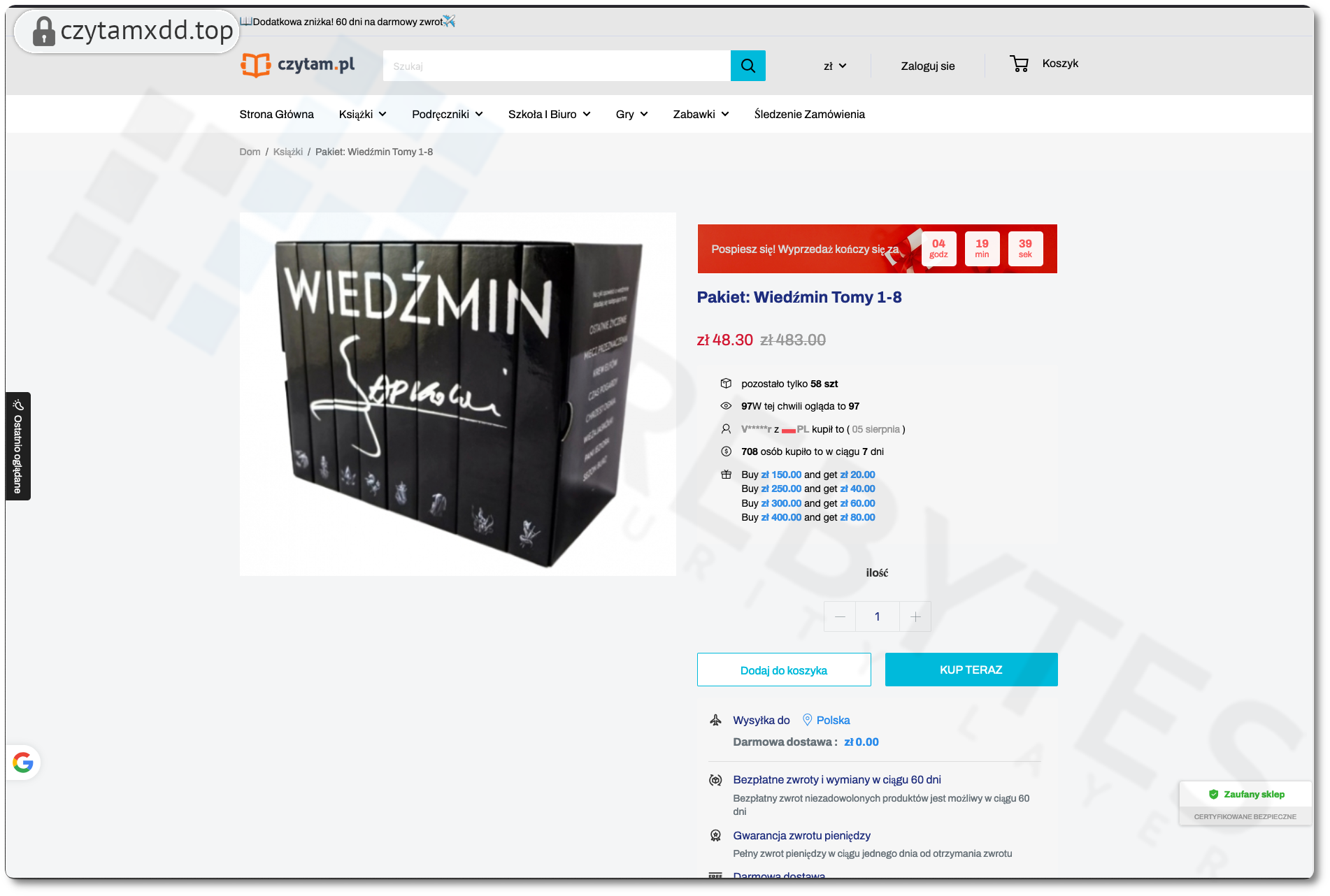

Przygotowana na potrzeby ataku strona phishing dość dobrze odwzorowuje oryginalną witrynę księgarni online czytam.pl. Adres prezentowanej strony phishing to czytamxdd.top.

Układ poszczególnych elementów i kategorii asortymentu różni się od tego, co możemy zaobserwować na oryginalnej stronie. Na samej górze fałszywej strony są wyszczególnione najpopularniejsze pozycje z promocją sięgającą nawet do 90%.

Wybranie interesującego tytułu powoduje przejście do karty ze szczegółami.

To, co od razu rzuca się w oczy to czerwony baner z napisem “Pospiesz się! Wyprzedaż kończy się za ..“. Jest to bardzo częsta praktyka stosowana przez oszustów. Ma to na celu skrócić czas na dokonanie zakupu i nałożenie presji czasu na niezdecydowanych użytkowników. Dla przykładu, cała saga Wiedźmina została przeceniona z 483 zł na zaledwie 48,30 zł. To niewątpliwie niezwykle atrakcyjna oferta dla fanów przygód Geralta z Rivii.

W celu sfinalizowania zakupu należy przejść do koszyka, wybierając przycisk “Dodaj do koszyka” lub “KUP TERAZ”.

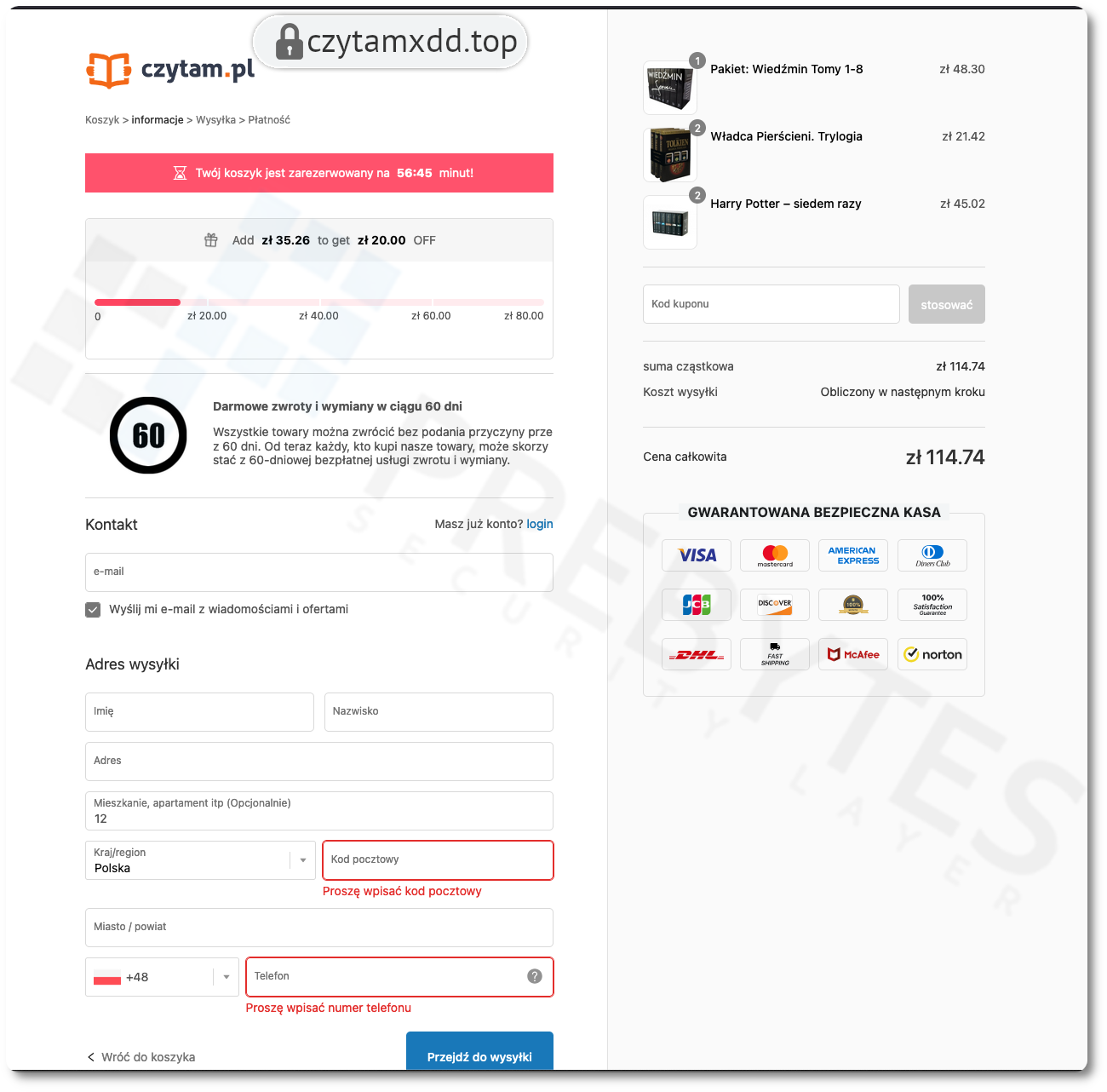

W podsumowaniu zamówienia w pierwszym kroku należy podać dane adresowe, a także adres email i numer telefonu.

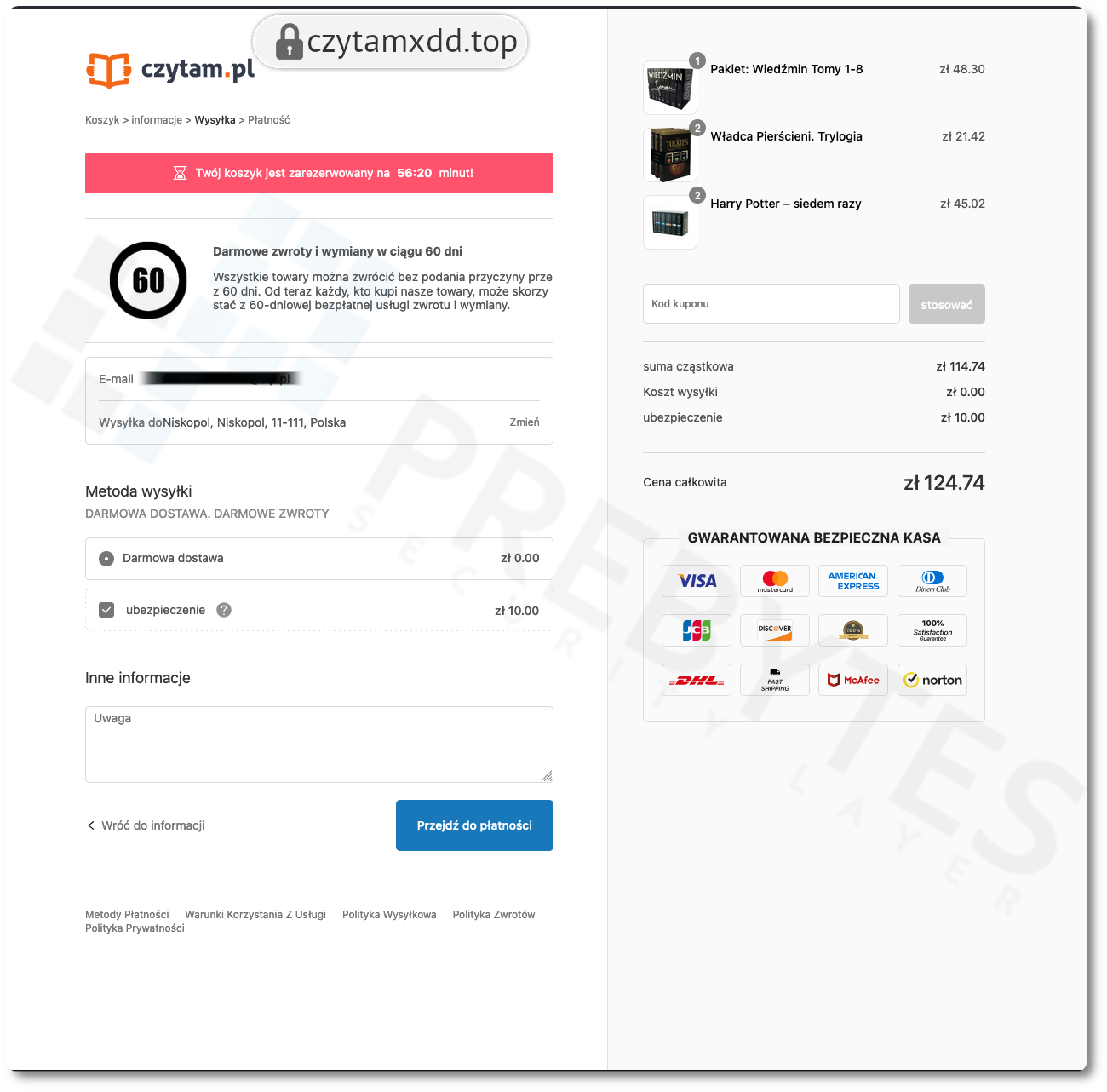

Kolejny etap to wybór metody wysyłki, a tak naprawdę potwierdzenie jedynej możliwej opcji.

To, co powinno przykuć naszą uwagę na tym etapie, to informacja, że dostawa jest darmowa, a dodatkowo można ją ubezpieczyć za jedyne 10 zł.

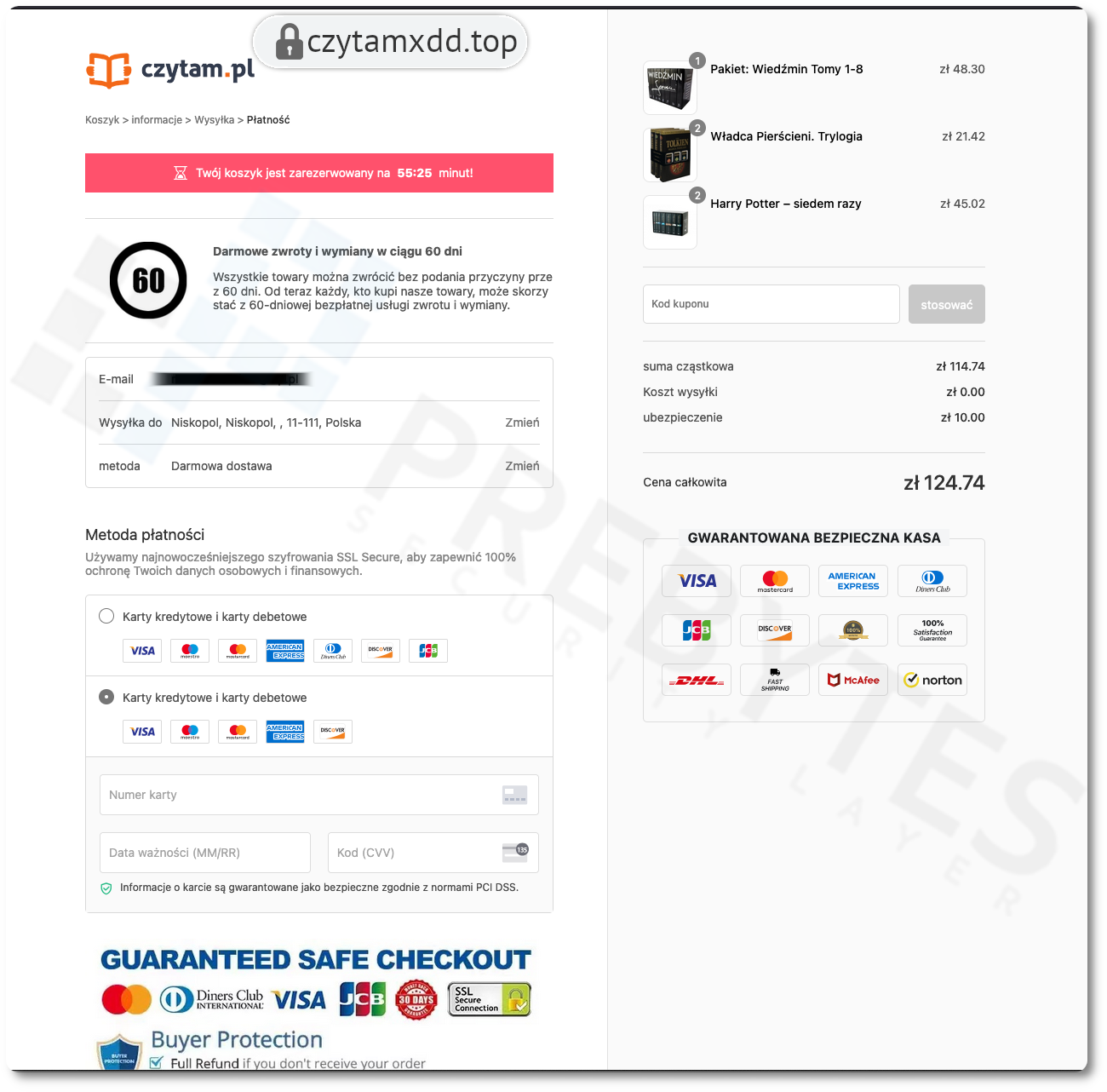

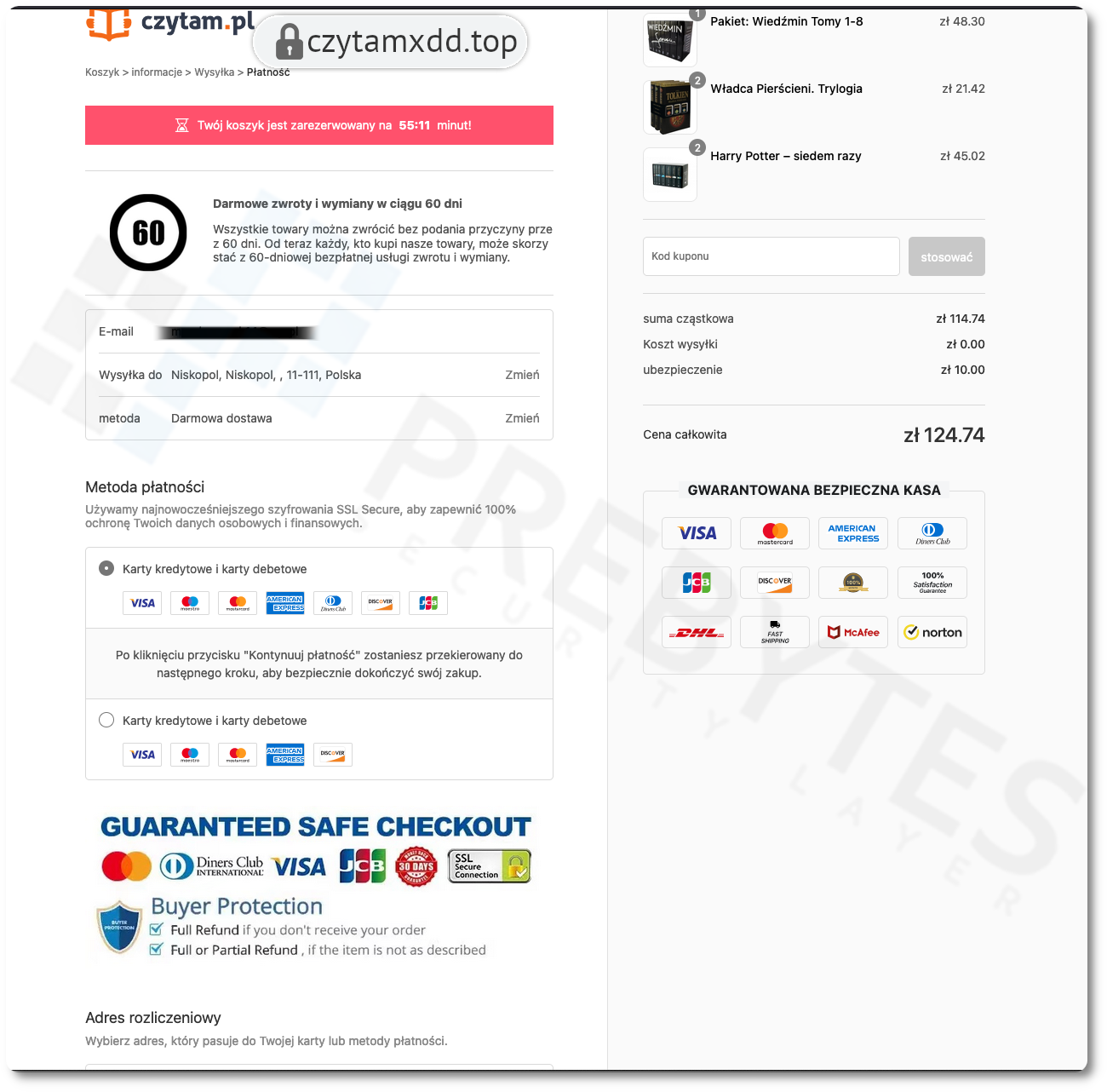

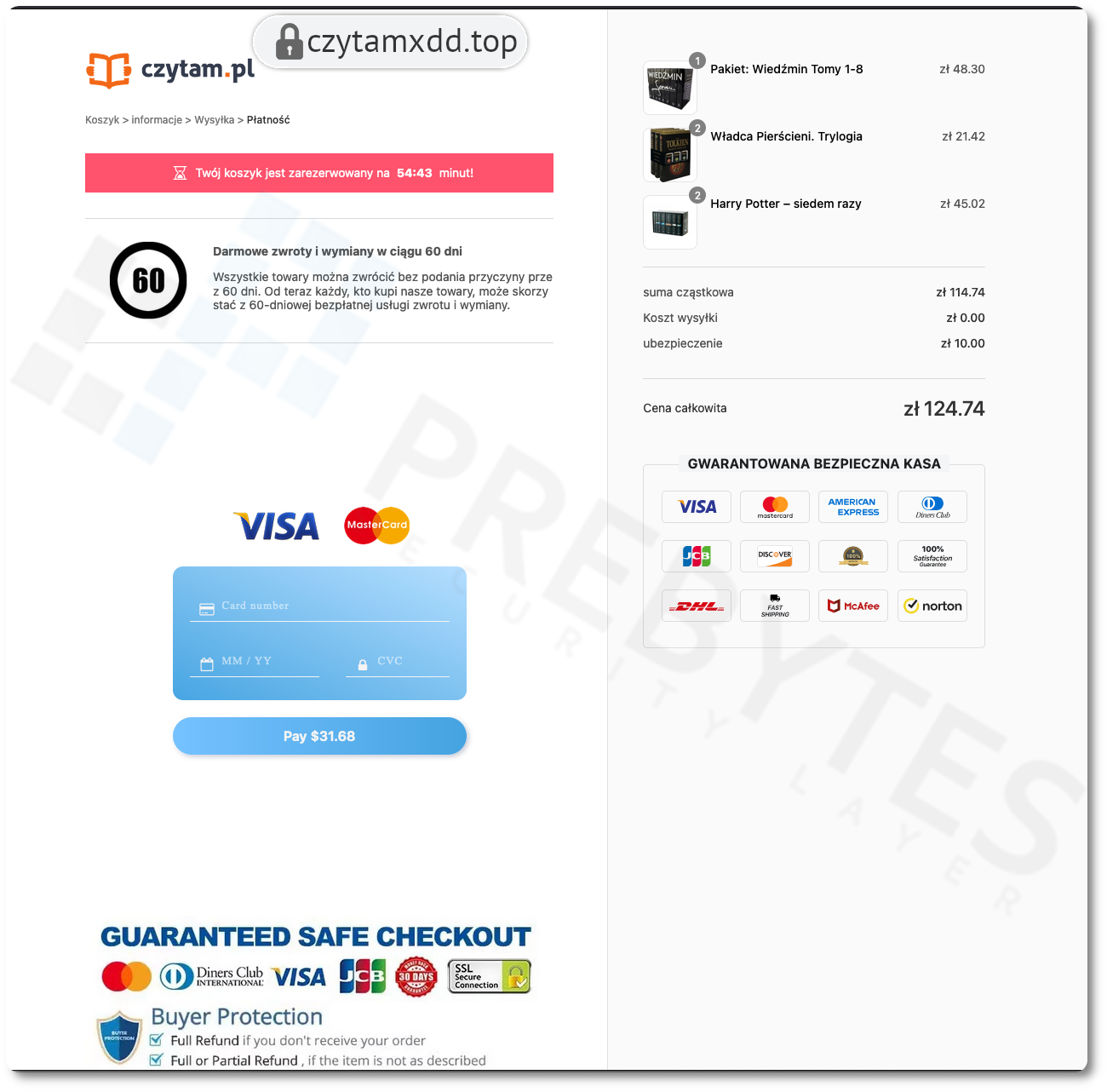

Kolejny etap zamówienia dotyczy płatności. Do wyboru są dwie metody, chociaż obydwie dotyczą tego samego, czyli płatności kartą kredytową bądź debetową.

Różnica polega na tym, że wybierając drugą opcję, należy bezpośrednio pod polem wyboru wprowadzić dane karty płatniczej.

Wybierając pierwszą opcję, następuje przejście do kolejnego etapu.

Na tym etapie można już dokończyć realizację zamówienia. Po wprowadzeniu danych w odpowiednie pola, hakerzy z łatwością otrzymali takie infomacje jak numer karty, datę ważności oraz numer CVV.

W opisywanym ataku cyberprzestępcom zależy wyłącznie na pozyskaniu danych kart płatniczych. Pozostałe wyłudzone dane mogą zostać wykorzystane w późniejszym czasie do przygotowania spersonalizowanych ataków, takich jak spear phishing. To ataki, w których oszuści podszywają się pod konkretne osoby lub organizacje wykonując wnikliwą pracę wywiadowczą. Natomiast dane kart płatniczych oszuści mogą wykorzystać do zakupów w sklepach internetowych, rezerwacji noclegu czy wypożyczenia samochodu.

Warto nadmienić, że fałszywych stron podszywających się pod księgarnię czytam.pl jest więcej i są stale tworzone przez oszustów. Oto kilka przykładów:

- czytam.top

- czytambook.top

- czytamsale.top

- bookpls.top

- booklandpl.top

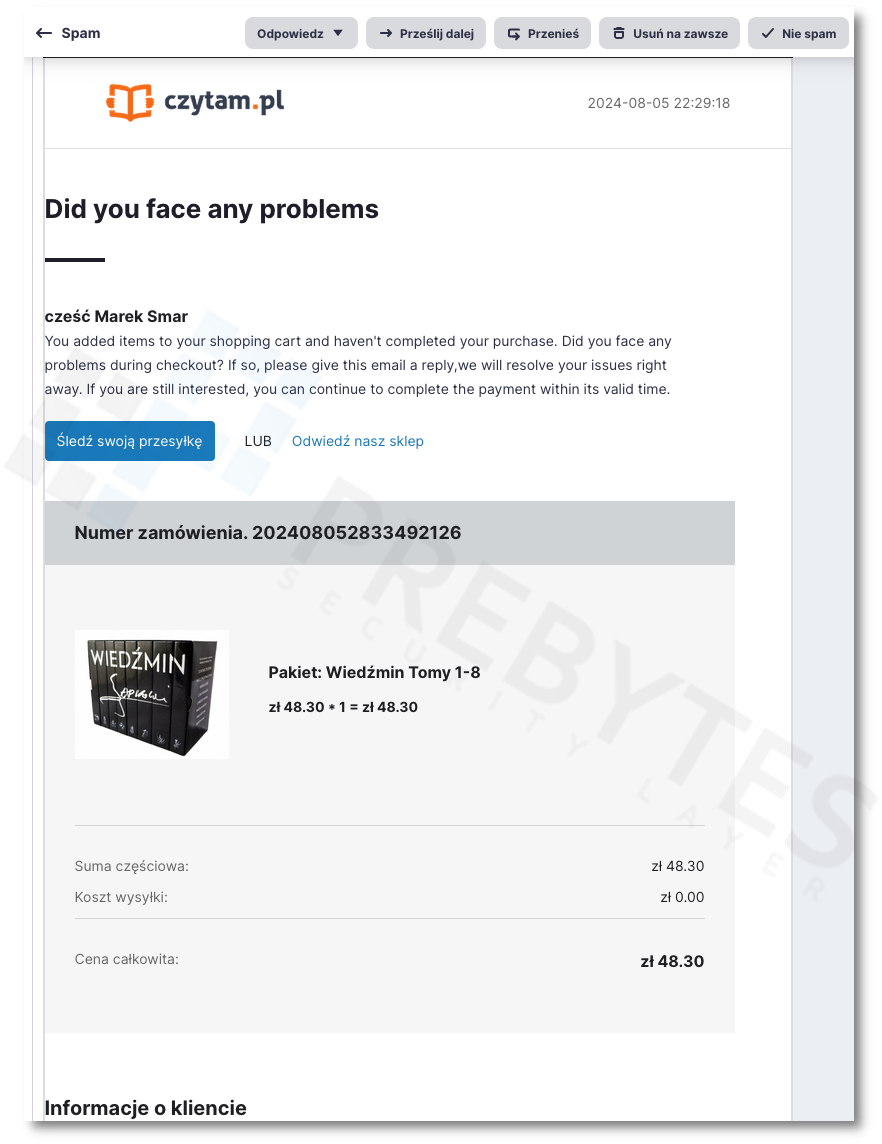

Mylące jest to, iż podając adres email na fałszywej stronie, będziemy otrzymywali wiadomości o zamówieniu.

Jak widać, nie wszystkie etapy ataku zostały przygotowane przez oszustów w sposób poprawny. Tutaj dla przykładu mamy nieprzetłumaczone treści dotyczące zamówienia na fałszywej stronie. Jednak wiele osób może nie zwrócić na to uwagi, że ma do czynienia z oszustwem internetowym. Z tego względu należy bacznie weryfikować strony, na ktorych wprowadzamy newralgiczne dane.

Podsumowanie

Podsumowując, ataki phishingowe są stałym zagrożeniem dla bezpieczeństwa zarówno użytkowników indywidualnych jak i biznesu. Hakerzy nadal będą korzystać z wizerunku znanych marek, by wykradać kolejne tysiące danych osobowych, logowania, bądź kart płatniczych.

To od nas zależy, jak przygotujemy się na taki atak. Czy firma, którą prowadzisz, posiada rozwiązania zabezpieczające przed wykorzystaniem marki? Reputacja po udanym ataku jest trudna do odbudowania. Warto zatem zapobiegać takim atakom, aniżeli mierzyć się z ich konsekwencjami. Sprawdź, w jaki sposób PREBYTES SIRT zabezpiecza organizacje przed takimi zagrożeniami → Obsługa incydentów

A jeśli chcesz się dowiedzieć, jak rozpoznawać fałszywą stronę, w które linki nie wchodzić i jakie niebezpieczeństwo dla Ciebie i Twoich danych niesie plik excel w załączniku maila, dołącz do szkolenia z cyberbezpiecznych praktyk pracy w internecie.

Więcej szczegółów na → PREBYTES ACADEMY