Podejrzane wiadomości email od Banku BNP Paribas

Cyberprzestępcy masowo wysyłają maile, których nadawcą rzekomo jest bank BNP Paribas. Do wiadomości załączony jest plik PDF, który zawiera odnośnik do strony phishing. Celem ataku jest przejęcie dostępu do kont Klientów banku, a następnie kradzież pieniędzy.

W obecnych czasach praktycznie każdy z nas korzysta z bankowości internetowej. Zdarza się również, że posiadamy więcej niż jeden rachunek bankowy. Zmieniający się świat sprawił, że aktualnie to właśnie nasze konta bankowe są na celowniku internetowych złodziei. Jest to dla nich niewątpliwie dobry interes, bowiem uzyskanie dostępu do czyjegoś konta w banku wiąże się z dużymi zyskami. Wówczas mogą nie tylko wypłacać wszystkie pieniądze z konta, ale również zrywać lokaty, czy nawet zaciągać pożyczki.

Motywowani dużymi zyskami cyberprzestępcy wciąż wymyślają nowe metody ataków, ale równie chętnie korzystają z już sprawdzonych schematów.

Jednym z nich są wiadomości email podszywające się pod banki. Celem tych ataków jest wyłudzenie danych logowania do bankowości lub zainfekowanie urządzenia złośliwym oprogramowaniem. W najnowszej kampanii spam celem przestępców są klienci Banku BNP Paribas.

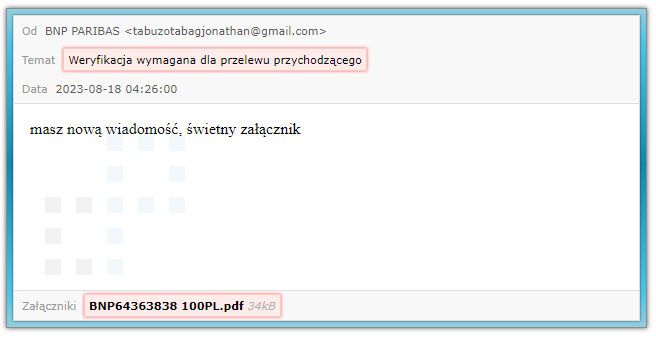

Wiadomość email

Atak zaczyna się od wiadomości email o temacie Weryfikacja wymagana dla przelewu przychodzącego. Jako nadawca wiadomości widnieje "BNP PARIBAS", jednak jeżeli zwrócimy uwagę z jakiego adresu email została wysłana wiadomość - tabuzotabagjonathan[@]gmail.com, to okazuje się że niewiele ma wspólnego ze wspomnianym bankiem. Sama treść jest również krótka i niezbyt starannie przygotowana. Jednak najważniejszy w tej wiadomości jest załącznik - BNP64363838 100PL.pdf.

Co się stanie, jeżeli z czystej ciekawości będziemy chcieli sprawdzić co zawiera?

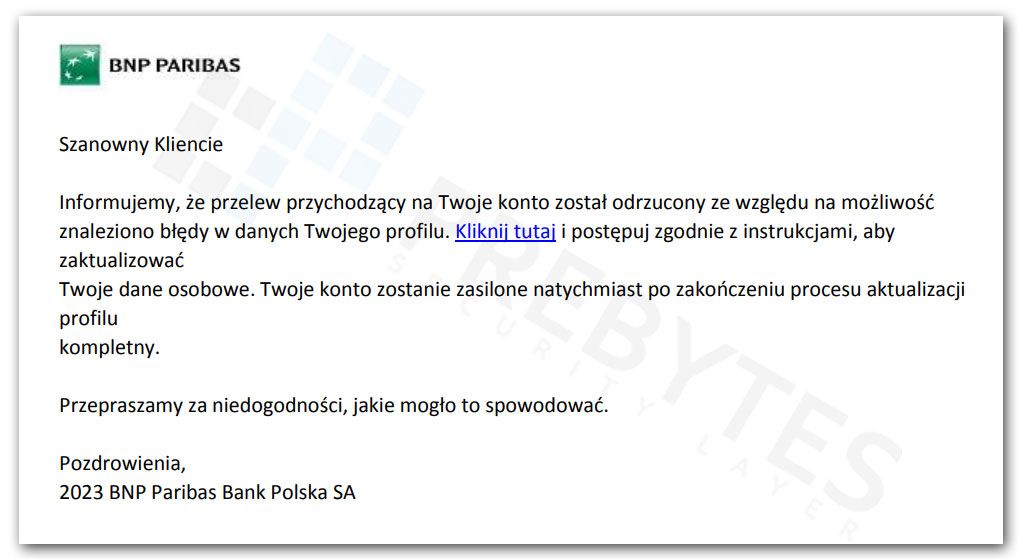

Plik PDF

Pobraliśmy zatem załącznik. Jest on w formacie PDF, co może sugerować, że jest względnie bezpieczny. Po pobraniu i otwarciu pliku ukazuje nam się dokument, który może sugerować, że pochodzi z Banku BNP, gdyż pojawia się jego logotyp. Czytając dokument dowiadujemy się, że na naszym koncie bankowym zostały wykryte błędy w profilu, które należy niezwłocznie zaktualizować. Wówczas nasze konto bankowe zostanie zasilone o bliżej nieokreślony przelew przychodzący. Aby to zrobić należy kliknąć w przycisk Kliknij tutaj, który znajduje się w dokumencie PDF.

W takim razie co się stanie, jeżeli klikniemy odnośnik?

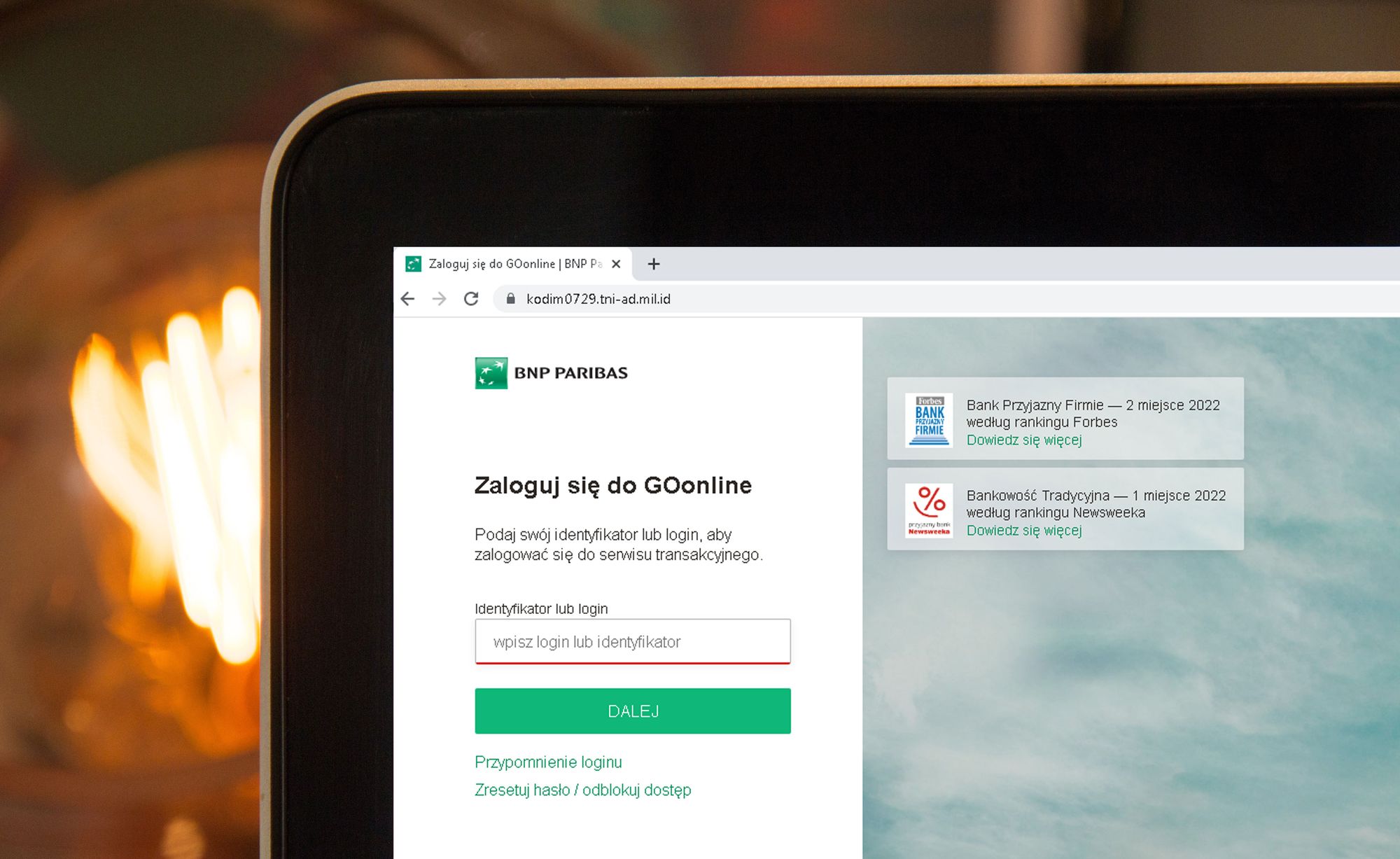

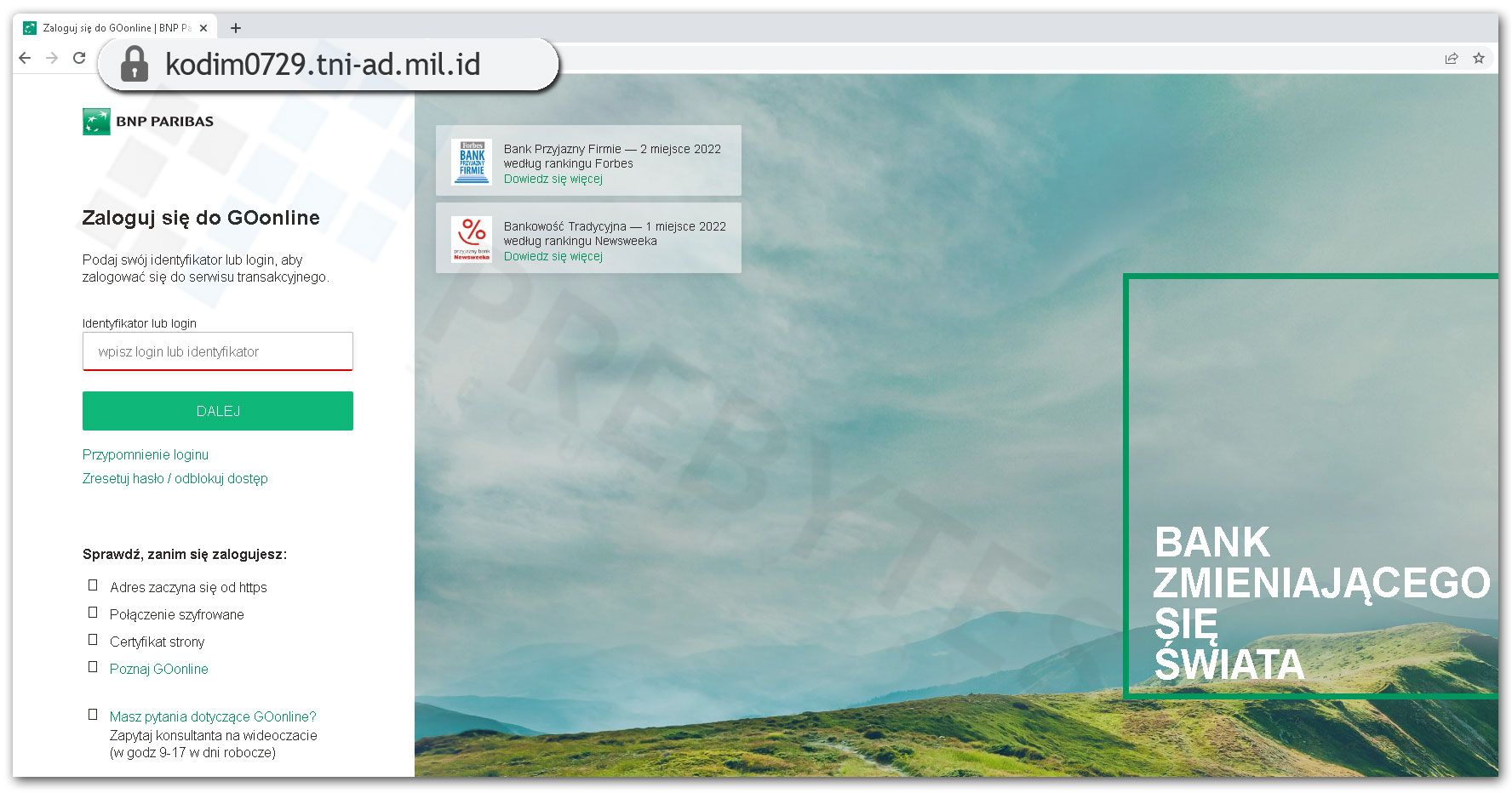

Strona phishing

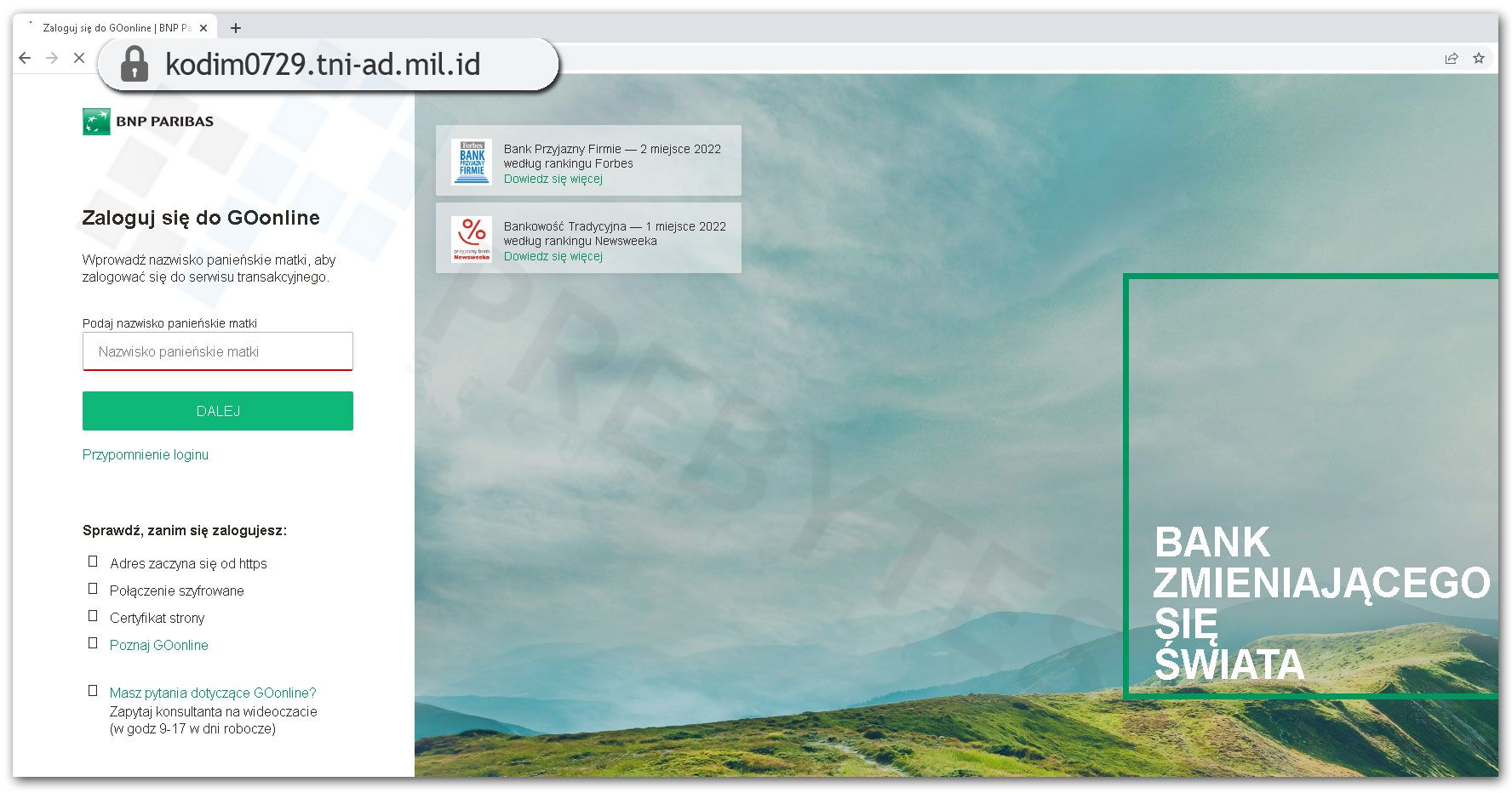

Po kliknięciu w odnośnik z dokumentu zostajemy przekierowani do strony, która wizualnie przypomina bankowość BNP. Jest to panel logowania GOonline, gdzie należy wpisać identyfikator lub login. Jednak jeśli spojrzymy na adres strony w pasku adresu, to okazuje się, że NIE JEST to oryginalna strona bankowości. I pomimo tego, że wizualnie strona jest praktycznie kopią oryginału, to adres kodim0729.tni-ad.mil[.]id jasno wskazuje, że jest to strona phishing.

Oznacza to, że wszystkie wpisywane na stronie dane są natychmiast przechwytywane przez cyberprzestępców. W tym przypadku po wpisaniu loginu następuje przekierowanie do następnego kroku ataku, w którym wyłudzane jest nazwisko panieńskie matki.

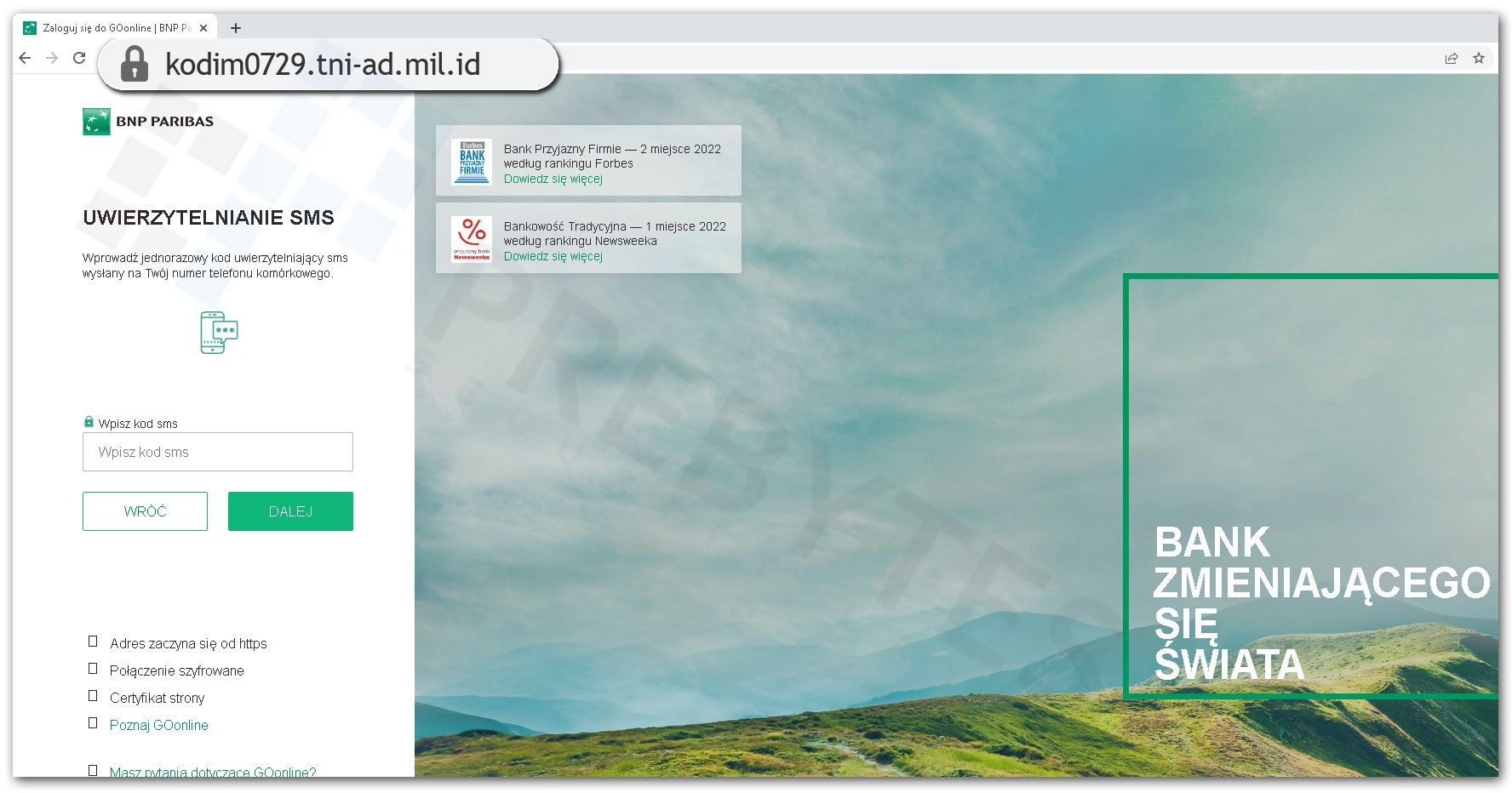

Następnie cyberprzestępcy wyłudzają kody autoryzacyjne z banku. Takie kody mogą być im niezbędne do wykonywania operacji na koncie bankowym, do którego uzyskali dostęp dzięki stronie phishing. Przestępcy najczęściej definiują odbiorcę zaufanego, na konto którego następnie mogą wykonywać przelewy, już bez konieczności potwierdzania ich jednorazowymi kodami z banku.

Co ważne, cyberprzestępcy mogą dowolnie sterować atakiem, wyłudzając jeszcze inne dane, które są im niezbędne do uzyskania dostępu do konta bankowego. Jeżeli otrzymają wszystkie dane, to użytkownik będący celem ataku zostanie przekierowany do oryginalnej strony bankowości. Jeżeli osoba nie była świadoma, że znajduje się na stronie phishing, to może nie zorientować się że padła ofiarą ataku. A w tym czasie przestępcy mogą wypłacić wszystkie pieniądze z jej konta bankowego.

Strona phishing wykorzystywana w opisanym ataku jest przez nas skutecznie blokowana w BrowserWall DNS. Informacje na temat aktualnych zagrożeń w cyberprzestrzeni są dostępne w CTI Feed. Baza danych o cyberzagrożeniach jest aktualizowana na bieżąco.

Kilka wskazówek jak nie zostać ofiarą ataku

Przede wszystkim dokładnie weryfikuj wiadomości email, jakie trafiają na Twoją skrzynkę. Poza nadawcą, sprawdź jeszcze z jakiego adresu email została wysłana wiadomość. Sama treść maila również powinna dawać do myślenia - pisana nieskładnie, bez zasad interpunkcji jasno sugeruje, że nie pochodzi z banku.

Poza tym zastanów się, czy posiadasz konto w banku, od którego otrzymałeś wiadomość. A nawet jeżeli tak, to czy w innych przypadkach bank komunikuje się z Tobą właśnie w ten sposób? Jeżeli nie jesteś pewien maila, zawsze możesz skontaktować się ze swoim bankiem i wyjaśnić sytuację.

Weryfikuj adresy stron, na które zostajesz przekierowany po kliknięciu w linki. Pomimo, iż strona wizualnie przypomina bankowość, to w rzeczywistości może okazać się fałszywa. Cyberprzestępcy tworząc strony phishing starają się kopiować ich układ i grafikę jak najlepiej, aby nie wzbudzać podejrzeń co do ich autentyczności. Ofiary ataków mogą nie zwrócić uwagi na adres strony, a tym samym nie zorientować się, że podają dane logowania do swojej bankowości na stronie phishing.