Subskrypcje SMS z anonsami - kolejne oszustwo!

Przestępcy wysyłają wiadomości SMS z informacją o włączeniu usługi SMS premium z anonsami. Jest to oszustwo, które prowadzi do przejęcia danych logowania do bankowości, a następnie kradzieży środków z konta.

Wiadomości SMS

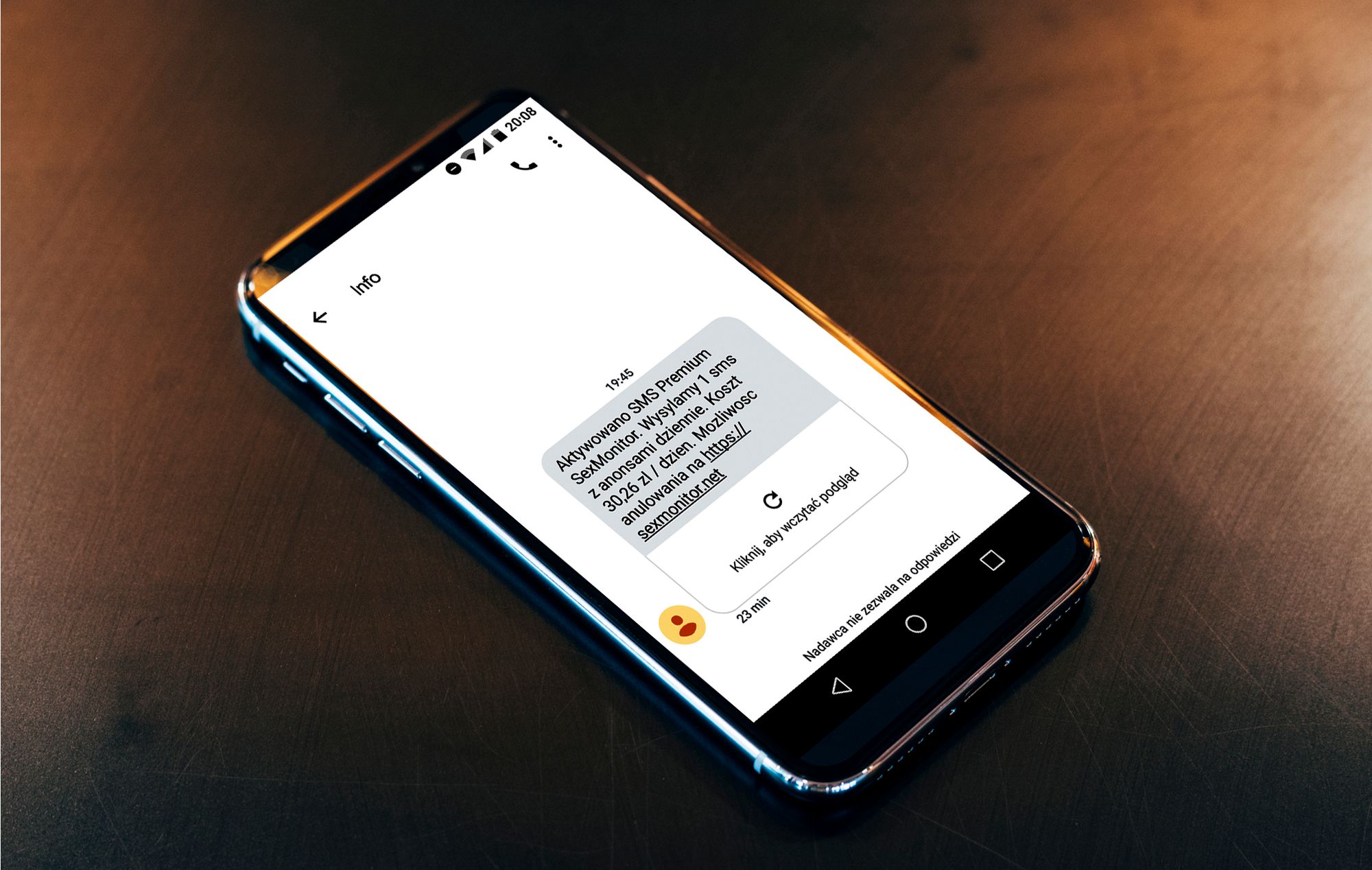

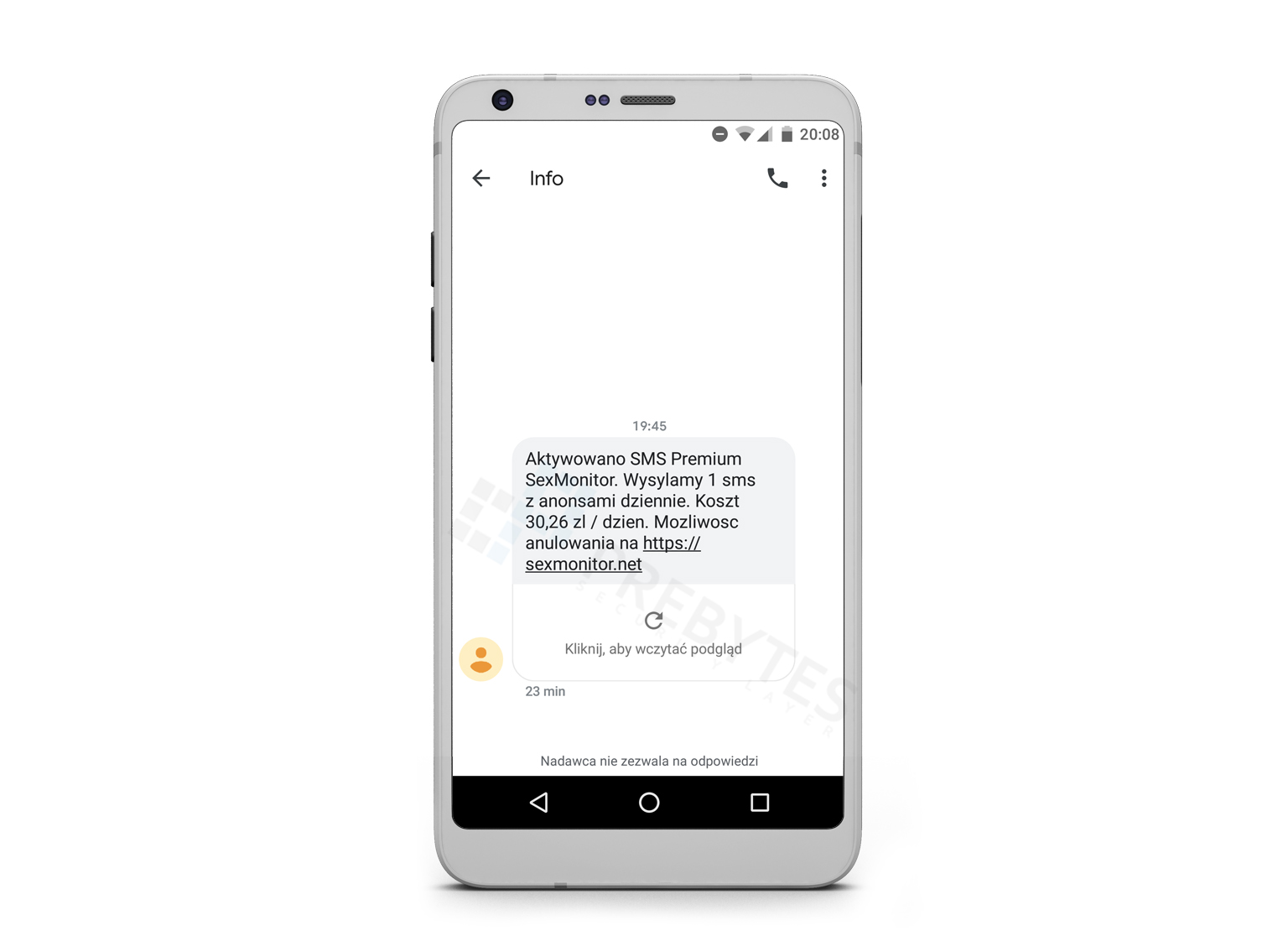

Przestępcy stojący za bardzo popularną w Polsce metodą oszustwa wykorzystującego fałszywe strony szybkich płatności muszą wymyślać coraz to nowe sposoby, aby pozyskać ofiary. Najczęściej robią to za pośrednictwem wiadomości SMS, które zawierają linki do fałszywych stron płatności. Nie inaczej sprawa ma się w tym przypadku. Na telefony użytkoników trafia informacja widoczna poniżej.

W wiadomości zostajemy poinformowani o rzekomej aktywacji subskrypcji SMS Premium z anonsami erotycznymi. Jeśli nie włączaliśmy podobnej usługi, to sama ta informacja powinna spowodować zapalenie się u nas lampki ostrzegawczej.

W przypadku otrzymania podejrzanej wiadomości SMS możecie nas o tym poinformować za pomocą strony zglosincydent.pl. Zgłoszenie zostanie przez nas zweryfikowane, a w przypadku ujawnienia zagrożenia - podejmiemy odpowiednie działania, aby je zablokować.

Anulowanie subskrypcji

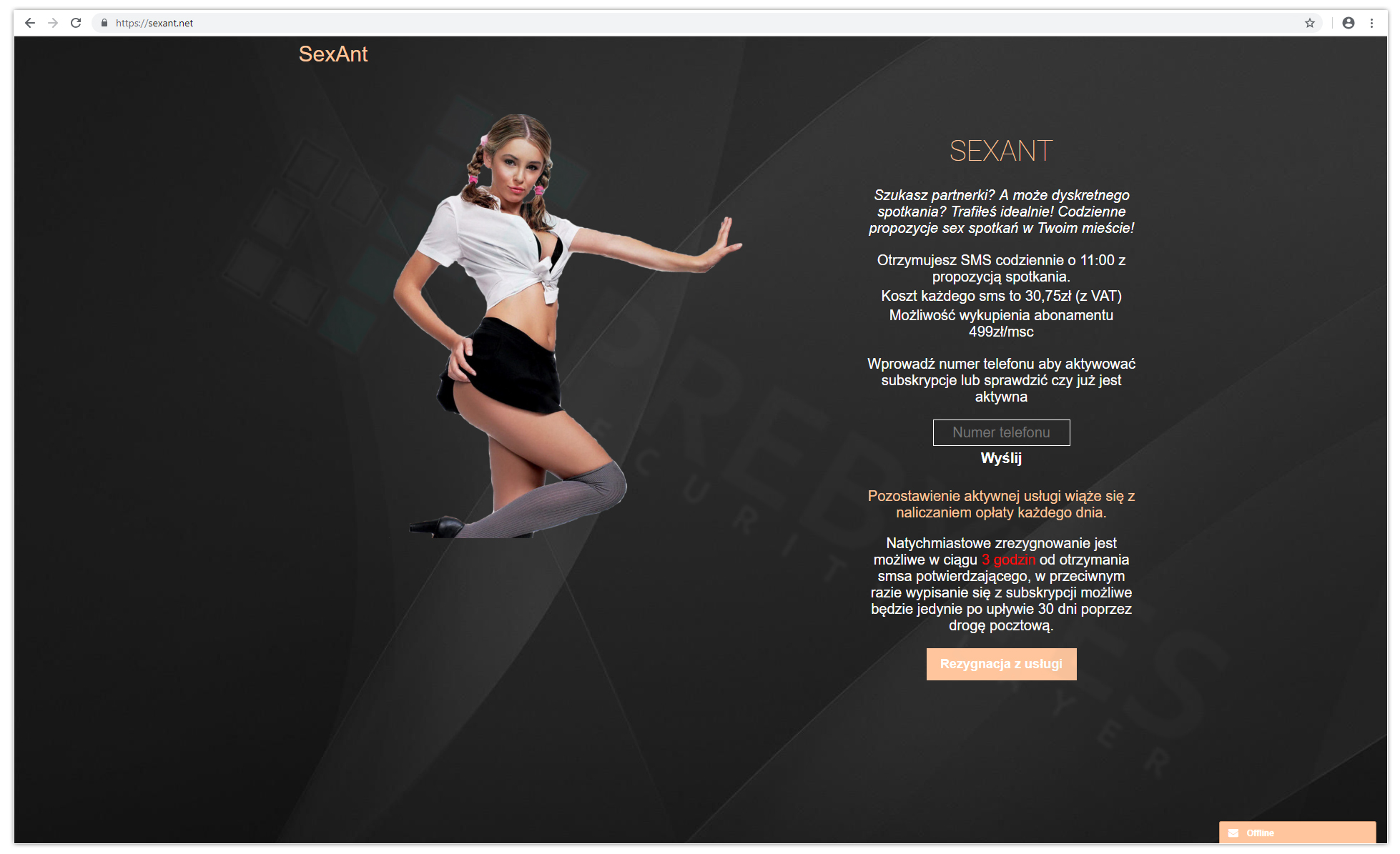

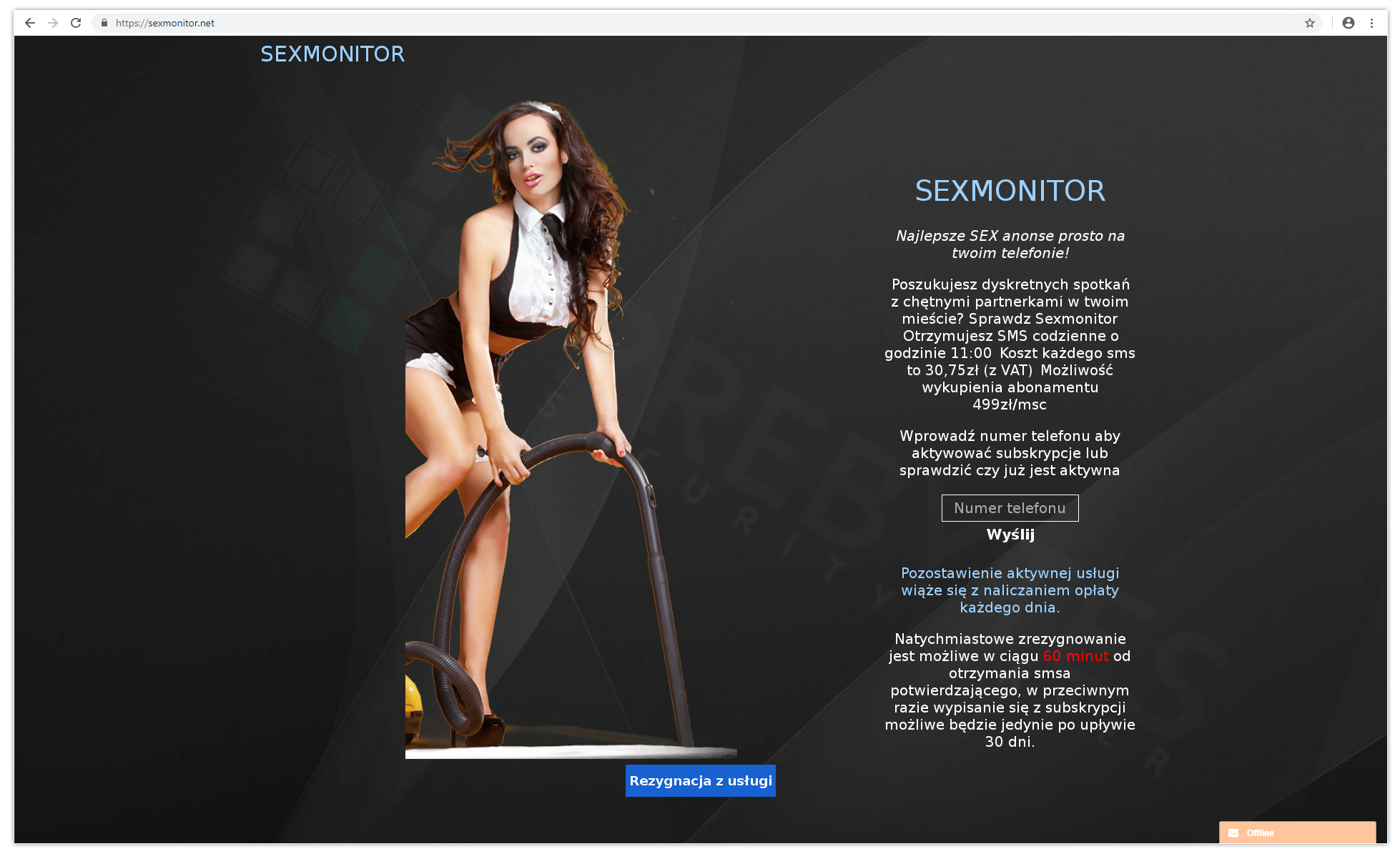

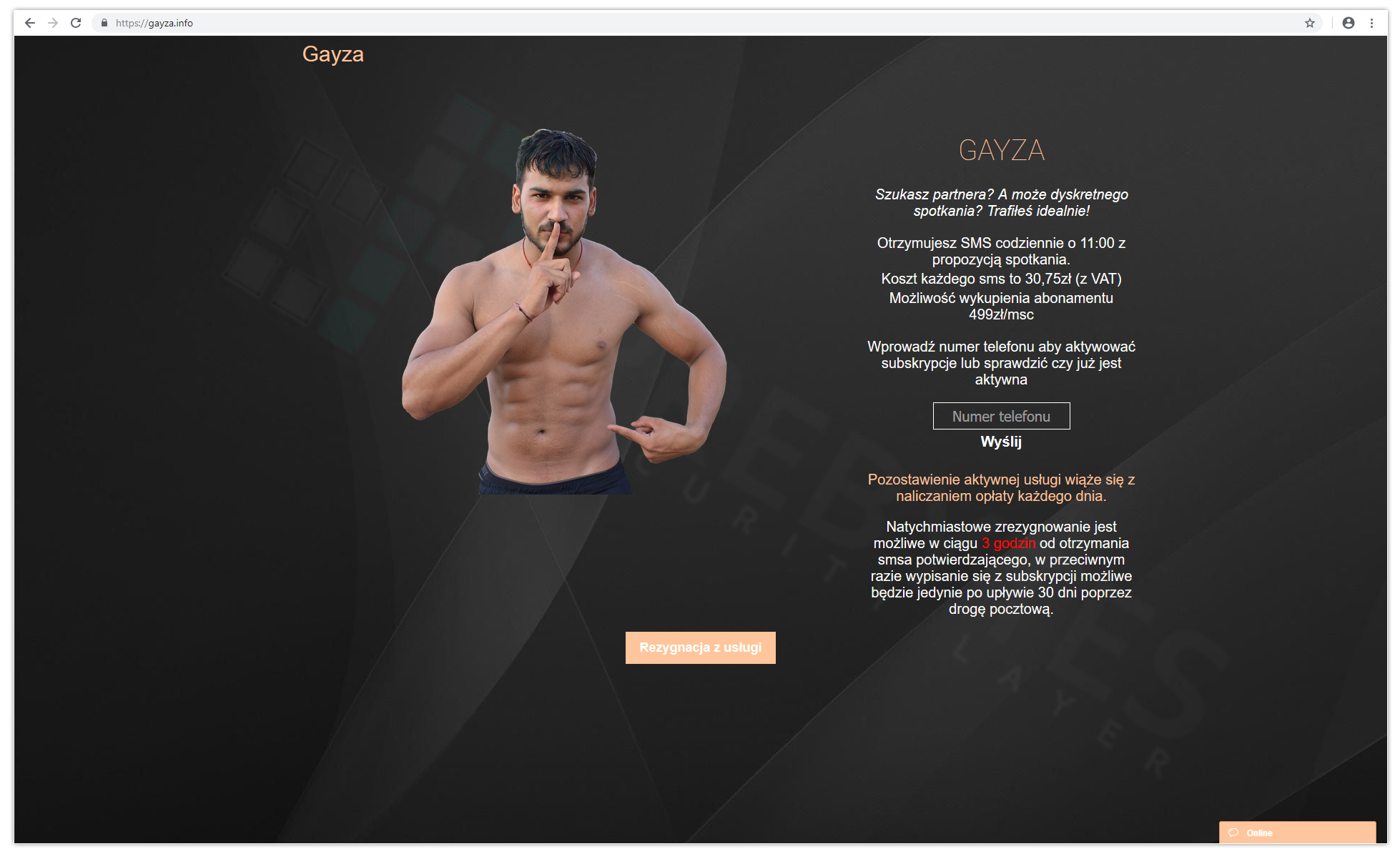

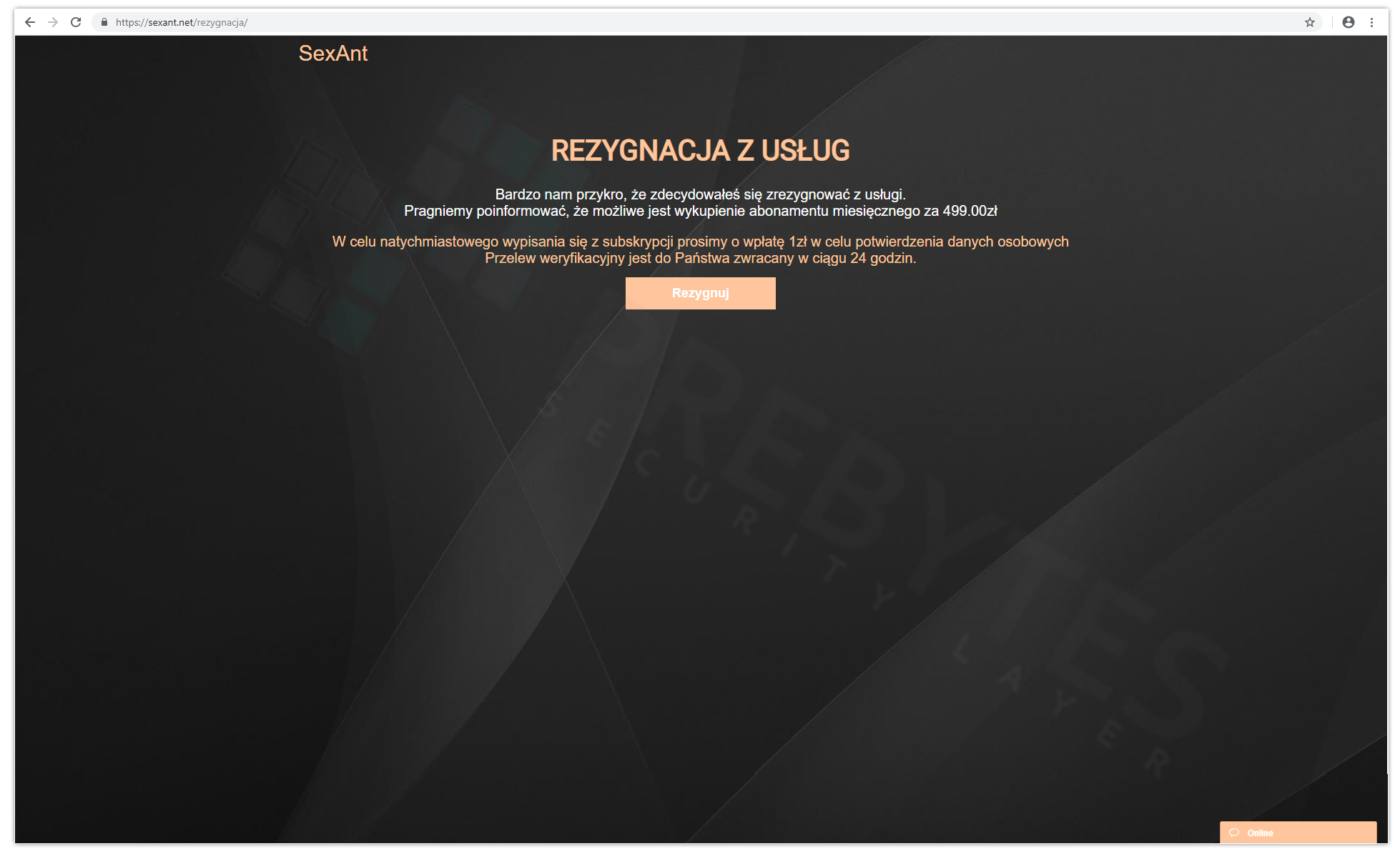

Przechodząc na adres podany w wiadomości SMS trafiamy na przygotowane strony, przez które możemy dokonać rzekomego anulowania subskrypcji, która ma nas kosztować ponad 30 zł dziennie. Przestępcy kierują swoją "ofertę" dla panów poszukujących zarówno partnerki, jak i partnera. Ma to na celu zachęcenie potencjalnej ofiary do jak najszybszej reakcji, jaką ma być rezygnacja z niechcianej usługi.

Takich stron jest całkiem sporo. Wszystkie wyglądają niemal identycznie i działają dokładnie w taki sam sposób. Poniżej możecie je zobaczyć.

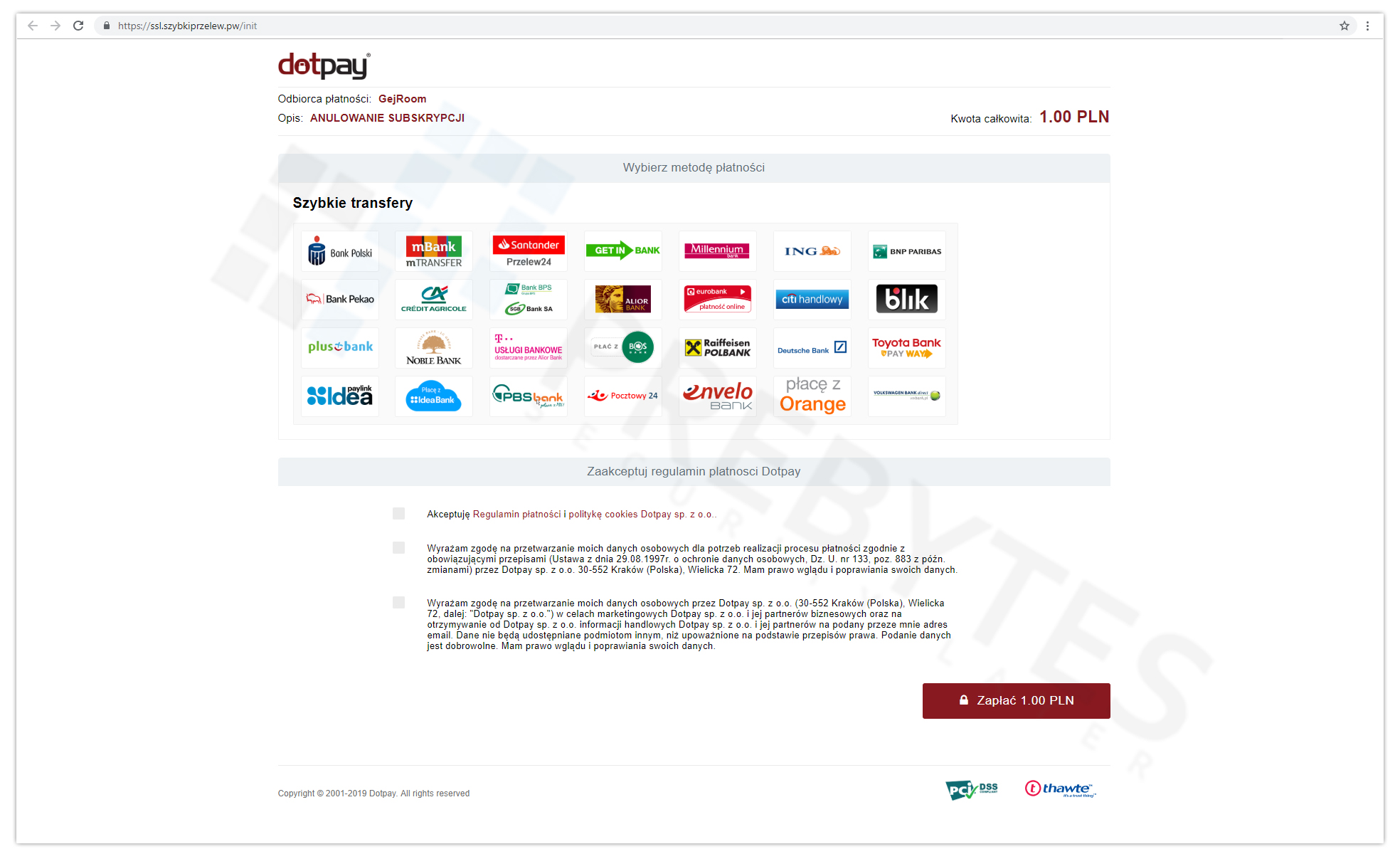

Gdy klikniemy przycisk Rezygnacja z usługi zostajemy poinformowani, że rezygnacja z subskrypcji wiąże się z wpłatą 1 zł w celu potwierdzenia danych osobowych. Przelana złotówka ma nam zostać zwrócona w ciągu 24 godzin.

Podobny schemat ataku obserwujemy od miesiąca. Wcześniej przestępcy wykorzystywali rzekomą subskrypcję horoskopów. Więcej możesz przeczytać w TYM ARTYKULE.

Obsługa klienta to podstawa!

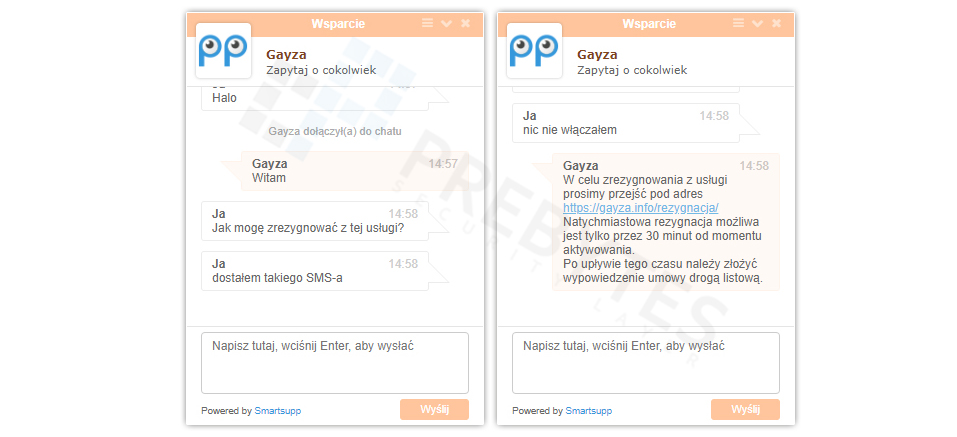

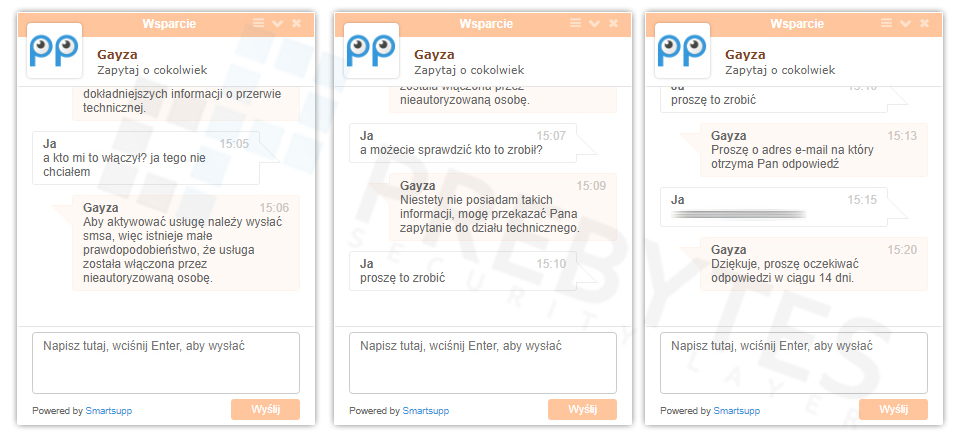

Na przygotowanych przez przestępców stronach, gdzie rzekomo możemy anulować subskrypcję SMS-ów dostępny był chat online. Postanowiliśmy sprawdzić jak działa komunikacja z "zespołem wsparcia" strony gayza.net. Na odpowiedź nie musieliśmy długo czekać! Osoba po drugiej stronie poinformowała nas o tym, że z usługi możemy zrezygnować na innej stronie, tym razem gayza.info.

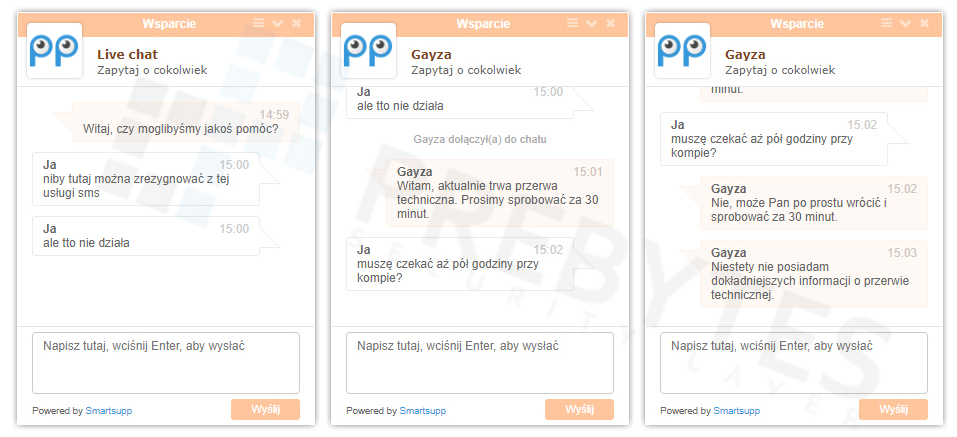

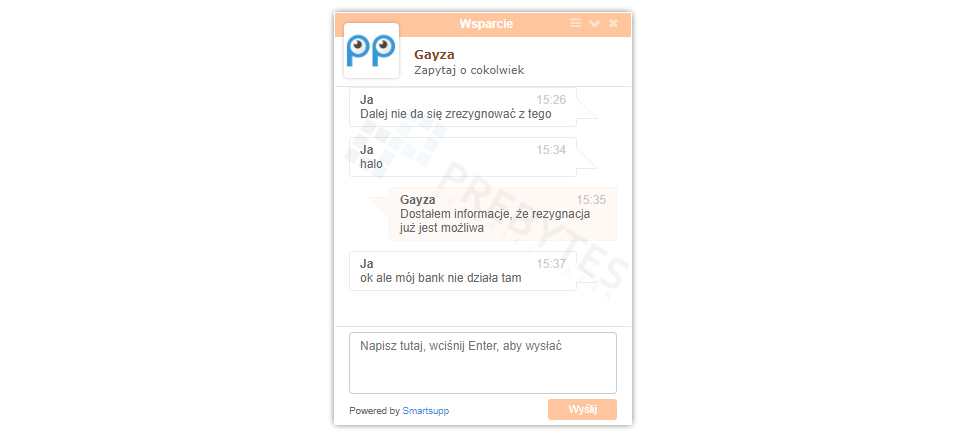

Chat na stronie gayza.info również był dostępny, więc rozpoczęliśmy dalszą konwersację, gdyż przycisk REZYGNUJ nie działał. Jak się dowiedzieliśmy, trwała "przerwa techniczna", podczas której przestępcy prawdopodobnie przygotowywali fałszywą stronę szybkich płatności.

Postanowiliśmy dopytać jak to się stało, że "subskrypcja" została nam włączona. Osoba po drugiej stronie poinformowała, że sprawa zostanie przekazana do "działu technicznego" w celu jej wyjaśnienia. Odpowiedź miała trafić na podany przez nas adres email.

Gdy "przerwa techniczna" się skończyła dostaliśmy informację, że rezygnacja z usługi jest już możliwa. I rzeczywiście - zgodnie z oczekiwaniami po kliknięciu REZYGNUJ zostaliśmy przekierowani do fałszywej strony Dotpay.

Fałszywa strona Dotpay

Fałszywa strona przygotowana przez przestępców nie jest żadnym zaskoczeniem, przestępcy wykorzystują ją już od bardzo dawna. Po wybraniu bankowości użytkownik przekierowywany zostaje do docelowej strony phishing podszywającej się pod daną platformę bankowości.

Wszystkie wykryte fałszywe strony są blokowane przez nasze rozszerzenie do przeglądarek BrowserWall. Więcej o tym rozwiązaniu możesz przeczytać w TYM ARTYKULE.

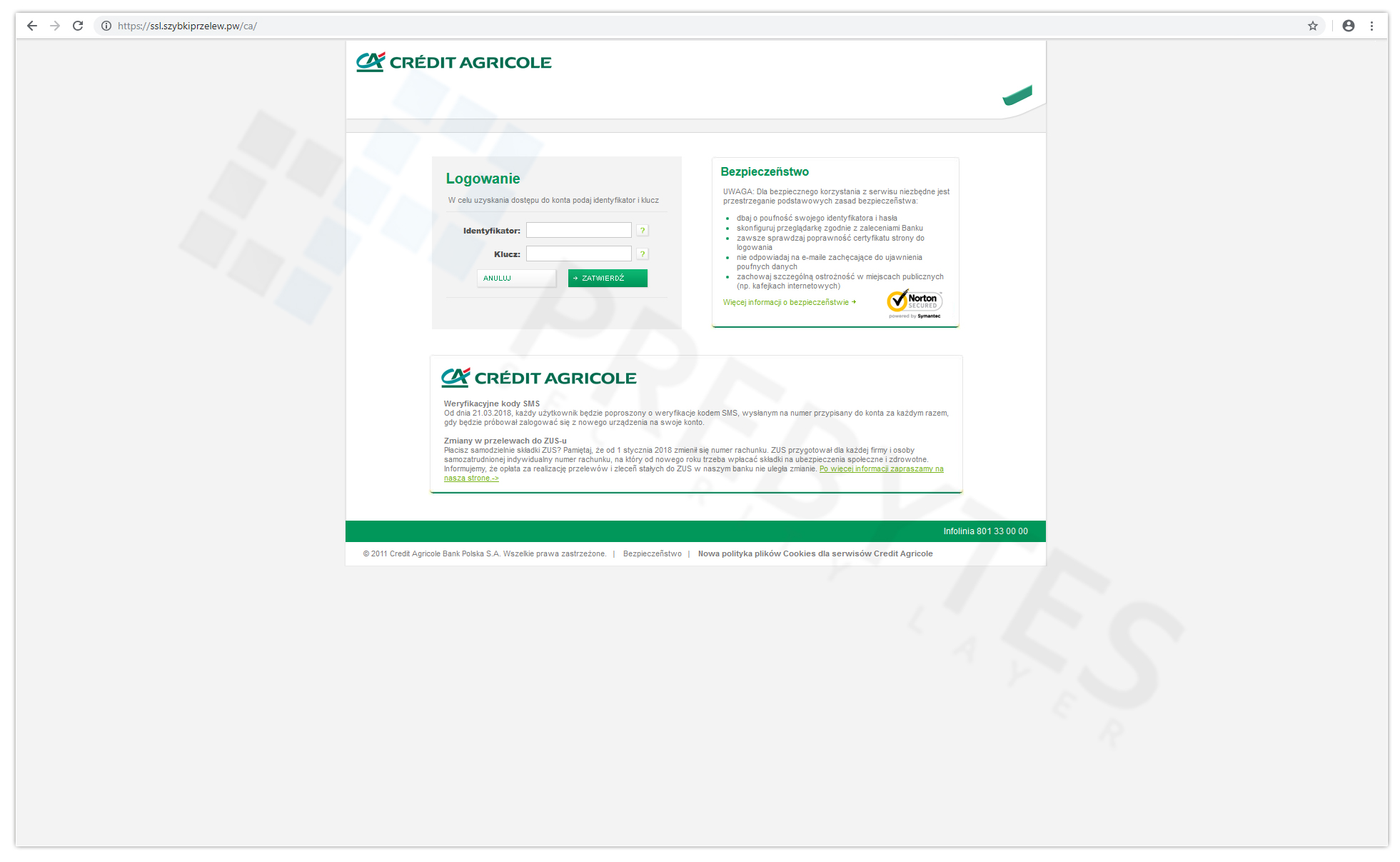

Po wybraniu z listy swojej bankowości zostaniecie przekierowani do fałszywej strony banku. Poniżej pokazujemy przykładową stronę phishing jednej z bankowości.

Jeśli podasz swoje dane logowania na takiej stronie, to natychmiast trafią one w ręce przestępców. Nie zalogujesz się do swojej bankowości, bo przecież nie jest to oryginalna strona. Cyberprzestępcy dzięki skradzionym w ten sposób danym logowania (a zazwyczaj także kodom SMS z banku) będą mogli zalogować się na Twoje konto, a następnie zlecić przelew pieniędzy na inny rachunek. Bardzo często takie pieniądze są natychmiast zamieniane na kryptowaluty, a odzyskanie ich jest niemożliwe.