Wiadomości spam wykorzystywane do infekcji komputera i telefonu

W najnowszej kampanii spam, cyberprzestępcy rozsyłają wiadomości email z linkiem przekierowującym do strony, z której pobierane jest złośliwe oprogramowanie. W zależności od systemu, na jakim zostanie otworzony link pobierany jest dedykowany dla niego malware.

Co jakiś czas cyberprzestępcy masowo rozsyłają wiadomości spam, które zawierają niebezpieczne załączniki. Zazwyczaj są to emaile z informacjami o niedostarczonej przesyłce, niezrealizowanym zamówieniu lub nieopłaconej fakturze.

Takie kampanie spamowe to dla przestępców dobry sposób na infekowanie komputerów złośliwym oprogramowaniem. Nieświadomy niebezpieczeństwa użytkownik, chcąc sprawdzić otrzymaną wiadomość, pobiera załącznik i uruchamia go. W tym momencie na jego komputerze instalowane jest złośliwe oprogramowanie. W wielu przypadkach jest to malware, który wykrada dane logowania do bankowości elektronicznej.

Infekcja komputera

W najnowszej kampanii spam, cyberprzestępcy rozsyłają wiadomości email z linkiem przekierowującym do strony, z której pobierane jest docelowe złośliwe oprogramowanie.

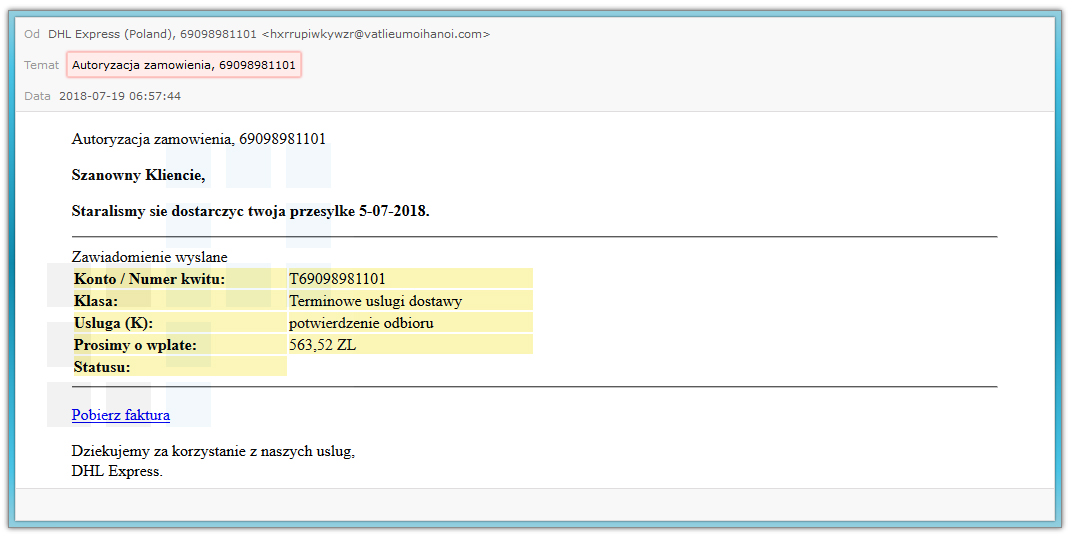

Tak wygląda wiadomość email, którą mogłeś otrzymać od przestępców:

Jako nadawca wiadomości widnieje firma DHL Express (Poland). Adres, z którego został jednak wysłany mail wzbudza już spore wątpliwości.

Kolejną podejrzaną cechą jest link, który znajduje się w wiadomości. Pod odnośnikiem Pobierz faktura, służącym do pobrania rzekomej faktury nie znajduje się strona firmy przewozowej, lecz adres wykorzystywany przez przestępców do dystrybucji złośliwego oprogramowania. Adres odnośnika możemy poznać, gdy najedziemy kursorem na niego.

Nigdy nie ufaj linkom, których pochodzenia nie jesteś pewien. Zobacz, jak sprawdzić prawdziwy adres odnośnika https://sirt.pl/sprawdzenie-adresu-odnosnika/

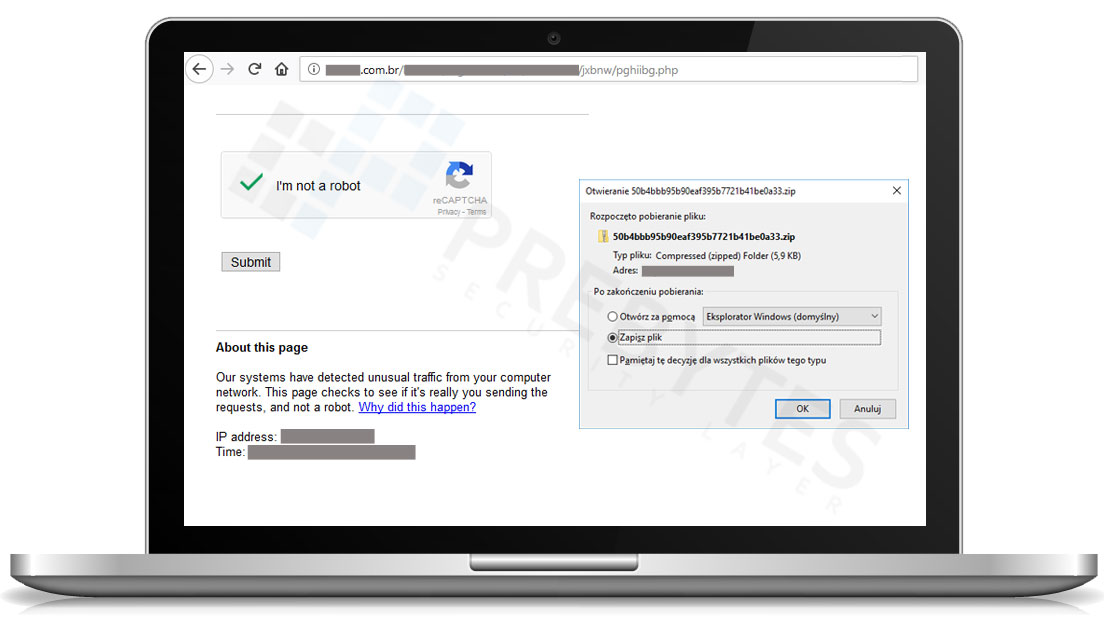

Po kliknięciu w link znajdujący się w wiadomości email zostajemy przekierowani do strony, którą widać poniżej:

Weryfikacja, czy nie jesteśmy robotem polega jedynie na zaznaczeniu pola I'm not a robot. Zatwierdzenie przyciskiem Submit skutkuje pobraniem archiwum zip.

Po rozpakowaniu archiwum otrzymamy plik o nazwie Faktura_VAT_[losowe liczby].js. Uruchomienie go nie skutkuje jednak wyświetleniem rzekomej faktury, o którym mowa była w fałszywej wiadomości. Na Waszym komputerze zostanie zainstalowany malware Vawtrak. Złośliwe oprogramowanie atakuje strony bankowości online i wykrada poufne dane Klientów banku.

Infekcja telefonu

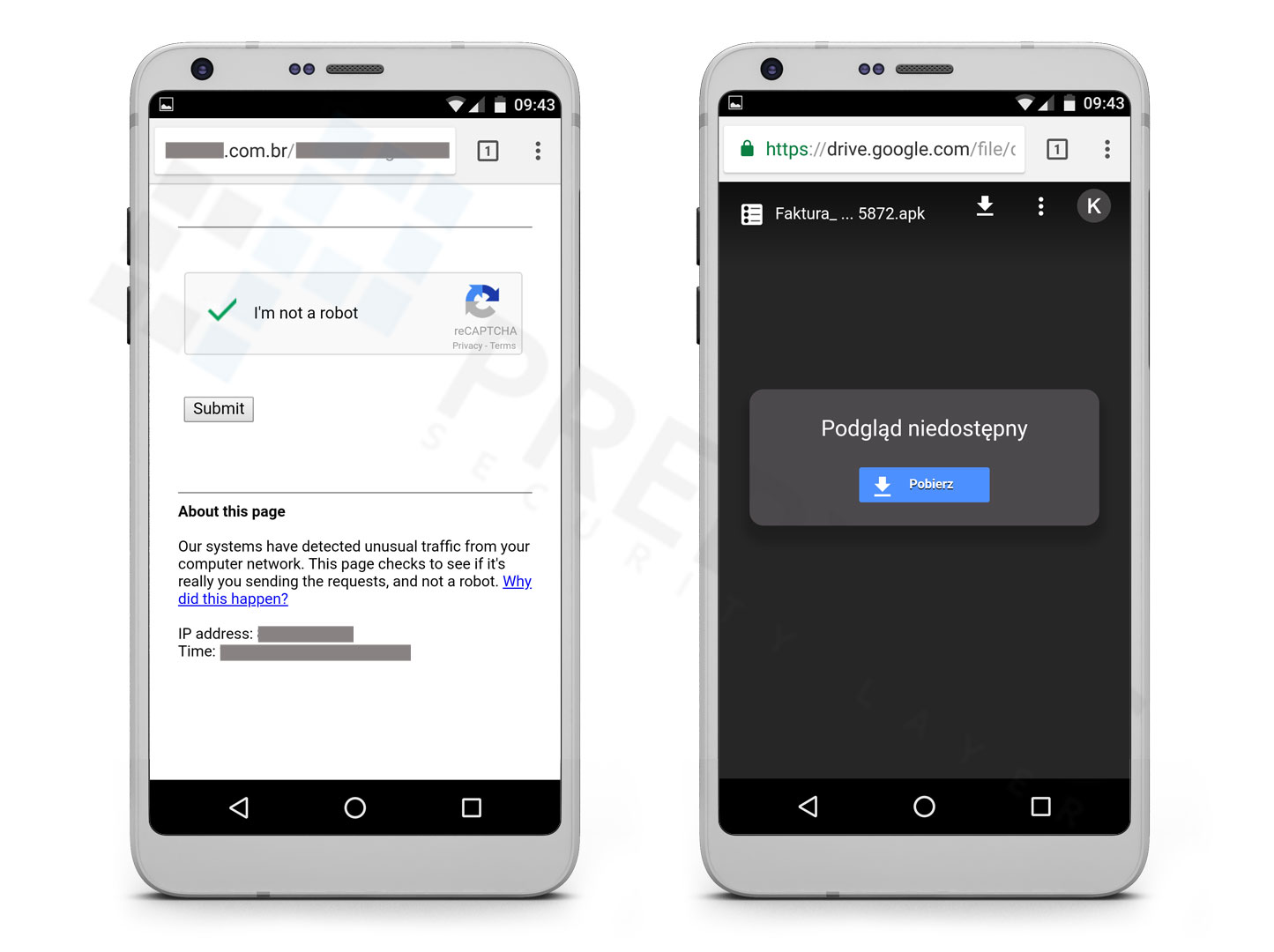

Inny scenariusz ataku jest w przypadku, gdy klikniecie w link znajdujący się w wiadomości email na swoim urządzeniu z system Android.

W pierwszym etapie ataku, podobnie jak na screenie powyżej, musimy zaznaczyć reCATPCHA. Następnie wyświetla się opcja pobierania rzekomej faktury.

Po kliknięciu "Pobierz" widzimy, że na telefon pobierany jest plik .apk, czyli nie faktura, a aplikacja.

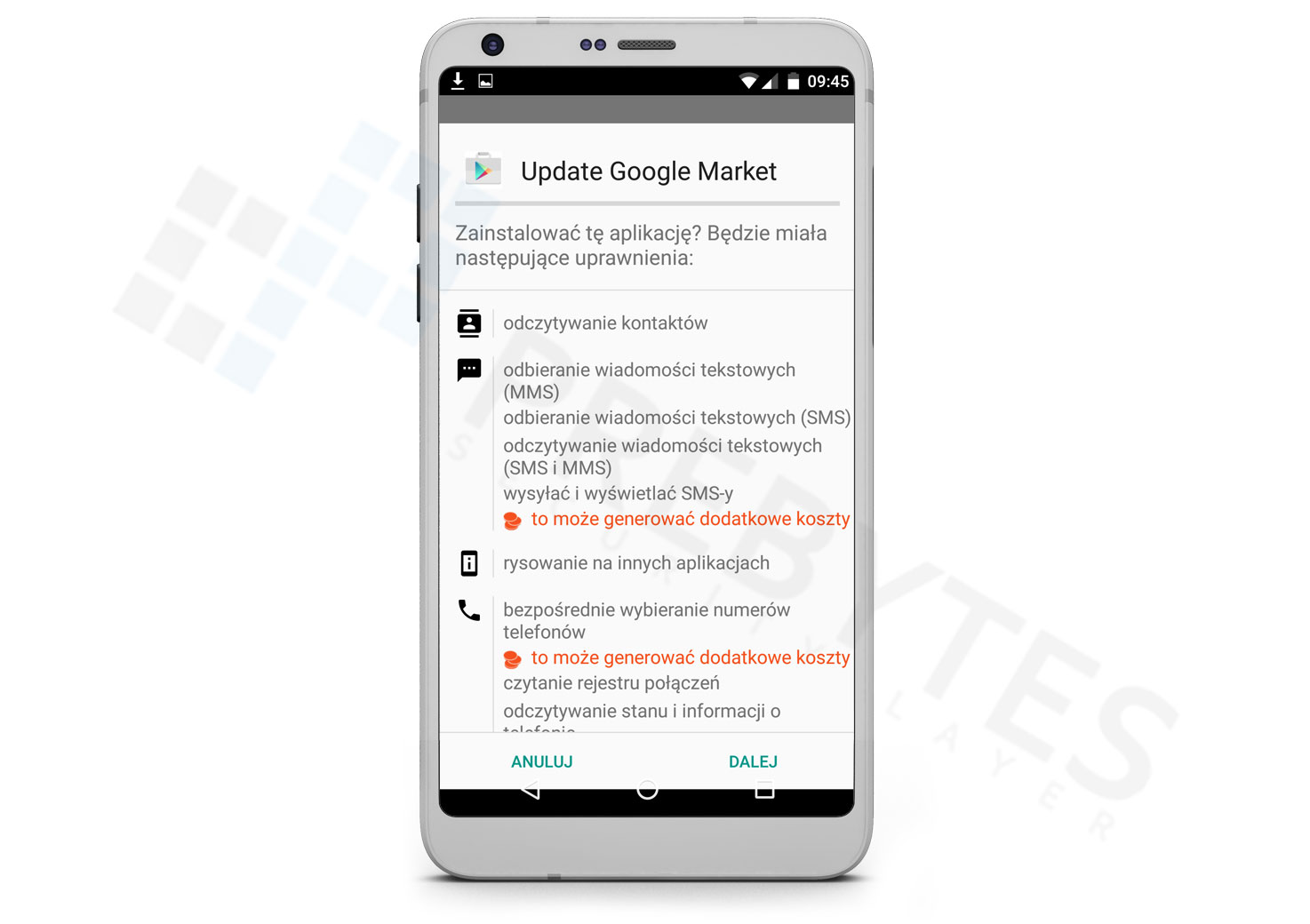

Pobrana aplikacja o nazwie Update Google Market to w rzeczywistości złośliwe oprogramowanie RedAlert.

Podczas instalacji aplikacja żąda dostępu do wielu funkcjonalności w telefonie:

- odczytywanie kontaktów

- odbieranie wiadomości tekstowych (MMS)

odbieranie wiadomości tekstowych (SMS)

odczytywanie wiadomości tekstowych (SMS i MMS)

wysyłać i wyświetlać SMS-y - rysowanie na innych aplikacjach

- bezpośrednie wybieranie numerów telefonów

czytanie rejestru połączeń

odczytywanie stanu i informacji o telefonie

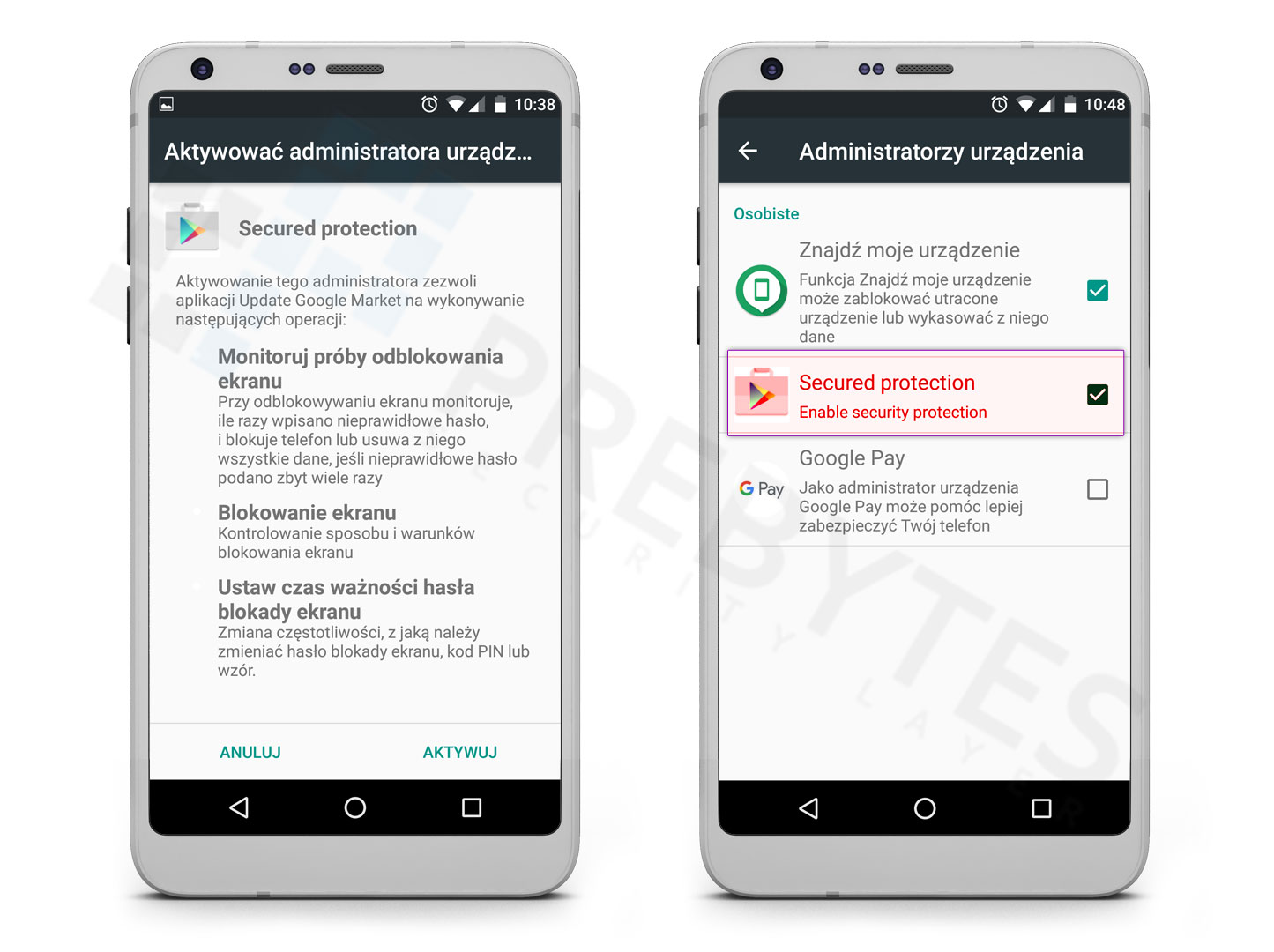

Po zainstalowaniu aplikacja Upadte Google Market żąda aktywacji administratora urządzenia, co pozwoli jej na wykonywanie operacji:

- Monitoruj próby odblokowania ekranu

- Blokowanie ekranu

- Ustaw czas ważności hasła blokady ekranu

Po aktywacji żądania, aplikacja jest widoczna jako administrator urządzenia.

Sprawdź, jakie aplikacje są administratorami Twojego urządzenia mobilnego https://sirt.pl/zlosliwe-oprogramowanie-jako-admin/

Złośliwa aplikacja po zainstalowaniu działa w tle. Atak jest uruchamiany w momencie, gdy użytkownik chce skorzystać z aplikacji bankowej. Wówczas na oryginalnej aplikacji bankowości mobilnej wyświetlona zostaje fałszywa nakładka, która wykorzystuje logotyp banku. Wpisany login i hasło natychmiast przechwytywane są przez przestępców.

Wyłudzone w ten sposób dane logowania pozwolą przestępcom zalogować się do Twojego konta w banku. Złośliwa aplikacja Upadte Google Market może także przechwytywać kody autoryzacyjne z banku przychodzące na Twój numer telefonu. Pozwala to przestępcom na przelanie wszystkich Twoich pieniędzy na swoje konto.

Zobacz, jak wyglądają fałszywe nakładki, wykorzystujące logotypy banków.

Podsumowanie

Kiedy otrzymasz podejrzaną wiadomość o nieodebranej lub nieopłaconej przesyłce, zastanów się, czy w ogóle coś zamawiałeś. Ten schemat ataku jest bardzo często stosowany przez przestępców, którzy do wiadomości email załączają pliki zawierające złośliwe oprogramowanie. Po uruchomieniu go na swoim komputerze możesz stracić poufne dane, a nawet kontrolę nad zainfekowanym urządzeniem.

Pobierając aplikacje na swój telefon korzystaj jedynie ze sprawdzonych i zaufanych źródeł, jak Sklep Play. Pamiętaj, że aplikacje pochodzące z nieznanych źródeł mogą być niebezpieczne i zawierać złośliwe oprogramowanie, za pomocą którego przestępcy wykradną Twoje poufne dane i przejmą kontrolę nad Twoim telefonem. W ustawieniach swojego telefonu wyłącz opcję pobierania aplikacji z nieznanych źródeł i nigdy jej nie włączaj. Może Cię to uchronić przed atakami cyberprzestępców.