Złośliwe aktualizacje na telefon dla Klientów sieci Play i Orange

Uważajcie na wiadomości o konieczności wykonania aktualizacji telefonu z powodu rzekomej implementacji nowego systemu u operatorów telefonicznych.

Ataki z wykorzystaniem złośliwych aplikacji na system Android wciąż trwają. Opisywaliśmy już fałszywe aplikacje podszywające się pod InPost, a także te znajdujące się w sklepie Google Play:

Złośliwa aplikacja InPost w fałszywym sklepie Google Play

FitnessTrainer - złośliwa aplikacja w Google Play

Best Cleaner - niebezpieczna aplikacja ze sklepu Google Play

Wiadomości SMS i fałszywe strony

Tym razem przestępcy wysyłają wiadomości SMS informujące o możliwej utracie dostępu do internetu:

Uwaga! Dnia 21.10 Twoje urzadzenie utraci mozliwosc laczenia sie z internetem, zaktualizuj ustawienia sieci aby temu zapobiec: LINK

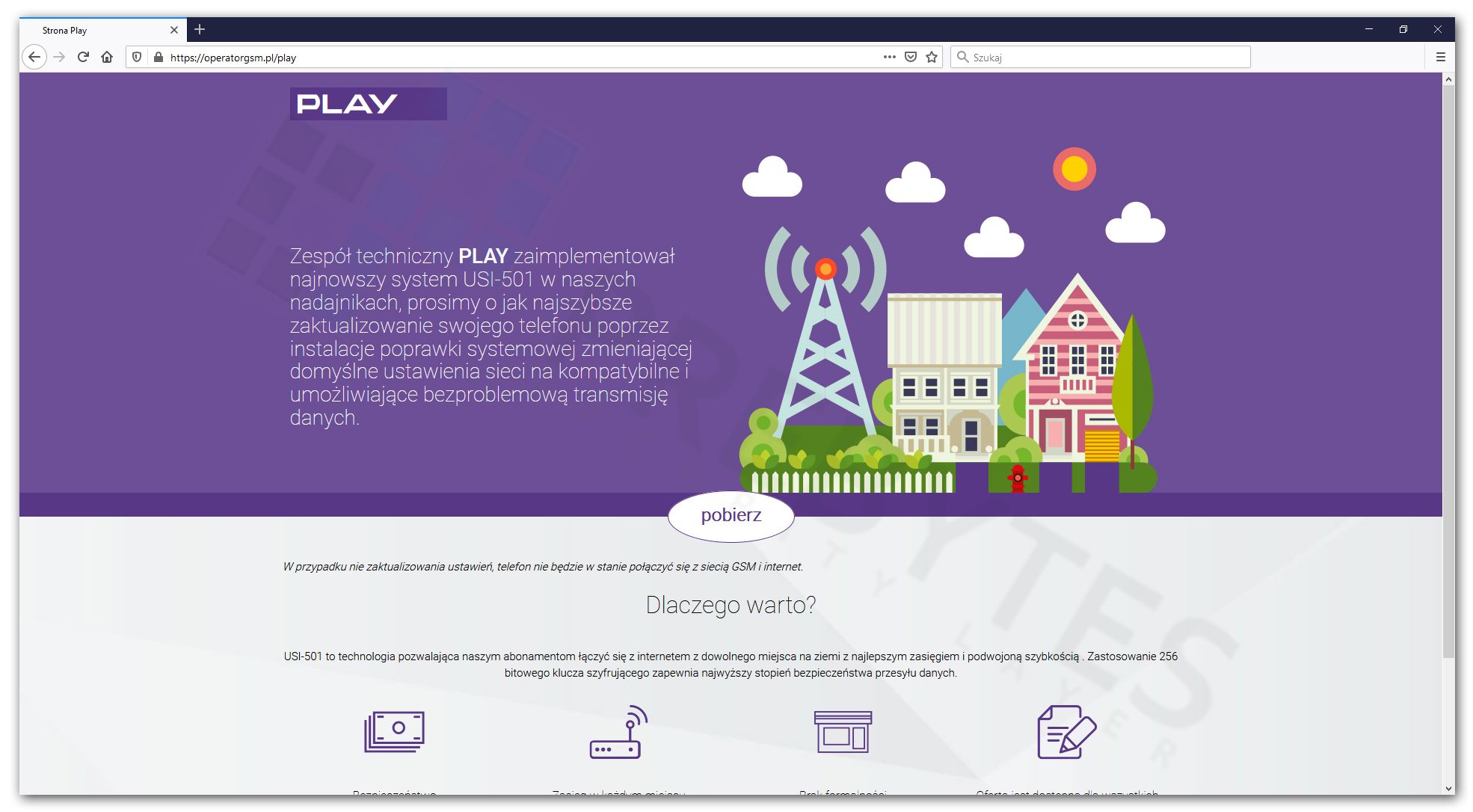

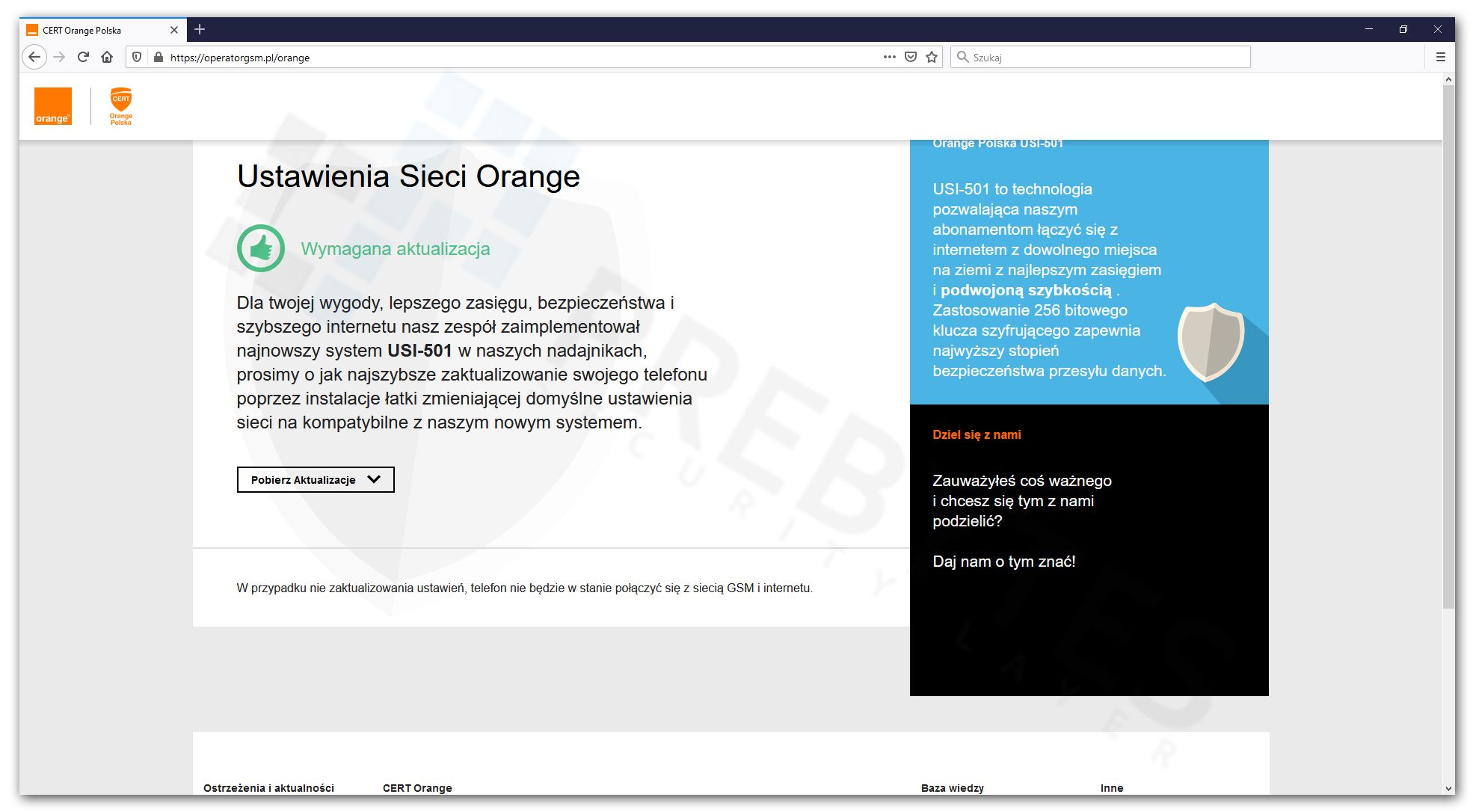

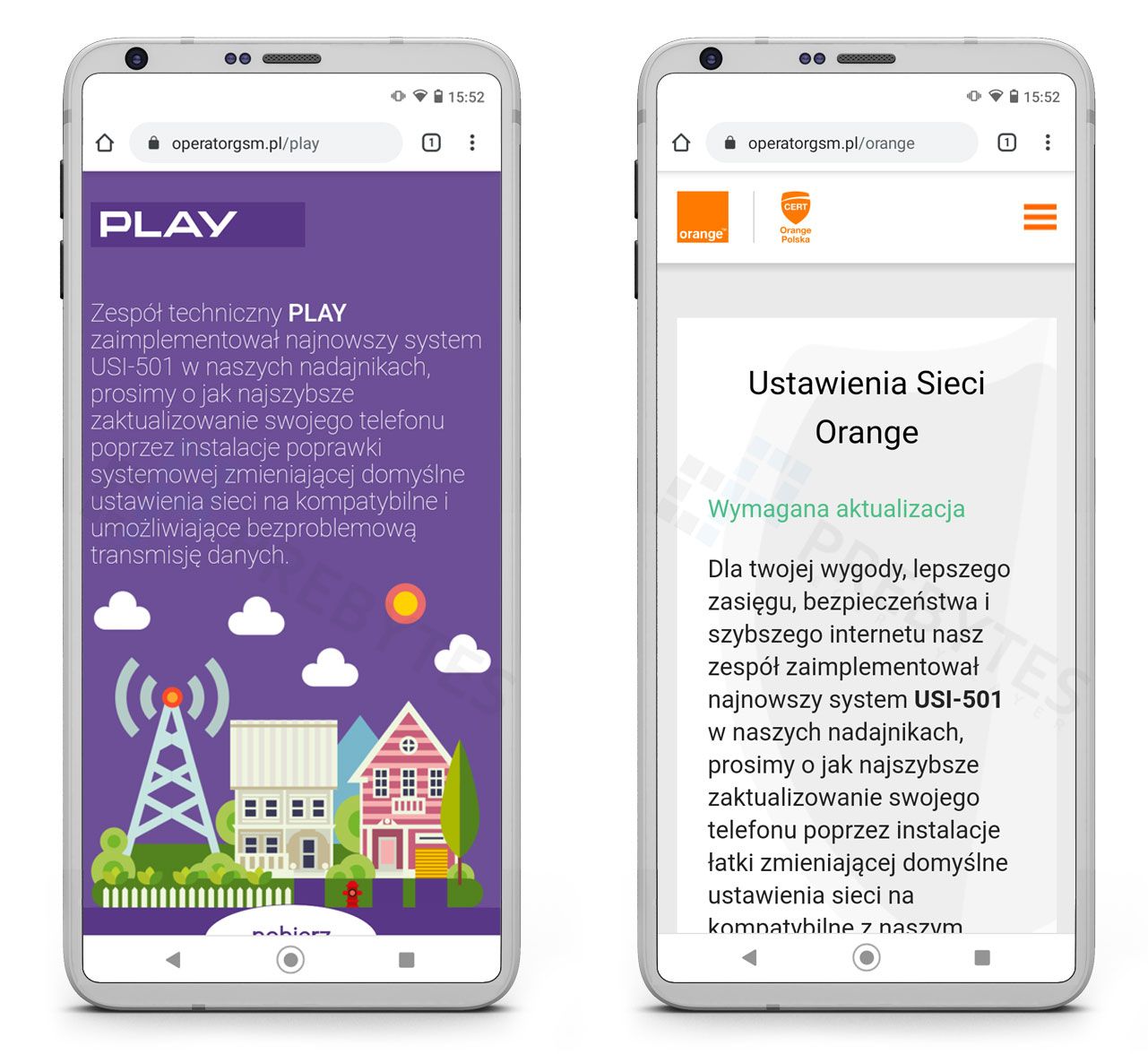

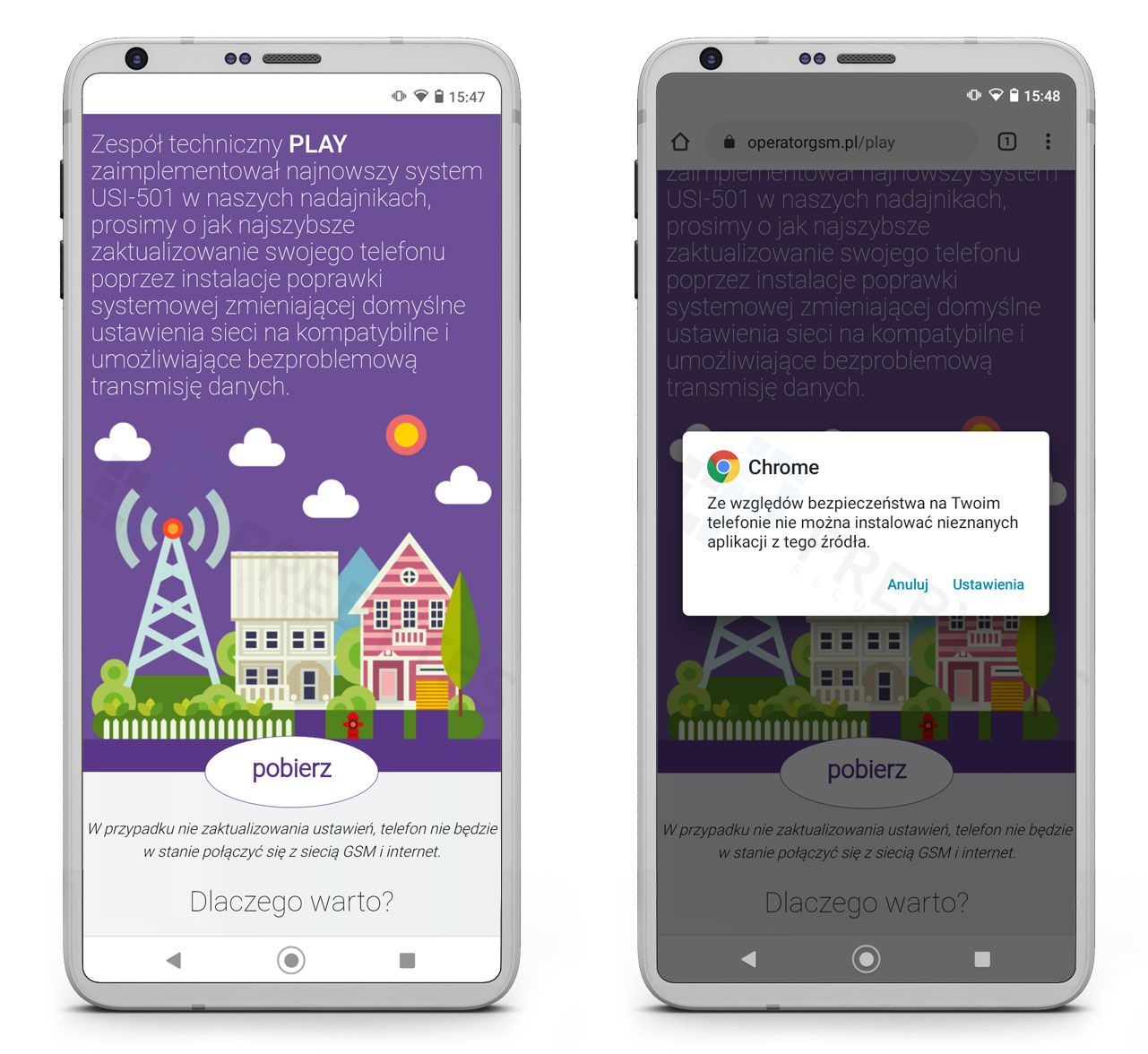

W wiadomości zawarty jest link, po kliknięciu którego następuje otwarcie strony podszywającej się pod naszego operatora sieci komórkowej. Oszuści przygotowali dedykowane wersje dla klientów sieci Play oraz Orange. Na obu stronach widnieje ten sam komunikat z informacją, że dany operator w swoich nadajnikach zaimplementował nowy system, który ma poprawić działanie sieci, poprawić zasięg oraz ogólnie zwiększyć bezpieczeństwo. Użytkownik musi jedynie zaktualizować swój telefon poprzez instalację poprawki systemowej. W rzeczywistości jest to instalacja aplikacji z niezaufanego źródła, która zainfekuje telefon.

Fałszywa strona Play o adresie hxxps://operatorgsm.pl/play

Fałszywa strona Orange o adresie hxxps://operatorgsm.pl/orange

Warto zwrócić uwagę, że obie fałszywe strony wykorzystują tę samą domenę - operatorgsm.pl. Podobnych domen, które również są wykorzystywane w tym ataku jest więcej. Pod każdym z adresów znajdują się identyczne strony podszywające się pod Play oraz Orange.

Poniżej znajdują się domeny wykorzystywane w opisywanym ataku.

operatorgsm.pl

operator-gsm.pl

pomoc-o2.online

pomoc-regulamin.online

pomoc-o2.site

gsmplay.net

siec-orange.eu

siec-orange.com.pl

siec-orange.pl

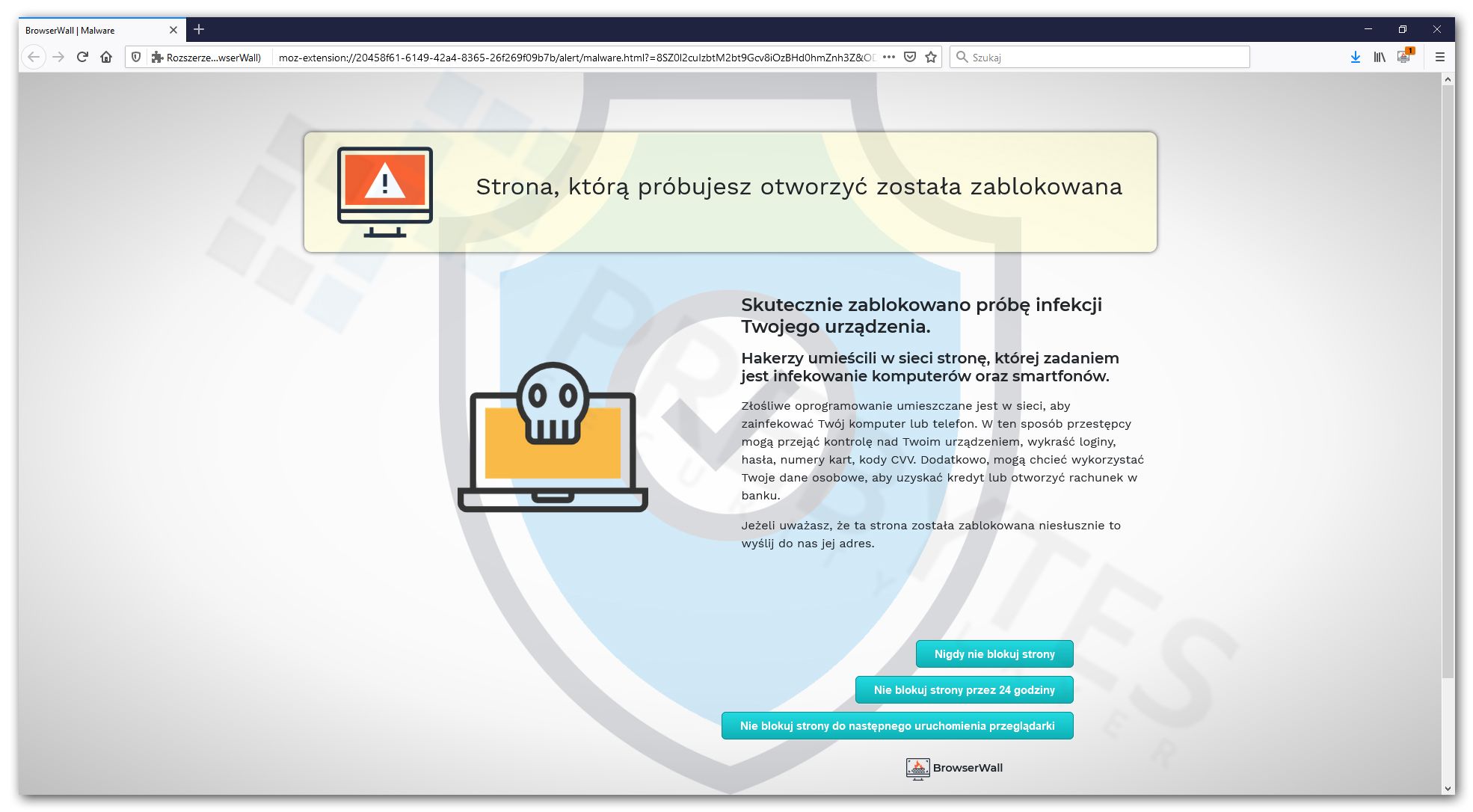

Wszystkie wymienione złośliwe strony blokowane są przez nasze rozszerzenie BROWSERWALL. Dodaj je do swojej przeglądarki, aby zwiększyć swoje bezpieczeństwo w internecie. Jeśli wejdziesz na niebezpieczną stronę zostaniesz ostrzeżony.

A tak wyglądają fałszywe strony w przeglądarce mobilnej

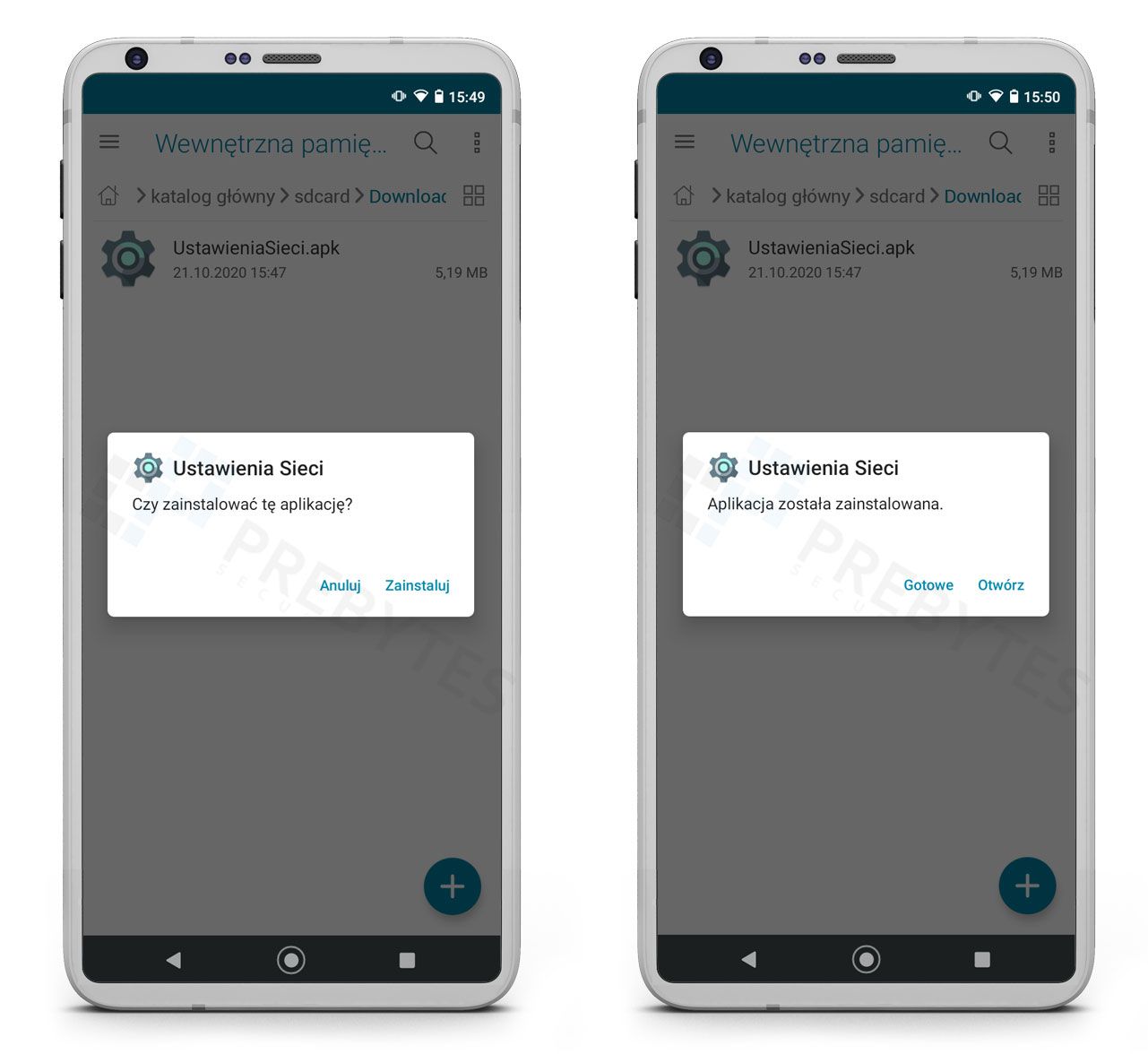

Jeśli ktoś nie dostrzeże próby oszustwa i kliknie POBIERZ (Play) lub POBIERZ AKTUALIZACJE (Orange), to na jego telefon zostanie pobrana złośliwa aplikacja o nazwie Ustawienia Sieci. Podczas próby pobrania pliku zostanie wyświetlona informacja o konieczności włączenia opcji instalacji z nieznanych źródeł.

Złośliwa aplikacja

Po włączeniu opcji instalacji z nieznanych źródeł następuje instalacja pobranej aplikacji. Na tym etapie złośliwa aplikacja nie żąda przyznania jej żadnych specjalnych uprawnień. Należy jeszcze zwrócić uwagę na ikonę aplikacji, która jest niemal identyczna jak domyślna ikona ustawień telefonu. Jest to jeden z elementów ataku, który ma go jeszcze bardziej uwiarygodnić.

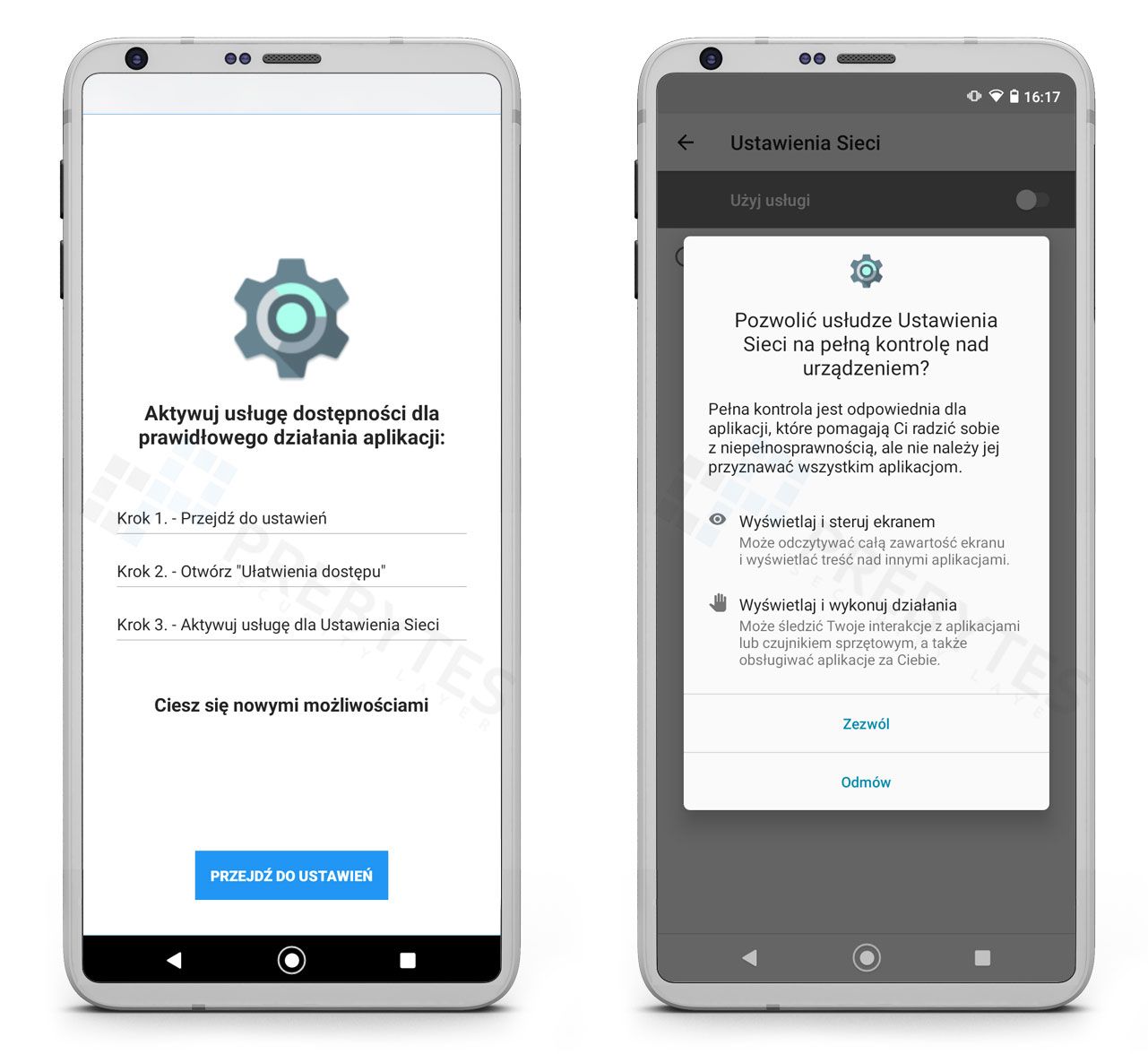

Po uruchomieniu zainstalowanej na telefonie aplikacji Ustawienia Sieci zostanie wyświetlona instrukcję dalszego postępowania. Wynika z niej, że aby aplikacja działała poprawnie należy w ustawieniach telefonu aktywować usługę Ustawienia Sieci. Jeśli przejdziemy do tej opcji i będziemy ją chcieli włączyć pojawi się okno z informacją, że aplikacja Ustawienia Sieci otrzyma w ten sposób pełną kontrolę nad naszym telefonem.

Po zatwierdzeniu żądania tej opcji, złośliwa aplikacja dodaje się jako administrator urządzenia i może w dowolny sposób sterować zainfekowanym telefonem. Będziemy mogli zobaczyć wyskakujące na ułamek sekundy okna. To żądania na zezwolenie dostępu do różnych opcji w telefonie. Złośliwa aplikacja jako administrator urządzenia zatwierdza je w sposób automatyczny (np. prośbę o dostęp do wiadomości SMS).

Aplikacja Ustawienia Sieci to złośliwe oprogramowanie na system Android o nazwie Hydra. To, że aplikacja posiada uprawnienia administratora sprawia, że przestępcy całkowicie mogą przejąć kontrolę nad zainfekowanym telefonem. Mogą nie tylko wykraść wszystkie Wasze dane logowania, w tym dane logowania do bankowości, ale również przejąć przychodzące do Was wiadomości SMS, czy nawet połączenia.

Jak przebiega atak na Klientów bankowości mobilnej?

Po uruchomieniu aplikacji atakowanej bankowości, zostanie wyświetlona nakładka, która imituje oryginalny panel logowania. Dodatkowo, znajduje się w nim informacja, że "Nastąpiło pomyślne wylogowanie". Należy więc wprowadzić pełne dane logowania do swojego konta. Użytkownik może mieć wrażenie, że rzeczywiście został wylogowany z aplikacji i bez zastanowienia wpisze swój login i hasło do bankowości. Wprowadzone w ten sposób dane są natychmiast przechwytywane przez przestępców, którzy z ich użyciem mogą się zalogować na nasze konto. Złośliwa aplikacja dodatkowo posiada możliwość odczytywania wiadomości SMS, więc także kodów SMS z banku, które są potrzebne do logowania, bądź wykonania transakcji. W ten sposób przestępcy po zalogowaniu mogą zlecać przelewy, dodawać zdefiniowanych odbiorców, czy nawet wziąć kredyt bez naszej wiedzy.

Przykładowe nakładki wyświetlane po uruchomieniu oryginalnej aplikacji bankowej

Podsumowanie

Jeśli otrzymacie wiadomość, która będzie nakłaniała do jak najszybszego zaktualizowania telefonu pod pretekstem zaimplementowania nowego modułu dla swojego operatora - bądźcie ostrożni. Przede wszystkim zawsze należy sprawdzić autentyczność takiej wiadomości. Jeśli Wasze działanie ma polegać na pobraniu i instalacji aplikacji z niezaufanego źródła - to może być atak na Wasz telefon.

Pamiętajcie, że wszystkie wątpliwe wiadomości oraz linki prowadzące do podejrzanych wiadomości możecie zgłaszać nam za pośrednictwem strony ZGŁOŚINCYDENT. Każde zgłoszenie jest przez nas weryfikowane, a złośliwe strony są niezwłocznie blokowane.